DDoS-Angriff

Was ist eine DDoS-Attacke

und wie schützt man sich davor?

Was sind DDoS Angriffe?

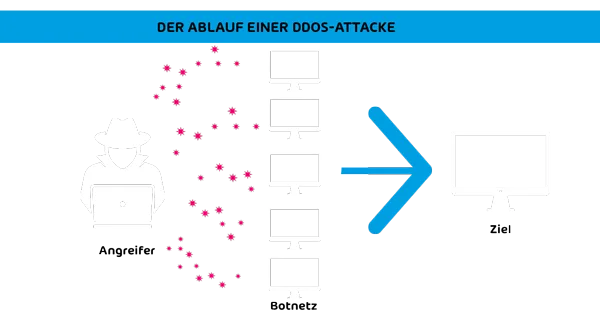

Die Abkürzung DDoS steht für Distributed Denial Of Service. Ein DDoS-Angriff ist ein Typ einer DoS-Attacke, bei dem mehrere gekaperte Systeme dazu benutzt werden, gegen das Zielsystem einen Angriff durchzuführen. Hierin liegt der Unterschied zur herkömmlichen DoS-Attacke, bei welcher der Angriff lediglich von einem einzelnen System aus ausgeführt wird.

Aufgrund der Anzahl der übermäßigen Anfragen ist es schwierig, jeden einzelnen Angreifer über eine IP-Adresse zu ermitteln bzw. zu blockieren. Durch hohe Rechnerkapazitäten können Cyberkriminelle Serveranfragen in einer wesentlich kürzeren Zeit durchführen. Dafür sorgt schon allein das infiltrierte Bot-Netzwerk, welches die Angriffe koordiniert. Die illegal unter Kontrolle des Angreifers gebrachten Computersysteme erhalten über diesen Weg entsprechende Befehle. Hierbei bedient sich der Angreifer eines Trojaners. Über diesen wird das Bot-Netzwerk gesteuert. Als Ziel für eine DDoS-Attacke kommt beispielsweise der Mailserver eines Unternehmens in Frage.

DDoS-Angriff – Ablauf

Beeinträchtigung des Datenverkehrs durch die Versendung nicht legitimierter Datenpakete mit einem riesigen Datenvolumen. Die Bearbeitung herkömmlicher Anfragen ist unter Umständen nicht mehr möglich. Durch die massenhafte Übersendung von Daten wird eine regelrechte Datenflut erzeugt. Diese Form der DDoS-Attacke kann Auswirkungen auf die beanspruchte Bandbreite des Zielsystems haben. Die Daten, die für Bandbreiteneinbrüche verantwortlich sind, werden englischsprachig auch als „junk data“ bezeichnet. Die Auswirkungen reichen von einer kleinen Einschränkung bis hin zu einem kompletten Ausfall der Netzwerk- als auch der Geräteressourcenn. Attacken auf Anwendungen erfolgen durch spezifisch aufgebaute Datenpakete, die auf das Angriffsziel zugeschnitten sind. Die Dienste sind in Folge der DDoS-Attacke nicht mehr oder nur eingeschränkt abrufbar.

Maßnahmen zum Schutz vor einem DDoS-Angriff

Die Bedrohungslage im Bereich der Cyber-Kriminalität weist nach aktuellem Stand eine steigende Tendenz auf. Aufgrund dieser Tatsache sind Mechanismen, die eine DDoS-Attacke erkennen und abwehren können, im Bereich der IT-Security Services, von besonderer Relevanz. Entsprechende Sicherheitskonzepte müssen dafür sorgen, dass ein DDoS-Angriff zuverlässig erkannt und abgewehrt wird. Mögliche Schwachstellen in Unternehmen ergeben sich häufig daraus, dass Maßnahmen zur Bekämpfung von DDoS-Attacken nicht skalierbar sind.

Hier besteht zum Beispiel gerade bei Mailservern die Möglichkeit, den Hornetsecurity Spamfilter-Service für Unternehmen zu implementieren. Dieser erkennt die geläufigen Formen von DDoS-Attacken zuverlässig. Doch wie läuft im Allgemeinen die Einführung von entsprechenden Sicherheitsmechanismen im Unternehmen ab? Grundlegend gilt es, zunächst einmal die Infrastruktur im Unternehmensnetzwerk zu analysieren. Im nächsten Schritt sollte die Ausarbeitung eines konkreten Maßnahmenplans hinsichtlich etwaiger Serveranfragen erfolgen.

Von Bedeutung ist hier gerade in Bezug auf die Datensicherheit die Einführung eines Backup Services, wobei hier die Frage zu klären bleibt, in welcher Form eine Sicherung vorgenommen werden soll. Gemeint ist hiermit beispielsweise, ob eine entsprechende Sicherung lokal vorgehalten oder auf eine externe Cloudspeicher-Lösung durch Unternehmen, die im Bereich Datensicherheit spezialisiert sind, gesetzt werden soll. Die Auswirkungen, die aus einem etwaigen DDoS-Angriff resultieren können, sind nur sehr schwer abschätzbar. Professionelle Cyberkriminelle werden in ihrem Vorhaben stetig raffinierter. Dies gilt insbesondere für die Blockierung der Bandbreite sowie gleichzeitig für die Intensität der DDoS-Attacken. Beides zusammen stellt ein nicht zu unterschätzendes Sicherheitsproblem dar. Dabei rücken die sogenannten Gbps-Attacken (Gigabits per Second) im Bereich der Cyberkrimininalität zunehmend in den Fokus des Geschehens. Hierbei handelt es sich um groß angelegte Angriffe, die von noch größeren Datenmengenfluten gekennzeichnet sind.

Hacker sind dazu fähig, ihre DDoS-Attacke punktgerichtet an die in einem Unternehmen bestehenden Sicherheitsschranken anzupassen. Dies ist nicht zuletzt aufgrund der Skalierbarkeit der DDoS-Angriffe möglich. Das Zielsystem kann durch die Cyberkriminellen folglich kompromittiert werden. Die Einführung von entsprechenden Gegenmaßnahmen ist bereits im Vorfeld von großer Bedeutung. Dieses Vorgehen dient letztlich dem Schutz des Unternehmens.

Mobile Bot-Netzwerke

Bot-Netzwerke treten mittlerweile auch in anderer Form auf. Beispielsweise werden mit Malware infizierte mobile Endgeräte als Akteure für einen DDoS-Angriff umfunktioniert. Gerade in diesem Bereich haben Cyberkriminelle oft leichtes Spiel. Die Problematik lässt sich darauf zurückführen, dass die Mobilität im Unternehmensbereich zunehmend Einzug erhält. Dies eröffnet den Angreifern weitere Möglichkeiten, um ihre Angriffe durchführen zu können.

Der finanzielle Schaden für Unternehmen

Dies führt unter näherer Betrachtung zu einem finanziellen Mehraufwand. Hier werden sich Unternehmen in den kommenden Jahren zwangsläufig auf höhere Kosten einstellen müssen.

Dies gilt natürlich primär für die Implementierung von entsprechenden Abwehrmechanismen. Es handelt sich hierbei jedoch um notwendige Präventivmaßnahmen.

Denn Unternehmen haben letztlich die Wahl, sich rechtzeitig gegen Cyberangriffe zu wappnen und in eine entsprechende Sicherheitsstruktur zu investieren oder sich mit den Folgekosten einer Cyberattacke auseinanderzusetzen.

Mögliche, durch einen DDoS-Angriff hervorgerufene Ausfälle können unter Umständen bei einem betroffenen Unternehmen zu ausufernden Kosten führen. Diese können z.B. durch Regressansprüche von Kunden entstehen.

Daneben sind natürlich auch die Kosten für rechtliche Auseinandersetzungen anzuführen, die ebenfalls nur schwer abschätzbar sind. Gleiches gilt für den Reputationsverlust, der regelmäßig mit einem solchen Angriff verbunden ist.

DDoS Protection – Wie schützen sich Unternehmen vor einem DDoS-Angriff

Unternehmen stehen vor einer Herausforderung. Dies betrifft insbesondere diejenigen, die bereits in der Vergangenheit von einem DDoS-Angriff betroffen gewesen sind. Es gilt, ein geeignetes IT-Security-Konzept zu finden und entsprechende Abwehrmaßnahmen zu implementieren. Worauf Sie bei der Auswahl achten müssen, erfahren Sie nachfolgend.

1. Firewalls

Hier empfiehlt sich die Vorschaltung entsprechender Abwehrmechanismen. Zwar bieten IPS und Firewalls einen gewissen Schutz, jedoch sind diese Sicherheitsmaßnahmen in Bezug auf eine DDoS-Attacke unzureichend, da diese Form der Cyberkriminalität von einer gewissen Raffinesse geprägt ist und flexibel ablaufen kann. Die bereits in einem Unternehmen implementierten Security-Lösungen werden häufig durch Breitband-Angriffe außer Kraft gesetzt, wobei es gleichzeitig zu einer Blockierung der ganzen Netzwerk-Infrastruktur kommen kann. Als Folge sind u.a. Mailserver oder Webseiten nicht mehr verfügbar. Ein ernst zu nehmender „worst case“ für jedes Unternehmen. Aus diesem Grund sollte es im Interesse der unternehmensinternen Sicherheitsbeauftragten sein, eine DDoS-Abwehr-Lösung als Vorstufe zwischenzuschalten, um Angriffsmustern zeitnah begegnen zu können.

2. Schutz vor webbasierten Anwendungen

Eine Vielzahl von Prozessen in Unternehmen basieren auf Webanwendungen. Sie gehören mittlerweile zum Standardrepertoire eines jeden Unternehmens. Dies gilt insbesondere für die Bearbeitung der Anfragen im Kundensupport, die Entgegennahme von neuen Aufträgen sowie die Bereitstellung von Schnittstellen für Partner auf Webseiten. Die konstante Aufrechterhaltung dieser Netzinfrastrukturen ist hier als elementar anzusehen. Schließlich erwarten die User ein gewisses Maß an Verfügbarkeit und Sicherheit. Auch professionell agierende Cyberkriminelle haben erkannt, dass Kernprozesse in Unternehmen zunehmend auf Web-Anwendungen basieren. Angriffe auf Anwendungen sind zwar in der Praxis eher selten vorzufinden, da diese Art der DDoS-Angriffe mit einem technisch hohen Aufwand verbunden ist; dennoch handelt es sich hierbei um schwer kalkulierbare Risiken. Und auch ein entsprechender Schutz gestaltet sich häufig schwierig. Eine derart erfolgreiche DDoS-Attacke kann Abläufe auf Servern, insbesondere die Datenübertragung, deutlich einschränken.

3. Eine mehrstufige Sicherheitsstrategie

Bei kleineren DDoS-Attacken stellt die Angriffsabwehr keine große Herausforderung dar. Anders sieht die Situation aus, wenn Denial of Services Attacken von einem großen Ausmaß mit nicht absehbaren Auswirkungen gekennzeichnet sind. Hier können die im Unternehmen vorhandenen Firewall-Konzepte schnell einmal an ihre Grenzen gelangen. Dies gilt sowohl im Hinblick auf die Hard- als auch auf die Softwareebene. Für solche Angriffsformen eignen sich Multiple-Layer-Lösungen besonders gut. Sie dienen im Prinzip der Abwehr von skalierbaren DDoS-Attacken.

4. Funktionalität der Security-Lösung

Der effektive Schutz vor DDoS-Angriffen sollte somit auf mehreren Ebenen ansetzen. Nur so können Sie als Unternehmen sich zuverlässig vor einer solchen Angriffsform schützen. Dies gilt natürlich auch im Kern der Infrastruktur des eigenen Unternehmensnetzwerks. Gängig sind hier vor allem das Authentication-, das Package-, Application- sowie das Verification-Management. Die Kontrolle der Access-Ebenen durch die konkrete Festlegung von Richtlinien ist hierbei ebenfalls zu berücksichtigen.

5. Vieschichtigkeit der DDoS-Abwehr

In Bezug auf die Implementierung einer nachhaltigen DDoS-Angriffsabwehr ist eine differenzierte Herangehensweise in jedem Fall ratsam. Nicht nur auf Anwendungsebene, sondern auch in allgemeiner Form sollte die jeweilig bevorzugte Abwehrlösung individuell konzipierte Angriffsmuster erkennen und diesen zuverlässig entgegenwirken. Hierbei stellt sich die Kalibrierung eines solchen Systems in der Praxis als nicht zu unterschätzende Aufgabe heraus. Gemeint ist hier, konkret zu unterscheiden, ob es sich um legitime Anfragen handelt oder ob diese unautorisiert erfolgen. Letztere sind durch ein nicht gerade geringes Datenvolumen gekennzeichnet und sollten rechtzeitig erkannt sowie abgewehrt werden. Hierbei kommen u. a. die Mechanismen der IP-Filterung, der Schaffung einer virtuellen Umgebung (Sandbox) sowie insbesondere der Schutz bestimmter Server-Services, wie beispielsweise der DNS, zum Einsatz.

Mehr zu DDoS-Attacken

Wie gezeigt, nimmt das Risk-Management bei der DDoS-Abwehr einen nicht gerade geringen Stellenwert ein. Rechtzeitiges Handeln ist hier ratsam. Dies gilt vor allem dann, wenn es die Sicherheit von firmeninterner Daten betrifft. Dabei muss die Netzwerksicherheit von Unternehmen grundlegend als dynamischer Prozess begriffen werden. Eine statische, einmal implementierte Lösung, sollte stetig hinterfragt und angepasst werden. Dabei müssen die aus dem Bereich der Cyberkriminalität stammenden Angriffs- und Verhaltensmuster konstant im Blick behalten werden, um so auf Bedrohungslagen reagieren zu können. Hornetsecurity bietet für den Bereich der Mailserver ein nachhaltiges Sicherheitskonzept an, welches DDoS-Attacken effektiv entgegenwirkt und sich mit aktuellen Bedrohungen und Gefahrenlagen zuverlässig auseinandersetzt. Gelangen Sie hier zum Service.

Mehr über HORNETSECURITYS SERVICES

Interessiert an verwandten Themen?

Hat Ihnen unser Beitrag zum Thema DDoS-Angriffe gefallen? Dann könnten Sie auch andere Artikel in unserer Wissensdatenbank interessieren! Wir helfen Ihnen dabei, mehr über Cybersicherheitsthemen wie Emotet, Trojaner, IT-Sicherheit, Cryptolocker-Ransomware, Phishing, Cyber Kill Chain und Computerwürmer zu erfahren.