Blinde Flecken in Microsoft 365:

Die kritische Lücke zwischen Managementsicht und Alltagserfahrung der Mitarbeitenden

Zusammenfassung

- Microsoft 365 ist in den meisten Unternehmen geschäftskritisch und bildet die Grundlage für Kommunikation, Zusammenarbeit und Datenzugriff

- Sicherheitsrisiken werden häufig dort erkannt, wo sie im Arbeitsalltag sichtbar sind, während strukturelle Angriffsflächen weniger im Fokus stehen

- Zwischen Managementsicht und der Realität der Mitarbeitenden zeigt sich eine deutliche Handlungslücke im Umgang mit konkreten Bedrohungssituationen

- Die zentrale Herausforderung liegt nicht im grundsätzlichen Bewusstsein für Risiken, sondern in deren Einordnung und Priorisierung

Eine zentrale Plattform mit wachsender sicherheitstechnischer Bedeutung

Microsoft 365 ist für viele Unternehmen zur zentralen Plattform für Kommunikation, Zusammenarbeit und Datenzugriff geworden. Damit ist sie ein wesentlicher Bestandteil der digitalen Infrastruktur.

Mit dieser Rolle wächst auch die Bedeutung von Microsoft 365 aus sicherheitstechnischer Sicht. Denn wo Identitäten, Daten und Prozesse zusammenlaufen, entstehen zwangsläufig neue Angriffsflächen. Microsoft 365 bietet integrierte Sicherheitsfunktionen, die Unternehmen gezielt erweitern und an ihre individuellen Anforderungen anpassen können.

Der AI-Security-Report 2026 von Hornetsecurity by Proofpoint zeigt jedoch, dass viele Organisationen Risiken rund um Microsoft 365 noch nicht durchgängig ganzheitlich bewerten. Grundlage des Reports ist eine repräsentative YouGov-Befragung unter Unternehmensentscheidern und Mitarbeitenden in Deutschland.

Die zentrale Erkenntnis: Risiken werden zwar erkannt, aber nicht immer entsprechend ihrer tatsächlichen Relevanz priorisiert. Genau hier besteht eine Lücke zwischen Managementsicht und der Realität der Mitarbeitenden.

Arbeitsalltag prägt Risikowahrnehmung

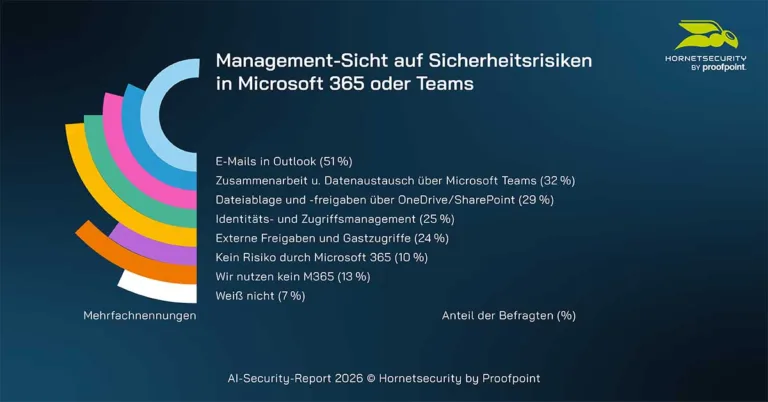

Vor diesem Hintergrund zeigt sich ein klares Muster: Welche Risiken wahrgenommen werden, hängt häufig von den typischen Abläufen des Arbeitsalltags ab. Risiken werden vor allem dort erkannt, wo sie unmittelbar sichtbar sind, etwa in der E-Mail-Kommunikation oder im Umgang mit schädlichen Inhalten.

Weniger im Fokus stehen dagegen oft strukturelle Angriffsflächen wie Identitäten, Zugriffsrechte oder Berechtigungsstrukturen, die für den Endnutzer nicht direkt ersichtlich sind. Gerade diese Bereiche sind jedoch entscheidend dafür, wie sich Sicherheitsvorfälle innerhalb einer Umgebung entwickeln können. Zum Beispiel, wenn kompromittierte Zugangsdaten unbemerkt für weitergehende Zugriffe genutzt werden.

Sichtbare Risiken dominieren – strukturelle Schwachstellen bleiben im Hintergrund

Ähnlich verhält es sich auch mit der Bewertung konkreter Bedrohungen: Sichtbare Risiken wie Phishing oder schädliche Inhalte stehen im Vordergrund, während weniger greifbare, aber strategisch wichtige Themen oft weniger Beachtung finden.

Dadurch richtet sich der Fokus vieler Organisationen auf einzelne Angriffsszenarien. Die zugrunde liegenden Strukturen, die bestimmen, wie sich ein Angriff innerhalb der Umgebung entwickeln kann, bleiben hingegen häufig unbeachtet.

Wenn Risikowahrnehmung und Angriffslogik nicht übereinstimmen

Genau hier offenbart sich ein strukturelles Spannungsfeld. Viele Unternehmen bewerten Risiken aus ihrer Nutzungsperspektive, also anhand von Anwendungen und konkreten Arbeitsprozessen. Angreifer orientieren sich hingegen an Zugriffspfaden und Systemzusammenhängen.

Wenn diese Perspektiven nicht zusammengeführt werden, kann es passieren, dass Risiken zwar erkannt, aber nicht entlang ihrer tatsächlichen Relevanz priorisiert werden. In der Praxis bedeutet das: Angriffe werden wahrgenommen, ihre potenziellen Auswirkungen innerhalb der Umgebung jedoch nicht vollständig berücksichtigt.

Die Folgen machen sich im Arbeitsalltag der Mitarbeitenden bemerkbar

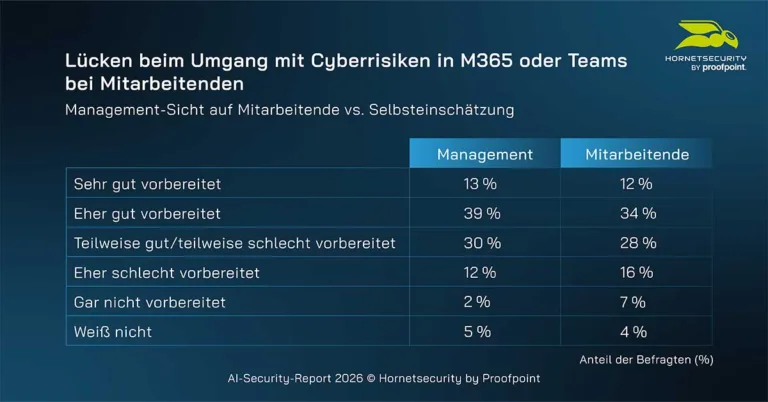

Besonders deutlich wird diese Diskrepanz im direkten Vergleich zwischen Managementsicht und Selbsteinschätzung der Mitarbeitenden:

Während Risiken auf Managementebene häufig abstrakt eingeordnet werden, müssen Mitarbeitende im Alltag konkret damit umgehen. Viele sind sich dabei unsicher, wie sie Bedrohungen erkennen können und Vorfälle korrekt melden.

Unsicherheit im Ernstfall: Fehlende Prozessklarheit

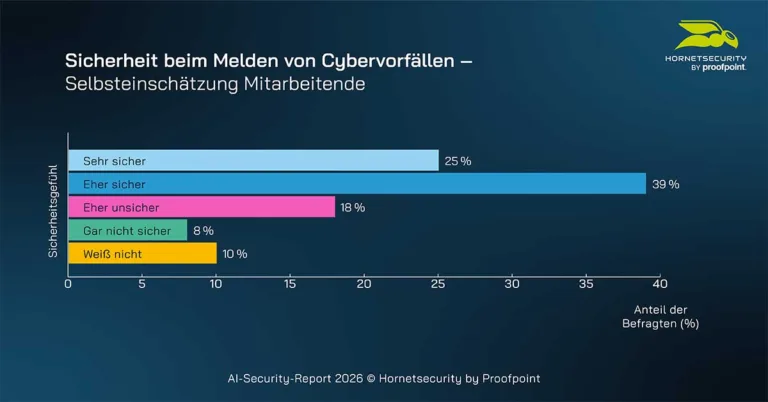

Diese Unsicherheit zeigt sich auch beim Umgang mit konkreten Sicherheitsvorfällen:

Die möglichen Folgen zeigen sich vor allem im Ernstfall: Wenn Zuständigkeiten und Meldewege unklar sind, brauchen Mitarbeitende länger, um Vorfälle einzuordnen. Das mindert die Reaktionsgeschwindigkeit. Gerade in dynamischen Angriffsszenarien entscheidet dies darüber, ob sich der Schaden begrenzen lässt oder nicht.

Sicherheitsansätze greifen nicht ineinander

Neben menschlichen und organisatorischen Faktoren spielt auch die Struktur der Sicherheitslandschaft eine Rolle. In vielen Unternehmen ist die Absicherung von Microsoft 365 historisch gewachsen und umfasst unterschiedliche Lösungen für einzelne Bereiche. Mit zunehmender Komplexität wird es schwieriger, diese Ansätze konsistent zu steuern.

Fehlende Transparenz und begrenzte Verzahnung können dazu führen, dass Zusammenhänge nur unvollständig wahrgenommen werden und Reaktionen verzögert erfolgen. Eine ganzheitliche Sicherheitsstrategie gewinnt dadurch weiter an Bedeutung.

Drei Ebenen, eine gemeinsame Aufgabe

Vor diesem Hintergrund lassen sich die zentralen Herausforderungen auf drei Ebenen herunterbrechen: Technologie, Organisation und Mensch. Die vorhandenen technischen Funktionen bilden eine solide Grundlage, müssen jedoch konsequent genutzt und weiterentwickelt werden. Darüber hinaus braucht es klare Prozesse und eindeutig definierte Verantwortlichkeiten, um Sicherheitsmaßnahmen wirksam zu steuern.

Eine ebenso zentrale Rolle spielt der Faktor Mensch: Mitarbeitende benötigen Orientierung und Handlungssicherheit, um Risiken im Arbeitsalltag zuverlässig einordnen zu können. Erst das Zusammenspiel dieser Ebenen ermöglicht ein belastbares Sicherheitsniveau.

Was Unternehmen jetzt konkret priorisieren sollten

Aus diesen Beobachtungen lassen sich klare Handlungsfelder ableiten:

- Microsoft 365 ganzheitlich betrachten

Microsoft 365 als integriertes System mit zusammenhängenden Sicherheitsanforderungen verstehen, statt als Sammlung einzelner Anwendungen - Risiken entlang der tatsächlichen Nutzung analysieren

Nicht nur sichtbare Angriffe betrachten, sondern auch zugrunde liegende Strukturen wie Identitäten, Zugriffe und Datenflüsse berücksichtigen - Mitarbeitende gezielt befähigen

Security Awareness praxisnah vermitteln und in konkrete Handlungssicherheit im Arbeitsalltag übersetzen - Prozesse klar gestalten

Eindeutige Meldewege und klar definierte Verantwortlichkeiten schaffen, um Vorfälle schnell und konsistent zu bearbeiten - Sicherheitsarchitektur weiterentwickeln

Bestehende Lösungen besser verzahnen und fragmentierte Ansätze zu einem konsistenten Gesamtkonzept zusammenführen

Fazit: Die größte Lücke liegt nicht im Wissen – sondern in der Einordnung

Microsoft 365 ist in den meisten Unternehmen fest etabliert und bildet die Grundlage für zentrale Geschäftsprozesse. Der AI-Security-Report 2026 zeigt jedoch, dass die sicherheitstechnische Einordnung dieser Plattform in vielen Organisationen noch weiterentwickelt werden muss. Risiken werden zwar erkannt, aber nicht immer im richtigen Kontext bewertet. Entscheidend ist daher, Bedrohungen nicht nur wahrzunehmen, sondern sie im nächsten Schritt auch entlang der tatsächlichen Nutzungsmuster und ihrer potenziellen Auswirkungen einzuordnen. Denn genau dort entscheidet sich, ob sich ein Schaden noch rechtzeitig abwenden lässt.

Informationen zur Umfrage:

Die Daten des AI-Security-Reports 2026 basieren auf einer Online-Befragung von YouGov Deutschland. Befragt wurden im Zeitraum vom 3. bis 11. März 2026 insgesamt 517 Unternehmensentscheider sowie 533 Arbeitnehmende ohne Führungsverantwortung.

Von den befragten Arbeitnehmenden nutzen 424 Microsoft Office oder Microsoft Teams.

Die Erhebungen wurden quotiert durchgeführt und die Ergebnisse gewichtet. Die Stichproben sind repräsentativ hinsichtlich Beschäftigtenanteil nach Unternehmensgröße, Geschlecht und Altersgruppen, sechs NACE-Wirtschaftszweigen sowie der Nielsen-Regionsverteilung.