Warum die Pharmaindustrie ein bevorzugtes Ziel für Cyberangriffe ist

Pharmaunternehmen gehören zu den attraktivsten Zielen für Cyberangriffe. Die Kombination aus wertvollem geistigem Eigentum, einem weltweit hart umkämpften Markt, in dem auch staatlich unterstützte Akteure ein starkes Interesse an diesem Wissen haben, sowie in vielen Fällen veraltete, anfällige Technologiestacks in IT- und OT-/ICS-Systemen schafft ein besonders hohes Risiko.

In diesem Artikel beleuchten wir verschiedene Cyberbedrohungen für die Pharmaindustrie, gehen auf mehrere öffentlich bekannte Sicherheitsvorfälle und deren Folgen ein und zeigen eine wirksame Lösung für viele dieser Herausforderungen auf.

Inhaltsverzeichnis

- Warum ist die Pharmaindustrie ein bevorzugtes Ziel?

- Wichtige Cyberbedrohungen für die Pharmaindustrie

- Business Continuity: Backup und Recovery neu denken

- Einhaltung gesetzlicher Vorschriften: Zunehmende Regulierung

- Moderner Schutz für moderne Medizin

- Sichern Sie Ihre M365-Umgebung

- Fazit

- FAQ

Warum ist die Pharmaindustrie ein bevorzugtes Ziel?

Die Pharmaindustrie gilt allgemein als Branche mit hohem Risiko und hohem potenziellen Ertrag. Forschung und Entwicklung neuer Medikamente dauern oft Jahre und sind mit erheblichen Kosten verbunden. Zudem müssen neue Wirkstoffe umfangreiche Tests durchlaufen, bevor sie am Menschen eingesetzt werden können. Ein Sicherheitsvorfall zum falschen Zeitpunkt in diesem Zyklus kann daher verheerende Folgen haben.

Die erfolgreiche Markteinführung eines dringend benötigten neuen Medikaments kann dagegen über viele Jahre große Gewinne bringen. Ein klassisches Beispiel sind Ozempic und Wegovy von Novo Nordisk aus Dänemark, die in den USA einen hohen Marktanteil haben.

Die fünf größten Datenschutzverletzungen im Gesundheitswesen seit 2022

Nachfolgend finden Sie eine Tabelle mit den größten bestätigten Datenschutzverletzungen im US-Gesundheitswesen seit 2022, einschließlich der Zahl der betroffenen Personen. Beachten Sie, dass sich diese Zahlen im Zuge laufender Untersuchungen und bei Bekanntwerden weiterer kompromittierter Daten noch ändern können.

| Rang | Jahr | HIPAA-regulierte Einrichtung | Bundesstaat | Einrichtungstyp | Betroffene Personen | Art des Vorfalls |

|---|---|---|---|---|---|---|

| 1 | 2025 | Aflac Incorporated (“Aflac”) | GA | Krankenversicherer | 78,800,000 | Hacking/IT-Vorfall |

| 2 | 2024 | Change Healthcare, Inc. | MN | Geschäftspartner | 192,700,000 | Hacking/IT-Vorfall |

| 3 | 2024 | Kaiser Foundation Health Plan, Inc. | CA | Krankenversicherer | 13,400,000 | Unbefugter Zugriff / Offenlegung |

| 4 | 2023 | Welltok, Inc. | CO | Geschäftspartner | 14,782,887 | Hacking/IT-Vorfall |

| 5 | 2023 | HCA Healthcare | TN | Geschäftspartner | 11,270,000 | Hacking/IT-Vorfall |

Wichtige Cyberbedrohungen für die Pharmaindustrie

Offenlegung sensibler Gesundheitsdaten und Diebstahl geistigen Eigentums

Anders als etwa Onlinehändler, die Finanzinformationen und Versanddaten ihrer Kunden speichern, was bei einer Datenschutzverletzung bereits fatal wäre, speichern viele Pharmaunternehmen die sensibelsten Gesundheitsdaten ihrer Kunden oder Studienteilnehmer.

Dies zeigt sich auch in der Vielzahl regulatorischer Compliance-Rahmenwerke in verschiedenen Regionen, die eingehalten werden müssen und die den Aufwand zusätzlich erhöhen.

Daher wird die Pharmaindustrie häufig als das weltweit wichtigste Ziel für den Diebstahl geistigen Eigentums genannt.

Zunehmende Lieferkettenangriffe

Ein weiterer Bereich der Cyberbedrohungen für die Pharmaindustrie, der in den vergangenen Jahren weltweit für Unternehmen aller Branchen zugenommen hat, sind Angriffe auf die Lieferkette.

Einer der bekanntesten Vorfälle der jüngeren Vergangenheit war der Angriff auf den NHS im Vereinigten Königreich im Juni 2024, bei dem sieben Londoner Krankenhäuser vorübergehend lahmgelegt wurden und mehr als 6.000 Krankenhaustermine und Eingriffe verschoben werden mussten.

Diese NHS-Krankenhäuser waren zwar die letztlichen Opfer, der Ransomware-Angriff zielte jedoch auf Synnovis ab, einen Anbieter für pathologische Testverfahren und Diagnostik.

Auch Ihre Lieferanten sind gefährdet

Mit anderen Worten: Wenn Sie ein Pharmaunternehmen schützen, reicht es nicht aus, nur die eigene Organisation abzusichern. Sie müssen auch sicherstellen, dass Ihre Lieferanten und deren Lieferanten Cybersicherheit ernst nehmen. Zusätzlich sollten Notfallpläne vorhanden sein, um die Folgen einer Kompromittierung eines Lieferanten zu bewältigen.

Menschliche Fehler und Fehlkonfigurationen in der Cloud

Die unangenehme Wahrheit, die sich im vergangenen Jahrzehnt gezeigt hat, während Ransomware und Datendiebstahl zu einem festen Bestandteil der Risikolandschaft für Unternehmen geworden sind, lautet: Cybersicherheit ist kein Technologieproblem, sondern ein menschliches Problem.

Zwar haben sich die Angriffsvektoren weiterentwickelt, doch das Grundprinzip ist gleich geblieben: Erfolgreiche Angriffe nutzen Vertrauen, Zeitdruck und Unachtsamkeit aus. Genau auf diesen psychologischen Mechanismen beruhen Social Engineering und Phishing-Betrugsmaschen.

Komplexität der Cloud

Moderne cloudbasierte IT-Systeme sind komplex und verändern sich ständig, weil Cloud-Anbieter in hohem Tempo neue Funktionen hinzufügen, darunter auch KI. Dadurch entstehen leicht Fehler bei der sicheren Konfiguration.

Verbindungen zur Wissenschaft

Die Pharmaindustrie ist einer weiteren Cyberbedrohung ausgesetzt, weil sie eng mit der akademischen Welt verbunden ist, in der Universitäten klinische Studien durchführen. Dieses Umfeld fördert einen offenen Informationsaustausch, hat jedoch historisch betrachtet oft nicht ausreichend in Cybersicherheit investiert.

Die Lösung: Schulungen und Kulturwandel

Vor diesem Hintergrund ist es entscheidend, kurze und regelmäßige Awareness-Schulungen zur Cybersicherheit umzusetzen. Diese Schulungen müssen mit einem deutlichen Kulturwandel innerhalb des Unternehmens einhergehen, um das allgemeine Sicherheitsniveau zu erhöhen.

Es ist nicht so, dass sich normale Benutzer nicht für Cybersicherheit und den Schutz sensibler Daten interessieren, aber es hat oft keine ausreichend hohe Priorität, solange Führungskräfte nicht durch ihr eigenes Verhalten vorangehen und eine starke Sicherheitskultur fördern.

Legacy-Systeme und der Einstiegspunkt IoT

Die Tatsache, dass 73 % der Gesundheitsdienstleister auf veraltete Systeme angewiesen sind, ist alarmierend. Tatsächlich ist die Umstellung auf cloudbasierte Systeme für viele große Pharmaunternehmen ein jahrzehntelanges Projekt und das reine Verschieben von VMs in die Cloud macht Unternehmen nicht automatisch sicherer. Sowohl für Cloud- als auch für On-Premises-Systeme bleibt grundlegende Cyberhygiene entscheidend.

Warum Cyberhygiene unverzichtbar ist

Zeitnahes Patchen von Systemen, auf denen sensible Daten gespeichert sind, die ausschließliche Verwendung unterstützter Betriebssystemversionen und die möglichst flächendeckende Bereitstellung von EDR auf allen Endpunkten sind inzwischen Mindestanforderungen.

Außerdem muss ein Überwachungssystem vorhanden sein, denn Sie können sich vor nichts schützen, das nicht sichtbar ist. Deshalb ist ein modernes Security Information and Event Management (SIEM)-System erforderlich, damit Maßnahmen ergriffen werden können, wenn es zu dem unvermeidlichen Eindringen kommt, bevor daraus eine umfassende Datenschutzverletzung wird.

IoT- und Nicht-IT-Schwachstellen

Nicht vergessen werden sollten auch Systeme außerhalb der klassischen IT. Viele Pharmaunternehmen sind auf komplexe IoT- und OT-Systeme angewiesen. Auch wenn diese oft von den IT-Systemen entkoppelt sind, bleiben sie anfällig für Angriffe.

Eine umfassende Bestandsaufnahme dieser Systeme sollte alles enthalten, von intelligenten Türen über Konferenzraumausstattung, Druckern, IP-Telefonsystemen und Überwachungstechnik bis hin zu Steuerungssystemen für Fabrik- und Industrieanlagen.

Diebstahl geistigen Eigentums und Lieferkettenrisiken

Wir haben die Risiken in der Lieferkette bereits erwähnt. Ein bemerkenswertes Beispiel ist der Vorfall bei Cencora im Jahr 2024, einem großen US-Pharmagroßhändler: Ein Cyberangriff auf Cencora führte dazu, dass elf große Arzneimittelhersteller, darunter Bayer, Novartis, GlaxoSmithKline und AbbVie, melden mussten, dass personenbezogene Daten ihrer Patienten durch diesen einen Vorfall offengelegt wurden.

Die Einzigartigkeit von Diebstahl geistigen Eigentums

Das Problem bei geistigem Eigentum ist, dass es nichts wiegt und nach dem Kopieren nie wieder zurückgeholt werden kann.

Viele Arten von Diebstahl, vor denen sich Unternehmen schützen, betreffen physische Gegenstände wie Computer, Dokumente oder Lastwagen. Digitale Informationen sind jedoch anders. Bei einem ausgefeilten Angriff merken Sie möglicherweise erst dann, dass Sie bestohlen wurden, wenn ein konkurrierendes Pharmaunternehmen einen identischen Wirkstoff einen Monat vor Ihnen auf den Markt bringt.

Schutz von geistigem Eigentum über den gesamten Lebenszyklus

Es braucht klare Prozesse für den Umgang mit Informationen aus geistigem Eigentum über deren gesamten Lebenszyklus hinweg sowie ein tiefgehendes Monitoring, um den Datenfluss zwischen allen Beteiligten nachzuvollziehen – einschließlich Insidern, da auch sie bestochen oder bedroht werden können.

Obwohl viele Fälle von Diebstahl geistigen Eigentums aus naheliegenden Gründen nicht öffentlich bekannt gegeben werden, wissen wir, dass in den Anfängen von Covid sowohl russische als auch nordkoreanische Angreifer versucht haben (und möglicherweise auch erfolgreich waren), die Forschungsergebnisse zu stehlen, als die ersten Versionen von Covid-Impfstoffen getestet wurden.

Business Continuity: Backup und Recovery neu denken

Ein wichtiger Bestandteil der Cyberresilienz eines Unternehmens ist der Ansatz für Datenspeicherung, Backup und Recovery. Klassische Backup- und sogar Disaster-Recovery-(DR)-Systeme wurden entwickelt, um IT-Ausfälle zu minimieren.

Stromausfälle in Rechenzentren, ausgefallene Netzwerkverbindungen oder Naturereignisse wie Feuer oder Überschwemmungen sollten durch Datensicherungen auf Band und deren Speicherung außerhalb des Standortes gemindert werden. Kritische Systeme wurden außerdem für eine schnelle Wiederherstellung auf einen zweiten Standort repliziert.

Für Cyberangriffe ist dieser Ansatz und diese Denkweise völlig unzureichend, wie der verheerende Angriff auf Change Healthcare im Jahr 2024 gezeigt hat.

Lehren aus dem Vorfall bei Change Healthcare

Der Angriff, der Gesamtkosten in Höhe von 1,6 Milliarden US-Dollar verursachte, wurde durch gestohlene Zugangsdaten, die fehlende Durchsetzung von MFA für ein System und mangelndes Monitoring erleichtert. Die Angreifer hatten neun Tage lang Zugriff und konnten sich frei im Netzwerk bewegen. Am schwerwiegendsten war jedoch, dass das extern untergebrachte Disaster-Recovery-System mit dem Hauptsystem verbunden war.

Als die Angreifer den Angriff auslösten, wurden daher beide Standorte durch Ransomware verschlüsselt, was für die normale Bevölkerung monatelang schwerwiegende Folgen hatte.

Disaster Recovery modernisieren

Modernes DR muss sowohl die Risiken normaler IT-Ausfälle als auch Ransomware und andere Cyberangriffe berücksichtigen. Verwenden Sie keine Backup-Bänder, die gestohlen werden können, sofern diese Daten nicht mit starker Schlüsselverwaltung verschlüsselt sind.

Noch besser ist unveränderlicher Cloud-Speicher, bei dem selbst ein Ransomware-Angriff die Backup-Daten weder verändern noch verschlüsseln kann. Vergessen Sie auch Ihre Microsoft-365-Daten nicht. Sie enthalten oft geistiges Eigentum und andere sensible Informationen und müssen sicher verwahrt werden, um sowohl versehentliche Datenlöschung als auch Ransomware-Angriffe abzufangen.

Einhaltung gesetzlicher Vorschriften: Zunehmende Regulierung

Viele Regierungen weltweit verschärfen jedes Jahr die Vorschriften und Gesetze zum Schutz von Gesundheitsdaten, die sich zudem je nach Region unterscheiden, was die Arbeitsbelastung für global agierende Unternehmen zusätzlich erhöht. Für Pharmaunternehmen sind vor allem HIPAA in den USA sowie die DSGVO und NIS2 in der EU relevant.

Nutzen Sie die Arbeit an der Einhaltung regulatorischer Vorgaben, um Datenintegrität genau zu prüfen. Vorschriften legen großen Wert auf den Schutz von Patienten- und klinischen Testdaten. Ziel sollte nicht nur sein, für den Auditor ein Häkchen zu setzen, sondern wirklich sicherzustellen, dass die sensiblen Daten, die Sie speichern und verarbeiten, tatsächlich geschützt sind.

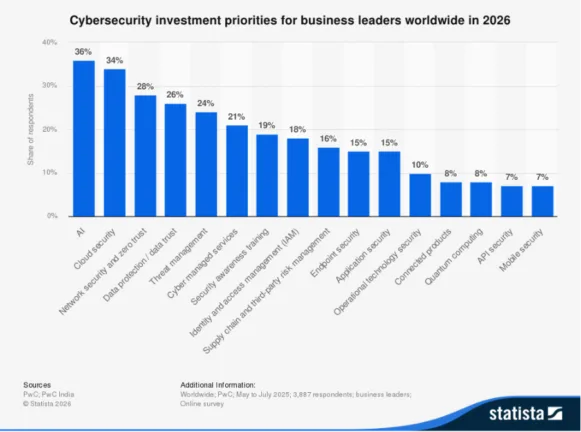

Investitionsprioritäten für 2026

Branchenübergreifend planen Führungskräfte weltweit, ihre Investitionen im Jahr 2026 gezielt zu priorisieren – mit besonderem Fokus auf KI und Cloud Security. Unsere Empfehlungen greifen genau diese Entwicklungen auf und orientieren sich an den Risiken, die aktuell auch branchenweit wahrgenommen werden.

Moderner Schutz für moderne Medizin: 365 Total Protection Plan 4

Hornetsecuritys 365 Total Protection Plan 4 bringt Ihre Sicherheits- und Business-Continuity-Strategie auf ein neues Niveau, indem er einen sicheren, compliance-konformen und zentral verwalteten Microsoft-365-Tenant bereitstellt. Die Lösung vereint alle wichtigen Komponenten in einem Paket: branchenführende E-Mail-Sicherheit, zuverlässiges Backup, Security Awareness Training sowie Zugriffs- und Berechtigungskontrolle für SharePoint – ergänzt durch effektiven Schutz vor Domain-Betrug.

Zusätzlich profitieren Sie von unserem durch AI Cyber Assistant gestützten Trio, das für noch mehr Sicherheit und ein höheres Bewusstsein sorgt: AI Recipient Validation, Teams Protection und AI Email Security Analyst.

Sichern Sie Ihre M365-Umgebung mit 365 Total Protection Plan 4

Halten Sie Ihr Unternehmen sicher und konform und behalten Sie zugleich die Kontrolle über Ihre Microsoft-365-Umgebung. Mit Hornetsecuritys 365 Total Protection Plan 4 schützen Sie aktiv Ihre Handlungsfähigkeit und erhalten gleichzeitig umfassende Abdeckung. Sie erhalten:

- Umfassende E-Mail-Sicherheits- und Backup-Lösungen.

- Proaktives Security Awareness Training zur Reduzierung menschlicher Fehler.

- Robuste Zugriffs- und Berechtigungskontrolle zum Schutz sensibler Informationen.

- Schutz vor Domain-Betrug zur Absicherung gegen Onlinebedrohungen.

Stärken Sie noch heute die Sicherheit Ihres Pharmaunternehmens. Möchten Sie Ihre Compliance verbessern? Vereinbaren Sie eine Demo, die auf Ihre Anforderungen zugeschnitten ist.

Fazit

Wie gezeigt wurde, sind Cyberbedrohungen für die Pharmaindustrie real und führen mitunter zu Angriffen mit verheerenden finanziellen und rufschädigenden Folgen, die sogar die Gesundheitsversorgung beeinträchtigen können.

Technologie allein wird das Problem nicht lösen. Die Kombination aus einer herausragenden Suite branchenführender Werkzeuge in 365 Total Protection Plan 4 sowie geschulten Mitarbeitern und eingespielten Prozessen ist jedoch eine gute Strategie für Cloud Security.

FAQ

Warum ist die Pharmaindustrie ein bevorzugtes Ziel für Cyberangriffe?

Die Pharmaindustrie ist besonders aufgrund ihres hochwertigen geistigen Eigentums, des globalen Wettbewerbsumfelds und der sensiblen Gesundheitsdaten, die sie verwaltet, besonders anfällig für Cyberangriffe.

Mit welcher Art von Cyberbedrohungen ist die Pharmaindustrie konfrontiert?

Pharmaunternehmen sind mit verschiedenen Cyberbedrohungen konfrontiert, darunter Lieferkettenangriffe, menschliche Fehler, Cloud-Fehlkonfigurationen und Schwachstellen in veralteten Systemen. Besonders relevant sind zunehmend Ransomware-Angriffe und der Diebstahl geistigen Eigentums, bei dem Wettbewerber wertvolle Forschungsergebnisse und Medikamentenentwicklungen replizieren können.

Was ist ein Beispiel für einen aktuellen Cyberangriff im Pharmasektor?

Ein prominentes Beispiel ist der Ransomware-Angriff auf Synnovis, einen Zulieferer von NHS-Krankenhäusern im Vereinigten Königreich, durch den sieben Krankenhäuser lahmgelegt und mehr als 6.000 Termine verschoben wurden. Dieser Angriff zeigt, wie wichtig es ist, nicht nur das Pharmaunternehmen selbst, sondern auch seine Lieferanten und deren Systeme abzusichern.

Wie können Pharmaunternehmen ihre sensiblen Daten schützen?

Zum Schutz sensibler Daten sollten Pharmaunternehmen in robuste Cybersicherheitsmaßnahmen investieren. Dazu gehören zeitnahes Patchen von Systemen, der Einsatz von Endpoint Detection and Response (EDR) sowie die Implementierung eines modernen Security Information and Event Management (SIEM)-Systems. Ebenso wichtig sind regelmäßige Awareness-Schulungen zur Cybersicherheit für Mitarbeiter und sichere Konfigurationen von Cloud- und On-Premises-Systemen.

Welche regulatorischen Compliance-Herausforderungen hat die Branche zu bewältigen?

Pharmaunternehmen müssen sich in einem komplexen regulatorischen Umfeld bewegen, zu dem unter anderem HIPAA in den USA und die DSGVO in der EU gehören. Diese Vorgaben verlangen den Schutz sensibler Patienten- und Studiendaten, erhöhen den operativen Aufwand und erfordern klares Engagement für die Datenintegrität.

Wie kann 365 Total Protection Plan 4 Pharmaunternehmen unterstützen?

365 Total Protection Plan 4 bietet ein umfassendes Paket von Sicherheitslösungen, das auf die Pharmaindustrie zugeschnitten ist. Dazu gehören leistungsstarke E-Mail-Sicherheit, Backup-Systeme, proaktives Security Awareness Training sowie Funktionen wie Zugriffskontrolle und Schutz vor Domain-Betrug. Das Paket zielt darauf ab, Sicherheitsmaßnahmen zu modernisieren und die Compliance zu verbessern, wodurch Unternehmen mehr Sicherheit gewinnen.