Die Integration Ihrer Sicherheitstools ist entscheidend für eine starke Abwehr

Eine der größten Herausforderungen in der Cyberabwehr ist die Integration von Sicherheitstools. Neben sich ständig wandelnden Bedrohungen und begrenzten Budgets führt vor allem die Tool-Vielfalt zu Problemen.

In diesem Artikel befassen wir uns mit den Herausforderungen nicht integrierter Tools, den Grundlagen von Application Programming Interfaces (APIs), Model Context Protocol (MCP) und Security Orchestration Automation and Response (SOAR) zur Integration verschiedener Lösungen. Wir erklären außerdem, warum die Entwicklung eigener Sicherheits-Tool-Integrationen eine Herausforderung sein kann, und zeigen Alternativen für unsere eigenen Hornetsecurity-Tools auf.

Inhaltsverzeichnis

- Bausteine für die Integration von Sicherheitstools

- Lebenszyklus einer SIEM-Warnmeldung im SOC

- SIEM-Integration mit Splunk & Sekoia: So funktioniert es

- Schützen Sie Ihren Posteingang mit Hornetsecurity 365 Total Protection

- Fazit

- FAQ

Bausteine für die Integration von Sicherheitstools

Es gibt mehrere Wege, das Problem der Vielzahl nicht integrierter Sicherheitstools zu lösen. Der erste besteht darin, das Problem ganz zu umgehen, indem Sie in eine eXtended Detection and Response (XDR)-Suite investieren, die bereits vorintegrierte Module für E-Mail-/Kollaborationshygiene, Endpunkte, Cloud-Anwendungen, Identitäten usw. enthält.

Für viele kleine und mittlere Organisationen ist dies oft der beste Ansatz. Allerdings können dadurch geschäftsspezifische Bereiche ungeschützt bleiben, für die zusätzliche Tools erforderlich sind. Außerdem stellt sich die Frage: Bekommen wir die besten Werkzeuge oder nur eine Suite aus Tools durchschnittlicher Qualität, die zusammengewürfelt wurden?

Alternative Integrationsoptionen prüfen

Die zweite Option ist, sicherzustellen, dass die von Ihnen erworbenen Tools bereits über integrierte Verbindungsmöglichkeiten verfügen, sodass die Integration unkompliziert ist. Der dritte Weg besteht darin, sich zu vergewissern, dass Sie über das erforderliche Budget und Fachwissen verfügen, um bei Bedarf benutzerdefinierte Integrationen zu entwickeln und zu warten.

Zu den klassischen Integrationsbausteinen zählen APIs, über die ein Tool Informationen bereitstellt, die sich abfragen lassen, sowie Daten, die sich darüber ändern lassen. APIs gibt es schon seit Jahrzehnten, sie haben jedoch im Zeitalter von Cloud-Services deutlich an Bedeutung gewonnen. Eine Integration von Sicherheitstools auf Basis einer API erfordert Programmierkenntnisse und muss im Laufe der Zeit gepflegt werden, wenn sich Schnittstellen und Optionen ändern.

Der Aufstieg innovativer Integrationslösungen

Der neue Ansatz auf dem Markt ist MCP. Im Kern lassen sich damit ähnliche Funktionen wie über eine API bereitstellen, jedoch über Abfragen in natürlicher Sprache. MCP nutzt LLMs, um die Absicht hinter den Abfragen zu erfassen. Dies ermöglicht es Menschen, damit zu interagieren und Agentic AI, sich mit ihm zu verknüpfen.

Agenten, MCP und die Agent to Agent (A2A)-Protokolle befinden sich noch in einem frühen Entwicklungsstadium, werden jedoch als Möglichkeit gesehen, unterschiedliche Services einfacher zu integrieren. Da es sich jedoch noch um eine neue Technologie handelt, ist damit zu rechnen, dass bei MCP-Implementierungen bislang unbekannte Sicherheitsrisiken lauern.

Eine ältere Technologie, die gerade eine Renaissance erlebt, ist SOAR. Sie bietet eine „Sicherheitstool-Integrations-Engine“ von Drittanbietern, über die sich verschiedene Services verbinden lassen, oft mit wenig oder gar keinem Code. Solche Tools verbergen die Komplexität der zugrunde liegenden APIs und machen Integrationen auch für Nicht-Entwickler leichter zugänglich.

Integration wirksam planen

Unabhängig davon, welchen Ansatz oder welche Ansätze Sie wählen: Ein Plan, der einige grundlegende Fragen beantwortet, zahlt sich aus.

- Welche Benutzererfahrung wird für SOC-Analysten erwartet, die mit Warnmeldungen arbeiten?

- Welche Informationen benötigen sie, um einschätzen zu können, ob es sich bei dem Vorfall um einen echten Treffer (True Positive, das heißt es fand tatsächlich bösartige Aktivität statt) oder einen Fehlalarm (False Positive, es sah nach bösartiger Aktivität aus, war aber ein Fehlalarm) handelt?

- Welche Systeme müssen integriert werden?

- Bieten sie fertige Plug-ins, APIs oder MCP-Endpunkte an?

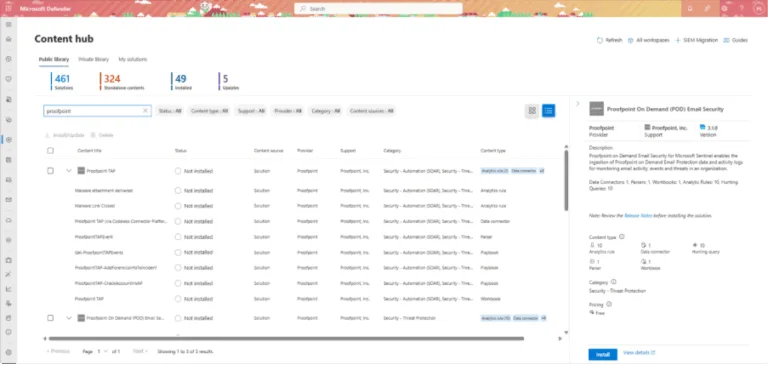

In vielen Unternehmen ist ein Security Information and Events Management (SIEM)-System der zentrale Integrationspunkt für unterschiedliche Cybersecurity-Tools und die Protokollierung von Sicherheitssystemen in der Cloud und On-Premise. Diese verfügen oft über Hunderte integrierte Sicherheitstool-Integrationen, sodass sich neue Datenquellen und Tools schnell anbinden lassen. Hier ein Beispiel aus Microsoft Sentinel, einem cloudbasierten SIEM, sowie zwei der verfügbaren Proofpoint-Integrationen.

Lebenszyklus einer SIEM-Warnmeldung im SOC

Jane ist SOC-Analystin in einem mittelständischen Finanzunternehmen. Sie startet den Tag mit einem Kaffee und beginnt mit der Sichtung der Warnmeldung ganz oben in der Warteschlange – Endnutzer hat auf einen Link in einer potenziellen Phishing-E-Mail geklickt.

In einem fragmentierten Security Operations Center (SOC) verbringt sie zunächst einige Minuten damit, die E-Mail in der Hygiene-Lösung zu überprüfen. Anschließend nutzt sie ein weiteres Tool, um den Link und die Ziel-Website zu analysieren. Diese enthalten häufig mehrere Umleitungsebenen, um automatisiertes Scanning zu verwirren, echte Menschen jedoch durchzulassen.

Sobald sie die Zielseite erreicht hat, verwendet sie ein drittes Tool, um den Zweck und Kontext der Seite zu verstehen und zu bewerten, ob sie bösartig ist oder nicht (es könnte sich auch nur um eine verschachtelte Marketingkampagne handeln). Danach nutzt sie ein viertes Tool, um die Nutzlast zu prüfen.

Außerdem muss sie verschiedene Threat Intelligence Feeds konsultieren, um festzustellen, ob die E-Mail oder der Link bösartig ist. Falls Daten aus dem E-Mail-Posteingang oder aus Dokumenten exfiltriert wurden, prüft sie möglicherweise ein DLP-Tool. Auf diese Weise kann sie feststellen, ob sensible Daten kompromittiert wurden.

Die Rolle von EDR bei der Analyse von Cybervorfällen

Darüber hinaus muss sie eventuell die Endgeräte des Benutzers in Endpoint Detection and Response (EDR) untersuchen, also in einem weiteren Tool, um zu prüfen, ob sie kompromittiert sind. Wenn sie zu dem Schluss kommt, dass es sich tatsächlich um einen True Positive handelt, muss sie das Benutzerkonto deaktivieren, das Endgerät isolieren und den Wiederherstellungsprozess starten, indem sie die Anmeldedaten des Benutzers zurücksetzt und das Gerät bereinigt. Nach einer halben Stunde oder mehr kann sie der nächsten Warnmeldung nachgehen.

In einer vollständig integrierten Tool-Suite sieht Janes Arbeit ganz anders aus. Sie sieht eine priorisierte, bereits sortierte Liste von Warnmeldungen, in der die dringendsten beziehungsweise wahrscheinlichsten True Positives oben stehen. Beim Öffnen dieser Liste sieht sie alle Details zum Benutzerkonto, zur E-Mail selbst, zu Links und zur bereits analysierten Ziel-Website, ergänzt um detaillierte Informationen über den Endpunkt.

Im Idealfall kann Jane die gesamte Untersuchung in einem einzigen Tool durchführen, ohne die Benutzeroberfläche verlassen zu müssen. Das beschleunigt die Bearbeitung und reduziert Context Switching.

Warum viele Unternehmen im ersten Szenario landen, hat unterschiedliche Gründe. Häufig sind es aber das Hinterherjagen nach dem neuesten Trend, der Kauf von Tools zur Lösung eines einzelnen Problems und der Mangel an belastbaren Daten darüber, was tatsächlich funktioniert , um Entscheidungen zur Bereitstellung zu treffen.

SIEM-Integration mit Splunk & Sekoia: So funktioniert es

Ein weiteres verbreitetes SIEM ist Splunk. Hornetsecurity stellt dafür ein Add-on in Splunkbase bereit, einem Katalog mit über 1000 Apps, die zu Splunk hinzugefügt werden können. Das Add-on überträgt E-Mail-Protokolle aus Hornetsecurity 365 Total Protection nach Splunk, inklusive automatisierter Datenerfassung, Echtzeitüberwachung, sodass Sie Dashboards erstellen und Warnmeldungen auf der Grundlage von Hornetsecurity-Daten generieren können.

Die Installation ist unkompliziert: Laden Sie das Add-on herunter, installieren Sie es in Splunk Enterprise, erstellen Sie einen API-Schlüssel im Hornetsecurity Control Panel und tragen Sie ihn in der Konfiguration des Add-ins ein.

Wenn Sie sich dafür entschieden haben, die Postfächer Ihrer Organisation mit 365 Total Protection zu schützen und Splunk als SIEM nutzen, sorgt das Add-in für eine besser integrierte und ganzheitlichere Lösung für Ihre SOC-Analysten.

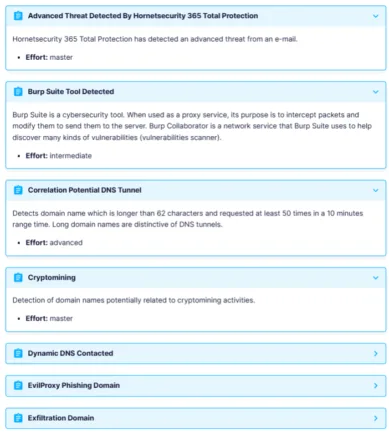

Wenn Sie dagegen Sekoia Defend (XDR) zum Schutz Ihrer Organisation einsetzen, nutzen Sie unser Add-in, um einen „Intake“ einzurichten, der Protokolle und Ereignisse aus Hornetsecurity 365 Total Protection importiert. Anschließend können Sie sich auf die integrierten Regeln verlassen, um Warnmeldungen aus Protokolldaten zu erstellen, benutzerdefinierte Erkennungsregeln zu definieren und die Protokolldaten zu durchsuchen.

Schützen Sie Ihren Posteingang mit Hornetsecurity 365 Total Protection

Schützen Sie Ihre E-Mails vor Spam und bösartigen Bedrohungen – mit unserer robusten E-Mail-Sicherheitslösung. Profitieren Sie von Schutz in Echtzeit und erweiterter Bedrohungserkennung, damit Ihr Posteingang sauber und sicher bleibt.

Zusätzlich können Sie mit unserer Integration die E-Mail-Protokolle aus Hornetsecurity 365 Total Protection nahtlos in Splunk für die automatisierte Datenerfassung hinzufügen. Genießen Sie Echtzeitüberwachung und erstellen Sie ganz einfach individuelle Dashboards und Warnmeldungen, um potenziellen Bedrohungen einen Schritt voraus zu sein.

Überlassen Sie E-Mail-Sicherheit nicht dem Zufall. Starten Sie noch heute mit Hornetsecurity 365 Total Protection!

Fazit

Der beste Weg zu einer wirksamen Cybersicherheitskultur in einer Organisation ist ein effektives Zusammenspiel von Menschen, Prozessen und Technologien. Und der beste Weg, das zu erreichen, ist nicht einzelne Punktlösungen für jedes Cybersicherheitsrisiko zu kaufen, sondern sicherzustellen, dass die vorhandenen Tools integriert sind und Informationen liefern, die Analysten benötigen, ohne aufwendig danach suchen zu müssen. Wenn Sie Splunk oder Sekoia verwenden, ist die Integration mit Hornetsecurity 365 Total Protection ganz einfach.

Viel Erfolg bei der Jagd nach Bedrohungen!

FAQ

Die Integration von Sicherheitstools trägt dazu bei, die Überlastung von Teams zu reduzieren und übersehene Warnmeldungen zu minimieren, wodurch ein optimierter Workflow für Sicherheitsanalysten entsteht. Durch die Bereitstellung ganzheitlicher Ansichten und Einblicke in zusätzliche Kontextinformationen verbessern Integrationen die Reaktionszeit auf Vorfälle und erhöhen die Sicherheitseffektivität des Unternehmens erheblich.

Hornetsecurity bietet eine nahtlose Integration mit gängigen SIEM-Plattformen wie Splunk und Sekoia. Unsere Add-ons ermöglichen die automatisierte Datenerfassung, Echtzeitüberwachung und eine vereinfachte Alarmgenerierung, sodass Sicherheitsteams ihre Abläufe vereinheitlichen und Alarmmüdigkeit reduzieren können.

Um Hornetsecurity in Systeme wie Splunk oder Sekoia zu integrieren, müssen Sie lediglich die entsprechenden Add-ons installieren, einen API-Schlüssel im Hornetsecurity Control Panel erstellen und die Integration konfigurieren. Der gesamte Prozess gewährleistet einen effizienten Datenfluss und umfassende Einblicke für Ihre Sicherheitsabläufe.