Wohin sich die Cyber-Bedrohungslandschaft bewegt – und warum Unternehmen jetzt handeln müssen

Eines ist klar: Die Bedrohungslandschaft wird 2026 nicht nur gefährlicher, sondern verändert auch ihre Form. Aktuelle Forschung aus unserem Security Lab zeigt: Unsere Cybersecurity-Prognosen waren nicht übertrieben – das Risiko wächst schneller, als sich die meisten Abwehrmaßnahmen weiterentwickeln.

KI ist kein Zukunftsthema mehr, sondern ein aktueller Multiplikator für Angreifer, der Aufgaben automatisiert, die früher Zeit, Expertise und Glück erforderten. Während viele Organisationen noch lernen, KI sicher einzusetzen, industrialisieren Cyberkriminelle sie bereits und machen aus der dynamischen Bedrohungslage skalierbare Operationen.

In diesem Artikel übersetzen wir die Cybersecurity-Prognosen für 2026 unseres Security Lab in konkrete nächste Schritte. Wir zeigen, wie KI‑Missbrauch, Ransomware 3.0, fragile Identitätskontrollen, SaaS‑ und Browser‑Exposition sowie selbst Quantenrisiken die Bedrohungslandschaft neu formen.

Vor allem verknüpfen wir jede Prognose mit konkreten Maßnahmen, damit Ihre Abwehr mit der Entwicklung Schritt hält, statt ein Jahr hinterherzulaufen.

Die Prognosen des Security Lab für 2026

Unkontrollierte Einführung von KI-Tools

Governance kann nicht Schritthalten

Da KI-Tools immer ausgereifter werden, beschleunigt sich ihre Einführung in Unternehmen, oft schneller, als Governance- oder Sicherheitsrahmenbedingungen angepasst werden können. Diese Beschleunigung wird sowohl durch Initiativen des Managements als auch durch Experimente der Mitarbeiter vorangetrieben, und in einigen Fällen werden täglich neue KI-Lösungen eingeführt. Das Tempo der Innovation hat die Fähigkeit der Rechts-, IT- und Sicherheitsteams übertroffen, jede Implementierung zu bewerten, wodurch kritische Sichtbarkeitslücken entstehen.

Die Angriffsfläche wächst

Die unkontrollierte Einführung vergrößert effektiv die Angriffsfläche des Unternehmens. Vielen KI-Tools, insbesondere solchen, die auf Large Language Models (LLMs) basieren, fehlt die Trennung zwischen Code und Daten, die in traditionelleren Anwendungen vorhanden ist. Dies führt zu neuen Vektoren für Prompt-Injection, Datenlecks und die unbeabsichtigte Offenlegung sensibler Unternehmensdaten. Der Aufstieg autonomer KI (Agentic AI) verstärkt dieses Risiko noch, da Aktionen ohne menschliche Aufsicht oder festgelegte Genehmigungsketten erfolgen können.

Nachweise verbleibender Exponierung

Aktuelle Schwachstellen wie Echoleak in M365 Copilot (Aim Labs) zeigen deutlich, wie ernst diese Risiken sind. Anders als bei klassischen Buffer Overflows oder Code-Injektionen gibt es für LLM-basierte Exploits keine einfachen Gegenmaßnahmen. Selbst wenn Unternehmen die Best Practices aus den OWASP LLM01:2025 Guidelines für Prompt Injection befolgen, sind Unternehmen aufgrund der Unvorhersehbarkeit des Verhaltens von KI-Modellen einem Restrisiko ausgesetzt. Berichte wie „Detecting and Countering Misuse of AI” (August 2025, Anthropic) bestätigen erneut, dass selbst modernste Modelle anfällig für Manipulation und Missbrauch sind.

Waffeneinsatz autonomer KI (Agentic AI)

Agentische KI verschärft die Bedrohungslage

Es ist daher nicht verwunderlich, dass autonome KI-Systeme (also Modelle, die mehrstufige Ziele ausführen können) bereits als Waffen eingesetzt werden. Die Grenze zwischen Automatisierung und Instrumentierung ist verschwommen. Angreifer können nun mit minimalem Fachwissen Multi-Vektor-Kampagnen skripten, anpassen und starten, wodurch die Einstiegshürde gesenkt wird. Diese Modelle können jede Phase des Angriffszyklus unterstützen, von der Aufklärung über die Ausnutzung bis hin zur Auswirkung, und folgen dabei durchgängig dem MITRE ATT&CK-Framework.

Neue kriminelle Anwendungsfälle

Online lassen sich zahlreiche Beispiele finden, wie autonome KI bereits Angreiferoperationen beeinflusst. Dazu gehören das Erstellen von Phishing-Ködern, das Umgehen von CAPTCHA-Gates oder das Imitieren von Menschen durch Deepfakes in Form von Sprach- und Videomaterial. Diese Erkenntnisse bestätigen, was viele Verteidiger bereits vermuten: KI verstärkt sowohl die Zugänglichkeit als auch die Geschwindigkeit von Cyberkriminalität.

Schutzmaßnahmen greifen nicht

Trotz der Sicherheitsversprechen großer Anbieter hält der Missbrauch an. Der eigene Bedrohungsbericht von Anthropic vom August 2025 (siehe oben) bestätigt den anhaltenden Missbrauch von Modellen für Aufklärung und Payload-Generierung und untermauert damit die Befürchtung, dass autonome KI-Systeme weiterhin schneller sein werden als Sicherheitsvorkehrungen. Mit LLMs, die in der Lage sind, ganze Angriffsketten autonom zu generieren (vibe coding), sind die Einstiegshürden für ausgeklügelte Exploits so gut wie verschwunden.

Ransomware 3.0: LLM-gesteuert und auf Integrität ausgerichtet

Automatisierung und Datenmanipulation

Wie bereits in den Ergebnissen unserer Ransomware-Umfrage 2025 beschrieben, befindet sich Ransomware nun in einer neuen Evolutionsphase. Diese Phase ist geprägt von Automatisierung, Autonomie und Datenmanipulation. Für 2026 erwarten wir die Verbreitung von LLM-gesteuerter Orchestrierung, bei der LLMs die Aufklärung, die Generierung von Payloads und die adaptive Umgehung koordinieren. Gleichzeitig verlagern Angreifer den Fokus von reiner Verschlüsselung oder Exfiltration hin zur Manipulation der Datenintegrität: Datensätze werden verfälscht, beschädigt, oder subtil verändert, um Zweifel an der Vertrauenswürdigkeit der Daten selbst zu wecken.

Vertrauen kompromittieren statt Zugriff zu erlangen

Historisch gesehen hat sich Ransomware stets an die Resilienz der Verteidiger angepasst: von reinen Verschlüsselungsangriffen (Ransomware 1.0) bis hin zu Double-Extortion-Angriffen (Ransomware 2.0). Mit der breiten Einführung unveränderlicher Backups und Cyberversicherungen bringen direkte Verschlüsselungsangriffe immer weniger Gewinn. Der nächste logische Schritt für Cyberkriminelle ist es, das Vertrauen zu untergraben, anstatt nur den Zugriff zu kompromittieren. Manipulierte Daten in Finanzsystemen, Krankenakten oder industriellen Steuerungssystemen führen zu anhaltendem Chaos, regulatorischen Risiken und Reputationsschäden.

Autonom agierende LLMs

Wissenschaftliche Untersuchungen haben bereits Ransomware-Kampagnen nachgewiesen, die autonom von KI orchestriert wurden. Eine Studie der NYU Tandon School of Engineering aus dem Jahr 2025 zeigte, dass LLMs komplette Angriffsketten autonom ausführen können. Dazu gehörten Aufklärung, Exfiltration, Verschlüsselung und Anpassung – und all dies geschah ohne menschliches Zutun. Die Integration von Datenmanipulation in diesen Prozess ist ein natürlicher, aber gefährlicher nächster Schritt.

Attacker-in-the-Middle-Angriffe werden Phishing-resistente MFA zwingend erforderlich machen

Wie AiTM-Angriffe funktionieren

Die Umstellung auf MFA für eine stärkere Authentifizierung in den letzten zehn Jahren war ein guter Schritt, aber die Angreifer haben sich parallel zu unseren Abwehrmaßnahmen weiterentwickelt. Angreifer verwenden Phishing-Kits, darunter das Open-Source-Tool Evilginx, um gefälschte Anmeldeseiten einzurichten, die denen von Microsoft, Google oder Okta nachempfunden sind, und locken dann Benutzer über Phishing-E-Mails oder Teams-Nachrichten dazu, auf einen Link zu diesen Seiten zu klicken. Die Benutzer melden sich auf der gefälschten Seite an; ihre Benutzernamen, Passwörter und MFA-Eingabeaufforderungen werden hinter den Kulissen an die legitime Anmeldeseite weitergeleitet, während der Angreifer das daraus resultierende Token stiehlt und dann auf alles zugreifen kann, worauf der Benutzer Zugriff hat. Dies ist als Attacker-in-the-Middle (AiTM) bekannt.

Warum phishing-resistente MFA wichtig ist

Die Möglichkeit, die MFA-Abfrage zu verwalten, ist mittlerweile eine „Standardfunktion“ dieser Phishing-Kits. Die einzige wirksame Abwehr sind Phishing-resistente MFA-Technologien wie FIDO2-Hardware-Schlüssel, Windows Hello for Business, zertifikatsbasierte Authentifizierung (CBA) und Passkeys, da diese an die legitime Anmeldeseite gebunden sind und auf der gefälschten Seite nicht funktionieren, selbst wenn der Benutzer getäuscht wurde. Sie müssen jedoch nicht nur eine Phishing-resistente MFA einsetzen, sondern diese auch als einzige Anmeldemethode vorschreiben, da die meisten Phishing-Kits mittlerweile auch ein Downgrade von einer stärkeren MFA-Methode zu einer weniger sicheren erzwingen.

Die Einführung von Passkeys wird durch verwirrende Benutzererfahrungen verlangsamt

Kosten und Einführungsgeschwindigkeit

Hardware-FIDO-Schlüssel sind zwar eine hervorragende Option für Phishing-resistente MFA, bedeuten jedoch zusätzliche Kosten für jeden Nutzer. Passkeys, bei denen stattdessen der Sicherheitschip eines modernen Smartphone verwendet wird, sind eine Alternative. Wir hatten für dieses Jahr eine schnelle Verbreitung von Passkeys vorausgesagt, die zwar stattgefunden hat, jedoch nicht in dem erwarteten Ausmaß.

Uneinheitliche Benutzererfahrung

Der Hauptgrund dafür ist eine fragmentierte Benutzererfahrung, die auf einem iPhone, einem Android-Telefon oder einem Windows-/MacOS-Laptop unterschiedlich aussieht. Darüber hinaus gibt es zwei Varianten: synchronisierbare Passkeys für Verbraucher, die im Apple- oder Google-Konto gespeichert werden und auf verschiedenen Geräten verwendet werden können sowie nicht-synchronisierbare Passkeys für Unternehmen, da die Speicherung von Unternehmensanmeldedaten in persönlichen Cloud-Konten der Endnutzer unzulässig ist.

Herausforderungen durch Gerätebindung

Diese sind an das Smartphone gebunden, auf dem sie erstellt wurden, und im Fall von Microsoft 365 ist die einzige akzeptierte App Microsoft Authenticator. Hinzu kommt die komplizierte Anwendererfahrung, da diese sich zunächst auf ihrem Laptop anmelden, einen QR-Code mit ihrem Smartphone scannen und dann den Anmeldeprozess auf dem Telefon abschließen.

Passkeys sind die Zukunft der Phishing-resistenten MFA, aber die Technologieriesen müssen zusammenarbeiten, um die Anwendererfahrung für Verbraucher und Unternehmen zu vereinheitlichen.

Identitätsprüfungs- und Zurücksetzungsprozesse werden Unternehmen weiterhin gefährden

Einige der größten Sicherheitsverletzungen, die wir in letzter Zeit erlebt haben, waren darauf zurückzuführen, dass (oft ausgelagerte) Helpdesk-Mitarbeiter dazu verleitet wurden, Konten für administrative Benutzerkonten zurückzusetzen.

Denken Sie daran, dass die Stärke Ihrer Authentifizierung nicht daran gemessen wird, welche Technologie Sie verwenden, wenn alles normal funktioniert, sondern daran, wie schwer es ist, Ihre Registrierungs- und Wiederherstellungsprozesse zu unterlaufen.

Wie stellen Sie in der heutigen Welt des Remote-Arbeitens sicher, dass neue Mitarbeiter tatsächlich die Personen sind, die Sie erwarten (und keine nordkoreanischen Eindringlinge)?

Wie sieht Ihr Verfahren zur Wiederherstellung von Konten für Benutzer aus, die ihr Passwort vergessen haben, ihr Telefon oder ihren FIDO-Schlüssel verloren, oder deren Laptop gerade kaputt gegangen ist?

Verfügen Sie über ein noch sichereres Verfahren für Konten mit hochrangigen Berechtigungen? (Einschließlich der Anforderung einer persönlichen Überprüfung in einer Unternehmensniederlassung).

Die Identität ist die neue Firewall, aber Sie müssen die Risikominderung in Ihrem gesamten Identitäts-Workflow ganzheitlich betrachten, angefangen vom Zeitpunkt der Stellenzusage bis zum letzten Arbeitstag.

SaaS-Anwendungen sind die neue Angriffsfläche

Bestimmte Sicherheitsverletzungen in Unternehmen in den letzten Jahren sind interessant, weil sie das traditionelle Schema „normalen Benutzer kompromittieren – in internes Netzwerk eindringen – Administratorkonten kompromittieren“ komplett umgehen.

Da Unternehmen immer stärker auf SaaS-Dienste angewiesen sind, werden neue Arten von Angriffen, die nur Cloud-Daten und Identitäten kompromittieren, immer häufiger. Normale Abwehrmaßnahmen wie Endpoint Detection und Response (EDR) sind gegenüber diesen Angriffen meist wirkungslos, da sie zwar im Browser stattfinden, aber keine bösartigen Dateien oder Aktivitäten vorhanden sind, die der Endpunktschutz erkennen kann.

Tatsächlich findet ein Großteil der modernen Unternehmens-IT heute in einem Browser statt, der für EDR undurchsichtig ist. Daher empfehlen wir dringend die Verwendung eines Unternehmensbrowsers und/oder spezieller Software zum Schutz im Browser. Mitre hat sogar eine ATT&CK MATRIX für verschiedene SaaS-Angriffe entwickelt.

Browser-Erweiterungen werden im kommenden Jahr mehr Unternehmen gefährden

Moderne Browser sind heute komplexe Anwendungen – fast schon eigene Betriebssysteme – und verfügen über zahlreiche Schutzfunktionen, die uns sowohl im Privatleben als auch bei der Arbeit weitgehend vor Gefahren im Internet schützen. Doch viele Nutzer verwenden zusätzlich Browser-Erweiterungen, meist aus Gründen der Produktivität oder Bequemlichkeit, aber genau hier lauern versteckte Risiken. Einige dieser Erweiterungen sind unsicher programmiert und beeinträchtigen den eingebauten Schutz des Browsers, andere sind absichtlich bösartig.

Dies kann dadurch geschehen, dass sie einen ähnlichen Namen wie ein beliebtes Add-in tragen oder dass Kriminelle eine zuvor harmlose Erweiterung kaufen und sie nachträglich mit Schadcode ausstatten.

Unternehmen sollten daher unbedingt sicherstellen, dass sie eine Übersicht über alle installierten Erweiterungen in den Browsern ihrer Mitarbeiter haben, bösartige oder unerwünschte Add-ons zentral blockieren können (z. B. über Intune oder AD GPOs) und Benutzer über die Risiken aufgeklärt sind.

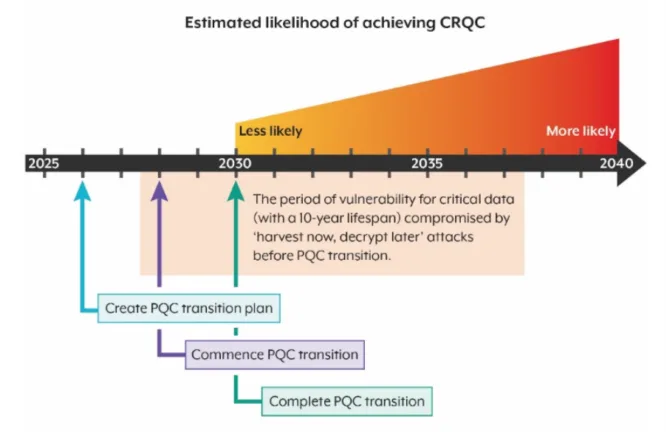

Prognosen zum Thema Quantencomputing

Warten auf den „Q-Day“

Die meisten Bedrohungen, die wir in diesem Bericht betrachten, sind aktuell, während die Einführung des kryptografisch relevanten Quantencomputers (CRQC) noch einige Jahre entfernt ist. Der Tag, an dem dies geschieht, wird als Q-Day bezeichnet. Dann verfügen Quantencomputer über eine ausreichende Anzahl an Qubits (das Quanten-Äquivalent zu Bits) und sind kostengünstig genug, um mithilfe des Shor-Algorithmus asymmetrische Verschlüsselungsverfahren wie RSA und Diffie-Hellman zu knacken. Gleichzeitig kann der Grover-Algorithmus die Stärke der symmetrischen Kryptografie halbieren (AES-128 wird zu AES-64).

Investitionstrends in der Branche

Viele verschiedene Technologieunternehmen, darunter die üblichen Verdächtigen (Google, IBM, Microsoft), investieren derzeit Millionen in verschiedene Arten von Quantencomputern, um herauszufinden, welcher technologische Ansatz ausreichend stabile Qubits liefern wird.

Das Hauptproblem liegt in der Stabilität der Qubits: Wenn ein Großteil der Qubits für Fehlerkorrektur benötigt wird, bleibt nur ein kleiner Anteil übrig, der tatsächlich für Berechnungen genutzt werden kann. Quantencomputer werden unsere aktuellen Computer nicht ersetzen, sondern für ganz bestimmte Arten von Berechnungen eingesetzt werden, darunter auch das Knacken heutiger Verschlüsselungsalgorithmen.

Warum jetzt mit der Planung begonnen werden muss

Auch wenn CRCQs noch 5 bis 15 Jahre entfernt sind, sollten Unternehmen nicht abwarten, bis sie einsatzbereit sind, sondern bereits jetzt mit der Planung beginnen. Wenn Sie personenbezogene Daten (PII) oder persönliche Gesundheitsdaten (PHI) speichern und beabsichtigen (oder aufgrund von Vorschriften dazu verpflichtet sind), diese länger als fünf Jahre aufzubewahren, sollten Sie jetzt damit beginnen, quantenresistente Verschlüsselungsverfahren zu verwenden.

Harvest Now, Decrypt Later

Der Grund dafür ist, dass Behörden weltweit bereits die Strategie „Harvest Now, Decrypt Later“ (HDNL) verwenden, um Daten zu speichern, die sie derzeit noch nicht entschlüsseln können, aber zukünftig mit CRCQs entschlüsseln werden können. Darüber hinaus ist die Umstellung kein einfacher Prozess. Unternehmen müssen zunächst jedes System, jedes Gerät und jede Netzwerkkomponente identifizieren, die Verschlüsselung verwendet, dokumentieren, welcher Algorithmus verwendet wird und bewerten, welche Art von Daten gespeichert oder übertragen werden. In manchen Fällen ist es einfach, quantenresistente Algorithmen zu integrieren, in anderen müssen Systeme komplett ausgetauscht oder Prozesse neu gestaltet werden.

Standardisierte Quantenalgorithmen

Das NIST hat drei quantenresistente Algorithmen standardisiert:

- FIPS 203 definiert ein kryptografisches Schema namens Module-Lattice-Based Key-Encapsulation Mechanism (ML-KEM), das aus dem CRYSTALS-KYBER-Vorschlag abgeleitet ist.

- FIPS 204 ist der Module-Lattice-Based Digital Signature Algorithm (ML-DSA), der auf dem CRYSTAL-Dilithium-Vorschlag basiert.

- FIPS 205 spezifiziert den Stateless Hash-Based Digital Signature Algorithm (SLH-DSA), der aus dem Vorschlag SPHINCS+ abgeleitet wurde.

Sie basieren auf Transport Layer Security (TLS) Version 1.3. Beginnen Sie also damit, diese Version überall in Ihrer Umgebung einzuführen.

Betriebssystemunterstützung

Was Betriebssysteme angeht, so enthalten die Vorschauversionen von Windows 11 und Windows Server aktualisierte Versionen von SymCrypt, derselben Bibliothek, die auch in Azure und Microsoft 365 verwendet wird. ML-KEM und ML-DSA sind bereits in SymCrypt verfügbar, sowohl unter Windows als auch unter Linux. SymCrypt-OpenSSL bietet die gleiche Unterstützung für OpenSSL. Apple integriert PQC ebenfalls in sein CryptoKit für Entwickler, und iMessage in iOS sowie TLS 1.3 in iOS26 verwenden PQC bereits.

Wenn Sie Ihre eigenen Anwendungen intern schreiben, sollten Sie auf Krypto-Agilität achten, damit Sie bei Updates ganze Verschlüsselungssuiten oder Algorithmen austauschen können.

Risiken für Unternehmen im Jahr 2026

Menschen, Prozesse und Technologie

Cybersicherheit ist kein rein technologisches Problem, sondern in erster Linie ein Menschen- und Prozessproblem. Wie so oft, wenn man sich intensiv mit den neuesten Technologien beschäftigt und die rasanten Entwicklungen rund um GenAI, maschinellem Lernen oder autonomer KI beobachtet, erscheinen die Lösungen meist technischer Natur („Wenn man nur einen Hammer hat, sieht jedes Problem wie ein Nagel aus“). In der Praxis werden Unternehmen jedoch selten allein aufgrund von Technologieausfällen angegriffen, sondern aufgrund einer Kombination aus Fehlern bei Menschen, Prozessen und Technologien. Das Schweizer-Käse-Modell veranschaulicht dieses Prinzip deutlich:

Wenn Sie durch mehrere Schutzschichten und Prozesse Cyber-Resilienz in Ihrem Unternehmen aufbauen, können Sie verheerende Sicherheitsverletzungen mit größerer Wahrscheinlichkeit vermeiden.

Alle Unternehmen werden zur Zielscheibe

Unabhängig von der Größe Ihres Unternehmens werden Sie im Jahr 2026 Ziel von Cyberangriffen sein. Unsere Daten zeigen eindeutig, dass es nicht vor Kriminellen schützt, ein kleines Unternehmen oder eine gemeinnützige Organisation zu sein und erst recht nicht zu glauben, man habe nichts zu bieten, das es zu stehlen lohnt. Wenn Ihr Unternehmen über sensible Daten und Barreserven verfügt, sind Sie ein Ziel. Erstellen Sie ein Programm zur Cyber-Resilienz auf der Grundlage der Zero-Trust-Prinzipien:

- Gehen Sie von einer Sicherheitsverletzung aus – Natürlich bauen Sie starke, mehrschichtige Schutzmaßnahmen auf, aber irgendwann wird eine davon versagen. Fragen Sie sich: Verfügen Sie über Mechanismen, um einen Angriff schnell zu erkennen? Verfügen Sie über isolierte Netzwerke und nur die erforderlichen Berechtigungen, um den Schaden zu minimieren? Verfügen Sie über Mitarbeiter und Prozesse, die im Ernstfall sofort auf die Warnmeldungen reagieren und Angreifer aus dem System zu entfernen, bevor größerer Schaden entsteht?

- Least Privilege – Dies ist möglicherweise das Schwierigste, was es zu beachten gilt: Geben Sie Mitarbeitern nur die Berechtigungen, die sie für ihre Arbeit benötigen, und überprüfen Sie diese regelmäßig, damit sie sich nicht im Laufe der Zeit ansammeln.

- Überprüfen Sie jede Verbindung – Richten Sie eine leistungsstarke Richtlinien-Policy ein (z.B. Conditional Access in Entra ID), die jede Anmeldung und jeden Zugriff auf Anwendungen, Dateien und andere Ressourcen überprüft, um sicherzustellen, dass der Zugriff nicht standardmäßig erlaubt ist, sondern nur dann gewährt wird, wenn die richtigen Bedingungen erfüllt sind.

Sicherheitsgrundlagen zuerst

Bevor Sie Geld für fortschrittliche Sicherheitstools ausgeben, die bestimmte Probleme lösen, sollten Sie zunächst grundlegende Sicherheitsmaßnahmen gemäß der oben genannten Prinzipien umsetzen:

- Implementieren Sie MFA für alle Benutzer. Angesichts der enormen Zunahme von AiTM-Angriffen (Attacker-in-The-Middle) mit integrierter MFA-Umgehung müssen Sie auf Phishing-resistente MFA umsteigen. Dazu gehören Hardware-OAuth-Schlüssel, Windows Hello for Business, zertifikatsbasierte Authentifizierung und Passkeys, die keine Authentifizierung auf gefälschten Anmeldeseiten zulassen, auch wenn der Benutzer selbst getäuscht wurde.

- Verwenden Sie eine starke Endpoint-Schutzlösung auf allen Geräten, auf denen dies möglich ist, und integrieren Sie diese mit Identitäts-, Cloud-Anwendungen und einer E-Mail-Hygiene-Lösung für umfassende eXtended Detection and Response (XDR).

- Schulen Sie Ihre Benutzer darin, Phishing-Versuche zu erkennen, sei es in E-Mails, Teams, Zoom oder WhatsApp. Noch wichtiger ist es aber, eine Sicherheitskultur aufzubauen. Die Annahme, dass sich die IT- oder Sicherheitsabteilung um die gesamte Cybersicherheit kümmern muss, liegt falsch. Jede Person im Unternehmen muss sich verantwortlich fühlen und sich zu Wort melden, wenn etwas gefährlich oder riskant erscheint.

- Patchen Sie Ihre Software mit System. Wenn Sie nicht die Größe Ihrer IT-Abteilung verdoppeln möchten, müssen Sie Prioritäten setzen. Wenden Sie die Prinzipien des Continuous Threat Exposure Management (CTEM) an, um Ihre geschäftskritischen Systeme mit ausnutzbaren Schwachstellen zuerst zu schützen, anstatt zu versuchen, alles gleichzeitig zu patchen, was schlicht unmöglich ist.

- Analysieren Sie Ihre Lieferkette. Mehrere große Sicherheitsverletzungen in den letzten Monaten waren darauf zurückzuführen, dass ausgelagerte Helpdesk-Organisationen Opfer von Social Engineering wurden (Hacking von Personen statt von Computersystemen). Machen Sie sich mit allen ausgelagerten Prozessen vertraut und denken Sie daran, dass Sie zwar eine Funktion auslagern können, nicht aber das damit verbundene Risiko. Untersuchen Sie alle Lieferketten, die für den Betrieb Ihres Unternehmens wichtig sind, und bauen Sie Widerstandsfähigkeit für den Fall auf, dass Sie durch Cybersicherheitsangriffe oder aus anderen Gründen gestört werden.

Eine cyberresiliente Organisation

Da Cybersicherheit in erster Linie ein Menschen- und Prozessproblem ist, liegt die Lösung nicht in noch mehr Technologie, sondern in einer Veränderung der Unternehmenskultur.

Lehren aus der Luftfahrtindustrie

Ein gutes Vorbild liefert die Luftfahrtindustrie, in der jeder Vorfall und jeder Unfall gründlich untersucht wird, nicht um Schuld zuzuweisen, sondern um die Zusammenhänge zwischen Personen, Prozessen und technologischen Faktoren zu identifizieren, die dazu beigetragen haben. Diese Erkenntnisse werden dann genutzt, um mehr/andere Schulungen durchzuführen und Prozesse und Technologien zu ändern, damit sich solche Fehler nicht wiederholen.

Fördern Sie eine unternehmensweite Sicherheitskultur

Der erste Schritt ist der Aufbau einer Sicherheitskultur, in der sich alle Mitarbeiter sicher fühlen, etwas zu sagen, wenn ihnen etwas auffällt, das nicht stimmt. Dies ist nur möglich, wenn Menschen bei einem Vorfall nicht individuell beschuldigt werden, sondern ihre Fehler als Lernchancen verstanden werden – mit dem Ziel, Prozesse so zu verbessern, dass Fehler unwahrscheinlicher werden.

Das bedeutet wiederum, dass Cybersicherheit in der Verantwortung aller liegt, nicht nur der IT- oder Sicherheitsabteilung – denn verschiedene Bereiche des Unternehmens treffen Technologieentscheidungen, die Risiken mit sich bringen, die nicht nur die IT, sondern alle bewältigen müssen. Auch wir in der Sicherheitsbranche müssen besser werden, wenn es um die Kommunikation mit anderen Stakeholdern geht, indem wir es schaffen, technisches „Geek-Speak” in eine Sprache zu übersetzen, die Geschäftsrisiken verständlich macht.

Während Sie in allen Bereichen Ihres Unternehmens Resilienz aufbauen, sollten Sie sich über die Veränderungen in der Bedrohungslandschaft auf dem Laufenden halten, da Angreifer immer innovativer werden, wenn es darum geht, Schwachstellen in unseren Systemen zu finden und auszunutzen.

Eine ganzheitliche Sicherheitsstrategie

Wir haben es bereits erwähnt, aber es lohnt sich, es zu wiederholen: Beginnen Sie mit den Grundlagen. Grundlegende Cybersicherheitsprozesse und -technologien dienen der Verteidigung Ihres Unternehmens viel mehr als die neueste punktuelle Lösung für Cybersicherheit. Sie benötigen mehrere Schutzebenen (denken Sie an das Schweizer-Käse-Modell):

- Next-Gen Spam-/Malware-Erkennung mit ATP für Verhaltensanalysen zum Schutz vor der anhaltenden Flut von E-Mail-basierten Bedrohungen, die wir in dieser Branche beobachten

- Sicherheitsschulungen für Endbenutzer, um Mitarbeiter darin zu schulen, Social-Engineering- und Spear-Phishing-Angriffe zu erkennen

- Backup- und Wiederherstellungsfunktionen für lokale Daten UND Cloud-Daten, die z.B. in M365 gespeichert sind, um im Fall eines erfolgreichen Ransomware-Angriffs die Geschäftskontinuität sicherstellen sollte

- Compliance- und Governance-Funktionen, die zum Schutz vor versehentlichem Datenverlust beitragen und sicherstellen, dass Compliance-Kontrollen eingehalten werden

- Least Privilege und Freigabekontrolle für Ihre sensiblen Unternehmensdaten, die in SharePoint und OneDrive for Business gespeichert sind

- KI-gestützter Cyber-Assistent für E-Mail- und Teams-Kommunikation, der Benutzer hilft, sicher zu bleiben

Ihr Partner in der Cybersecurity

Cybersicherheit ist nur eine von vielen Herausforderungen, vor denen Unternehmen heute stehen, doch sie zu gering zu priorisieren kann katastrophale Folgen haben (siehe Jaguar Land Rover).

So wie viele Unternehmen Teile ihrer Geschäftstätigkeit an Spezialisten in diesem Bereich auslagern, können Sie von dem fundierten Wissen und den Fähigkeiten profitieren, die wir bei Hornetsecurity seit 2007 entwickelt haben. Arbeiten Sie mit uns zusammen, um Ihr Unternehmen zu schützen.

Bleiben Sie künftigen Bedrohungen einen Schritt voraus mit 365 Total Protection

KI‑getriebene Angriffe, agentische Automatisierung und Identitätskompromittierungen werden zur neuen Normalität. Hornetsecurity’s 365 Total Protection liefert Ihrer Microsoft‑365‑Umgebung die notwendige, gestaffelte Verteidigung – von Advanced Threat Protection bis AI Recipient Validation, Compliance, Data Governance und automatisiertem Backup.

Schützen Sie Ihre Mitarbeiter, Daten und Cloud‑Systeme mit einer Lösung, die heutigen und zukünftigen Bedrohungen begegnet. Fordern Sie jetzt Ihre persönliche Demo an.

Fazit: Je früher Sie sich vorbereiten, desto geringer der Schaden

KI‑getriebene Angriffe, agentische Automatisierung und Identitätskompromittierungen sind keine Einzelfälle mehr – sie prägen die tägliche Realität der Bedrohungslandschaft. Hornetsecurity’s 365 Total Protection liefert Ihrer Microsoft‑365‑Umgebung die nötige, gestaffelte Verteidigung, indem Advanced Threat Protection, AI Recipient Validation, Compliance‑ und Data‑Governance‑Kontrollen sowie automatisiertes Backup kombiniert werden, um den immer ausgefeilteren Bedrohungen voraus zu bleiben.

Schützen Sie Ihre Mitarbeiter, Daten und Cloud‑Systeme mit einer einzigen Lösung, die sich an die verändernde Cyberbedrohungslage anpasst – statt ihr hinterherzulaufen. Vereinbaren Sie noch heute eine Demo und sehen Sie, wie 365 Total Protection die Lücken schließt, auf die Angreifer bauen.

FAQ

Weil KI‑Tools schneller voranschreiten als Governance und Kontrollen. Mitarbeiter experimentieren, das Management führt neue Anwendungsfälle ein, und Security‑Teams sehen selten das vollständige Bild. So entstehen blinde Flecken, in denen Datenabflüsse, Prompt‑Injection oder unerwartetes Modellverhalten lange unentdeckt bleiben. Genau diese Governance‑Lücke identifizieren unsere Cybersecurity‑Prognosen als einen der größten systemischen Risikotreiber.

Sehr gefährlich. Agentische KI kann mehrstufige Aufgaben autonom ausführen: Schwachstellen-Erkennung, -Ausnutzung, Payload‑Erstellung, Umgehung und sogar Anpassung nach dem Angriff. Das senkt die Einstiegshürden für Angreifer und erhöht Volumen und Raffinesse von Attacken.

Es geht nicht mehr nur um Verschlüsselung. Ransomware 3.0 greift die Datenintegrität an: Datensätze werden verändert oder beschädigt, um langfristigen Schaden zu verursachen und Vertrauen zu untergraben. Die Wiederherstellung ist deutlich schwieriger, teurer und zeitaufwendiger.

Weil Attacker‑in‑the‑Middle‑Kits inzwischen klassische MFA umgehen. Tools wie Evilginx können Tokens stehlen, selbst wenn Passwort und MFA‑Eingabe korrekt sind. Nur FIDO2‑Schlüssel, Windows Hello for Business, CBA oder Passkeys stoppen diese Angriffe vollständig.

Beginnen Sie damit, zu identifizieren, wo Verschlüsselung eingesetzt wird, welche Daten länger als fünf Jahre vertraulich bleiben müssen und welche Systeme Post‑Quantum‑Upgrades benötigen. Auf den Q‑Day zu warten, ist zu spät – Angreifer sammeln bereits heute verschlüsselte Daten, um sie später zu entschlüsseln.

– Phishing‑resistente MFA

– KI‑Governance und Sichtbarkeit

– Sicherheitskultur der Anwender

– SaaS‑ und Browser‑Sicherheit

– CTEM‑basiertes Patching

– Zero‑Trust‑Identity‑Workflows

– Unveränderliche Backups zur Wahrung der Datenintegrität