Sommaire exécutif

- Le format HTML est désormais le type de fichier le plus utilisé dans les attaques par courriel avec pièces jointes.

Sommaire

Dans ce bulletin mensuel d’évaluation des menaces par courriel, nous présentons un aperçu des menaces par courriel observées en septembre 2022 et les comparons aux menaces du mois précédent.

Le rapport fournit des renseignements sur les points saillants suivants :

Courriels indésirables par catégorie

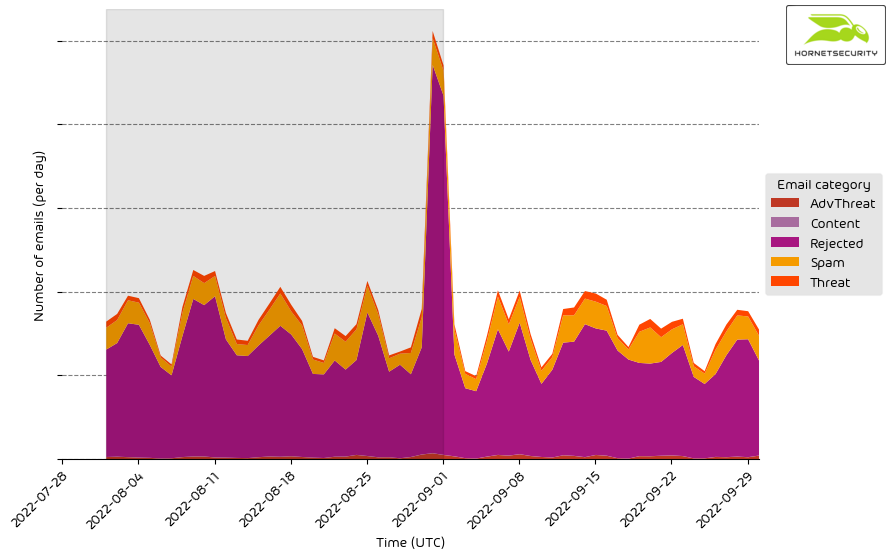

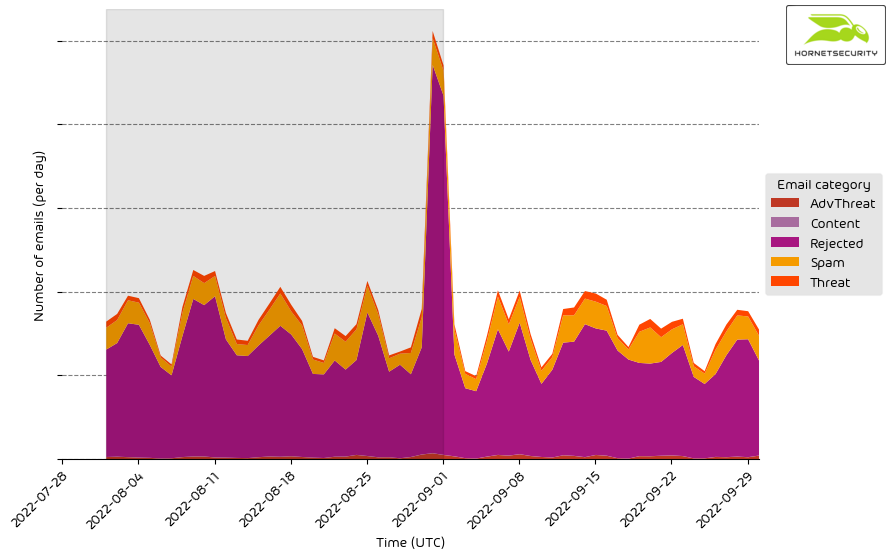

Le tableau suivant montre la répartition des courriels indésirables par catégorie.

| Rejeté |

78.25 |

| Pourriel |

15.75 |

| Menace |

3.91 |

| AdvThreat |

2.04 |

| Contenu |

0.04 |

L’histogramme suivant montre le volume de courriels par catégorie par jour.

Méthodologie

Les catégories de courriel répertoriées correspondent à celles qui figurent dans le Email Live Tracking (fonction de suivi en temps réel des courriels) du Control Panel de Hornetsecurity. Nos utilisateurs les connaissent donc déjà. Pour les autres, les catégories sont les suivantes :

| Pourriel |

Ces courriels sont indésirables et sont souvent promotionnels ou frauduleux. Les courriels sont envoyés simultanément à un grand nombre de destinataires. |

| Contenu |

Ces courriels contiennent une pièce jointe non autorisée. Les administrateurs définissent dans le module de contrôle de contenu (Content Control) les types de pièces jointes qui ne sont pasautorisées. |

| Menace |

Ces courriels contiennent du contenu nuisible, comme des pièces jointes ou des liens malveillants, ou ils sont envoyés pour commettre des actes délictuels comme l’hameçonnage. |

| AdvThreat |

La solution de protection avancée contre les menaces (Advanced Threat Protection) a détecté une menace dans ces courriels. Les courriels sont utilisés à des fins illégales et nécessitent des moyens techniques sophistiqués qui ne peuvent être contournés qu’en utilisant des procédures dynamiques avancées. |

| Rejeté |

Notre serveur de courriel rejette ces courriels directement pendant le dialogue SMTP en raison de caractéristiques externes, comme l’identité de l’expéditeur, et les courriels ne sont pas analysés en profondeur. |

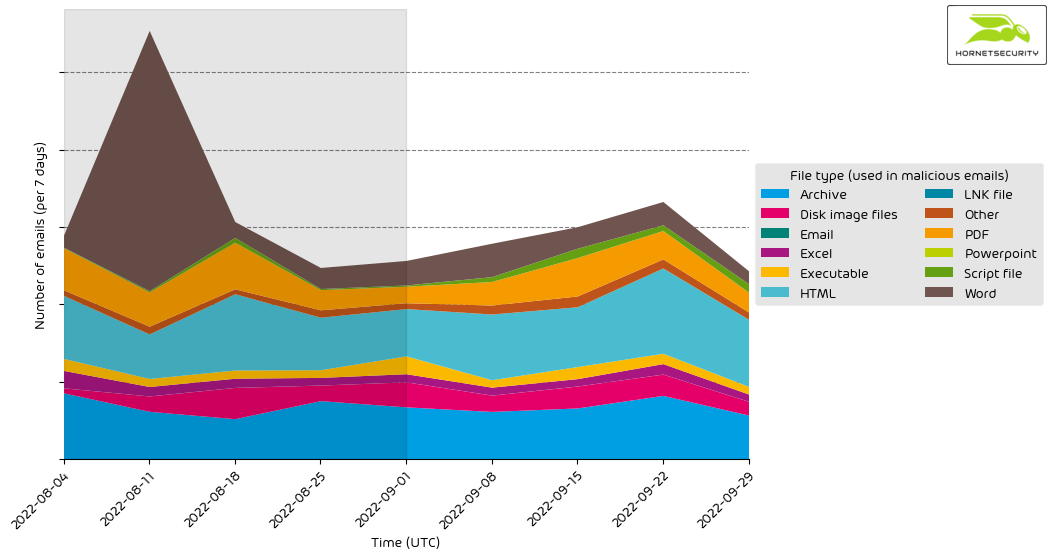

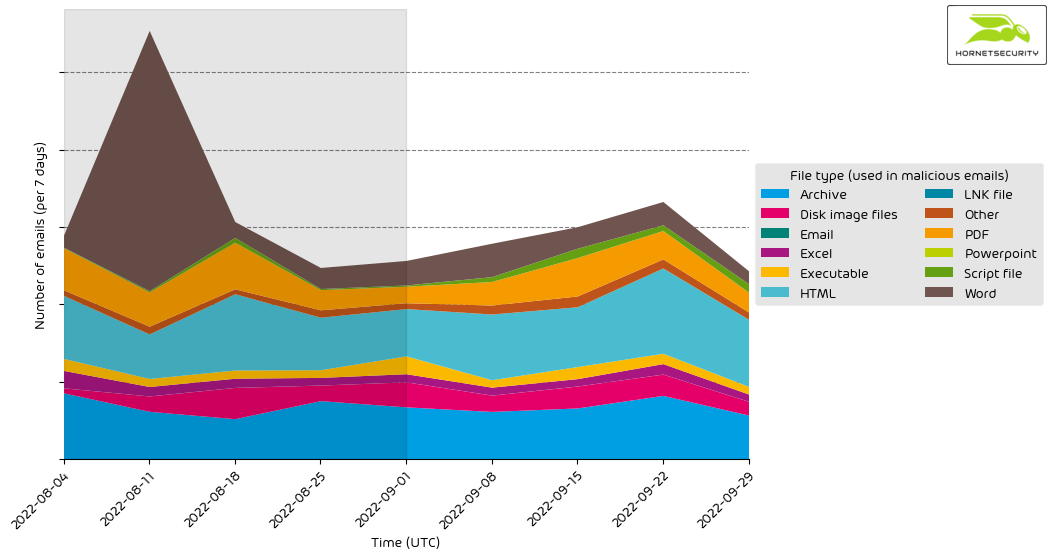

Types de fichiers utilisés dans les attaques

Le tableau suivant montre la répartition des types de fichiers utilisés dans les attaques.

| HTML |

31.1 |

| Archive |

23.0 |

| PDF |

12.3 |

| Word |

10.2 |

| Fichiers d’images de disque |

8.2 |

| Exécutable |

4.2 |

| Excel |

3.7 |

| Fichier script |

3.2 |

| Autres |

4.0 |

L’histogramme suivant montre le volume de courriels par type de fichier utilisé dans les attaques par période de sept jours.

Ce mois-ci, les pièces jointes HTML sont devenues le type de fichier le plus couramment utilisé dans les attaques avec pièces jointes. L’utilisation des documents Excel contenant des macros est toujours en déclin.

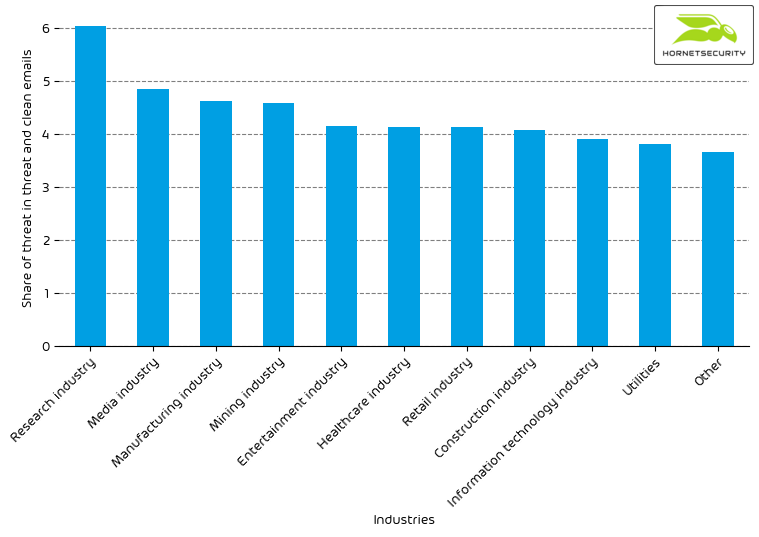

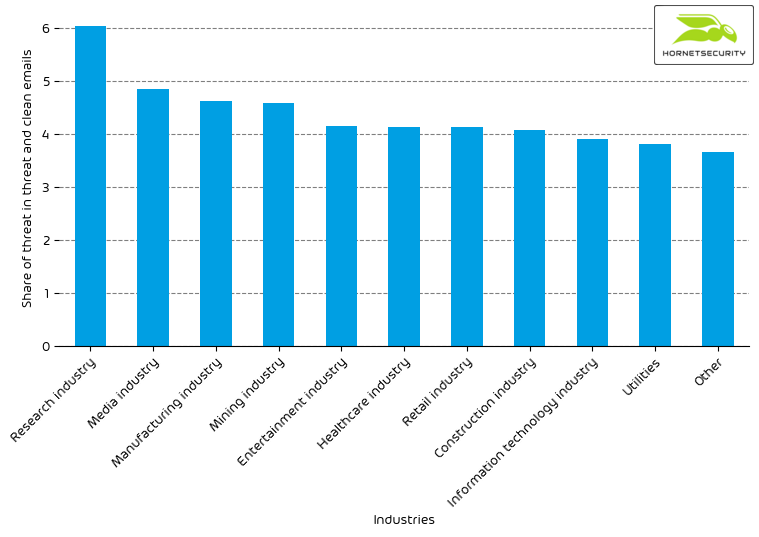

Indice des menaces par courriel de l’industrie

Le tableau suivant montre notre indice des menaces par courriel de l’industrie (Industry Email Threat Index) calculé en fonction du nombre de courriels de menace par rapport aux courriels légitimes (propres) reçus pour chaque industrie (en médiane).

| Industrie de la recherche |

6.0 |

| Industrie des médias |

4.9 |

| Industrie manufacturière |

4.6 |

| Industrie minière et métallurgique |

4.6 |

| Industrie du divertissement |

4.2 |

| Secteur de la santé |

4.1 |

| Industrie du commerce de détail |

4.1 |

| Industrie de la construction |

4.1 |

| Industrie des technologies de l’information |

3.9 |

| Services publics |

3.8 |

Le graphique à barres suivant illustre les menaces liées aux courriels qui pèsent sur chaque industrie.

Avec un indice des menaces par courriel de l’industrie de 6,0, l’industrie de la recherche demeure en tête. Le secteur de l’éducation, qui s’est classé troisième place le mois dernier, a fortement chuté de 4,3 à 3,8, ne faisant plus partie du top 10. L’industrie minière et métallurgique a connu une augmentation significative de 3,4 à 4,6, ce qui la fait entrer dans le top 10 à la quatrième place par rapport à la 14

e place qu’elle occupait le mois précédent.

Dans l’ensemble, l’indice des menaces par courriel dans tous les secteurs a augmenté par rapport au mois dernier. Un tel résultat était prévu, car avec les vacances, les mois d’été entraînent généralement une baisse du nombre de courriels de menace envoyés.

Méthodologie

Des organisations (de taille) différentes reçoivent un nombre absolu différent de courriels. Par conséquent, nous calculons le pourcentage de courriels de menace de chaque organisation et de courriels légitimespour comparer les organisations. Nous calculons ensuite la médiane de ces valeurs en pourcentage pour toutes les organisations d’une même industrie afin d’établir le score de menace final de l’industrie.

Attack techniques

Le tableau suivant montre les techniques utilisées dans les attaques.

| Hameçonnage |

26.3 |

| URL |

9.9 |

| Arnaque des avances de frais |

6.1 |

| Extorsion |

4.2 |

| Executable in archive/disk-image |

3.5 |

| HTML |

2.1 |

| Usurpation d’identité |

1.1 |

| Maldoc |

0.7 |

| PDF |

0.1 |

| Autres |

46.2 |

L’histogramme suivant montre le volume de courriels par technique d’attaque utilisée par heure.

Marques et organisations usurpées

Le tableau suivant montre les marqueset les organisations que nos systèmes ont le plus détectées dans les attaques d’usurpation d’identité.

| Sparkasse |

35.7 |

| DHL |

11.1 |

| Amazon |

7.1 |

| Santander |

3.9 |

| Royal Bank of Canada |

3.2 |

| LinkedIn |

2.3 |

| Fedex |

1.9 |

| 1&1 |

1.8 |

| Postbank |

1.7 |

| Targobank |

1.5 |

| UPS |

1.3 |

| Microsoft |

1.3 |

| Commerzbank |

1.2 |

| HSBC |

1.2 |

| Intuit |

1.1 |

| American Express |

1.0 |

| Autres |

23.7 |

L’histogramme suivant montre le volume de courriels pour les marques et les organisations détectées dans les attaques d’usurpation d’identité par heure.

Faits saillants des campagnes de menaces courriels

Vers le 24 septembre 2022, nous avons observé une campagne d’hameçonnage à grande échelle qui usurpait l’identité dela Banque Royale du Canada.

Ce mois-ci, les pièces jointes HTML sont devenues le type de fichier le plus couramment utilisé dans les attaques avec pièces jointes. L’utilisation des documents Excel contenant des macros est toujours en déclin.

Ce mois-ci, les pièces jointes HTML sont devenues le type de fichier le plus couramment utilisé dans les attaques avec pièces jointes. L’utilisation des documents Excel contenant des macros est toujours en déclin.

Avec un indice des menaces par courriel de l’industrie de 6,0, l’industrie de la recherche demeure en tête. Le secteur de l’éducation, qui s’est classé troisième place le mois dernier, a fortement chuté de 4,3 à 3,8, ne faisant plus partie du top 10. L’industrie minière et métallurgique a connu une augmentation significative de 3,4 à 4,6, ce qui la fait entrer dans le top 10 à la quatrième place par rapport à la 14e place qu’elle occupait le mois précédent.

Dans l’ensemble, l’indice des menaces par courriel dans tous les secteurs a augmenté par rapport au mois dernier. Un tel résultat était prévu, car avec les vacances, les mois d’été entraînent généralement une baisse du nombre de courriels de menace envoyés.

Avec un indice des menaces par courriel de l’industrie de 6,0, l’industrie de la recherche demeure en tête. Le secteur de l’éducation, qui s’est classé troisième place le mois dernier, a fortement chuté de 4,3 à 3,8, ne faisant plus partie du top 10. L’industrie minière et métallurgique a connu une augmentation significative de 3,4 à 4,6, ce qui la fait entrer dans le top 10 à la quatrième place par rapport à la 14e place qu’elle occupait le mois précédent.

Dans l’ensemble, l’indice des menaces par courriel dans tous les secteurs a augmenté par rapport au mois dernier. Un tel résultat était prévu, car avec les vacances, les mois d’été entraînent généralement une baisse du nombre de courriels de menace envoyés.