Phishing, affiliate marketing y fraude de inversión: análisis de una campaña de generación de leads a gran escala

Los programas de affiliate marketing y captación de clientes se basan en un principio simple: pagar a terceros para generar tráfico o leads cualificados. Aunque estos modelos se usan ampliamente en contextos legítimos, también pueden dar lugar a abusos cuando el rendimiento se mide únicamente por el volumen de leads generados.

En este tipo de entornos, algunos intermediarios pueden verse incentivados a recurrir a prácticas agresivas o engañosas para aumentar sus ingresos. Esto puede incluir el uso de mensajes de marketing ambiguos, la suplantación de marcas conocidas o el lanzamiento de campañas distribuidas sin el consentimiento claro de los destinatarios.

Además, el gran número de actores implicados —afiliados, plataformas de gestión de leads y revendedores— dificulta rastrear los datos recopilados y diluye la responsabilidad. Esta fragmentación puede facilitar la reutilización de datos personales en contextos distintos de los presentados inicialmente al usuario, especialmente en relación con ofertas de inversión o servicios basados en tácticas de venta de alta presión.

Estas dinámicas crean condiciones favorables para la aparición de campañas engañosas en la frontera entre el marketing agresivo y el fraude, lo que a veces dificulta su detección y clasificación.

A finales de febrero de 2026, se identificó una campaña de phishing a gran escala dirigida a usuarios de internet en Francia. La operación promociona una oportunidad de inversión presentada como vinculada a Amazon, basada en elementos engañosos y que no se corresponde con ninguna oferta oficial conocida. El objetivo de esta campaña parece ir más allá de la simple recopilación de información personal. Los elementos observados sugieren que podría formar parte de un mecanismo de generación de leads vinculado a ofertas de inversión engañosas.

Una campaña a escala industrial

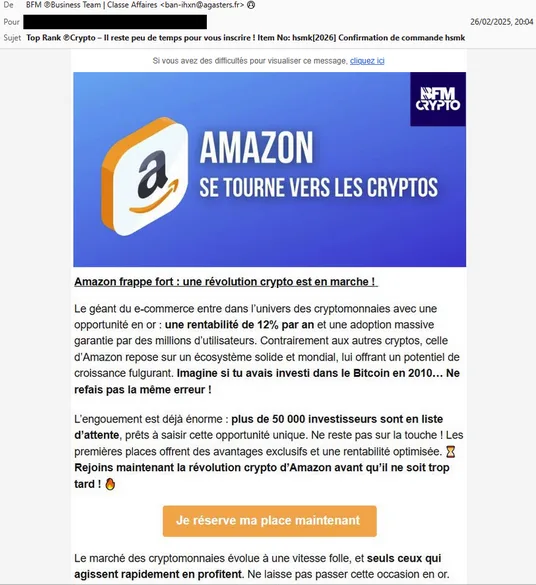

Los mensajes usan ganchos relacionados con las criptomonedas y Amazon para captar la atención de las víctimas y generar una sensación de urgencia.

Entre los asuntos observados:

- “Top Rank ⓟCrypto – ¡Queda muy poco tiempo para registrarte!”

- “Amazon apuesta por las criptomonedas: ¡ya está en marcha una revolución cripto!”

Los datos recopilados permiten estimar la escala de la operación: más de 1,2 millones de correos observados en total en menos de 3 semanas (18 días exactamente).

Los operadores de la campaña aplican varias técnicas diseñadas para mantener la distribución pese a las protecciones de seguridad del correo electrónico.

Las tácticas observadas incluyen:

- Rotación de dominios usados en enlaces de phishing

- Rotación de remitentes para eludir los mecanismos de reputación

- Aleatorización de nombres visibles y asuntos mediante la adición de elementos de texto aleatorios

- Bloqueo de determinadas IP, por ejemplo las usadas por una VPN

La infraestructura utilizada también se apoya en recursos Cloud y en un conjunto de dominios registrados específicamente para la campaña.

Además de los puntos mencionados, varios elementos respaldan la clasificación de esta campaña como engañosa:

- Suplantación de marca (Amazon / BFM) sin ningún vínculo oficial

- Promesas de rentabilidad poco realistas

- Recopilación de datos personales sin transparencia sobre su uso

- Ausencia de mecanismos legales (aviso legal, consentimiento explícito, opción de baja)

- Redirección a plataformas conocidas por alimentar esquemas de inversión fraudulentos

- Una alta tasa de reclamaciones (>5%)

Una falsa oportunidad de inversión “Amazon Crypto”

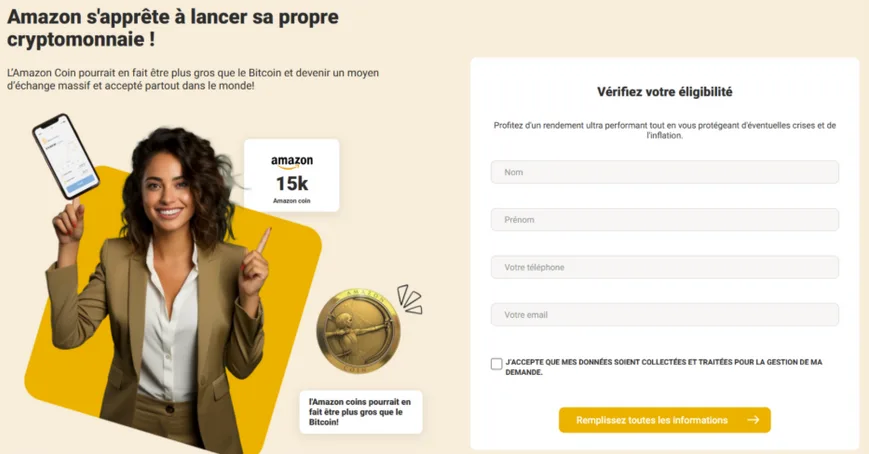

Los usuarios que hacen clic en el enlace del correo son redirigidos a una landing page que presenta una oportunidad de inversión supuestamente vinculada a Amazon y a una nueva criptomoneda.

El sitio web destaca:

- Alta rentabilidad

- Adopción masiva inminente

- Una oportunidad limitada en el tiempo

Amazon nunca ha lanzado una criptomoneda pública. Amazon Coin sí existió, pero:

- Era una moneda virtual interna (no basada en blockchain)

- Solo se utilizaba para comprar apps y contenido en Amazon Appstore

- Y se dió de baja en 2025

Un formulario pide a las víctimas varios datos personales:

- Apellidos

- Nombre

- Dirección de correo electrónico

- Número de teléfono

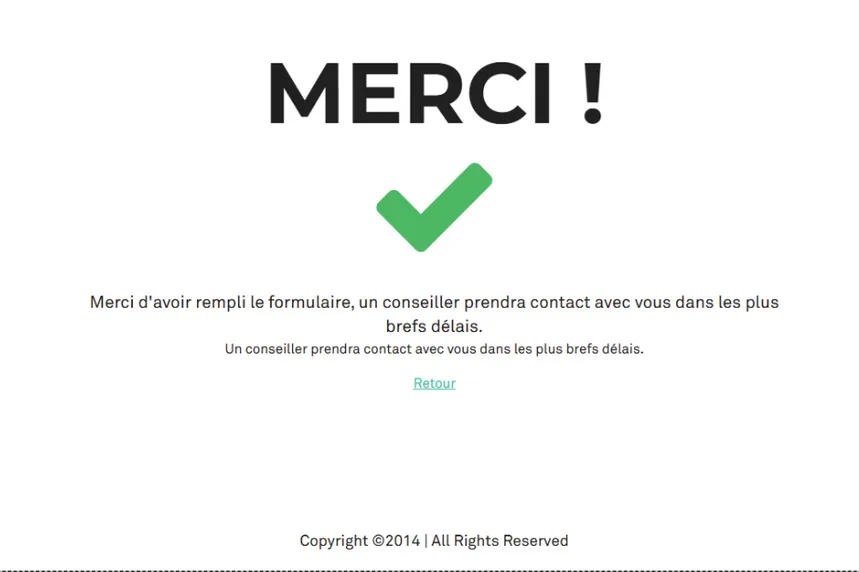

Tras enviar el formulario, la víctima es redirigida a una página de confirmación en la que se indica que un asesor se pondrá en contacto lo antes posible.

Generación de leads para estafas financieras

El análisis del tráfico muestra que la información recopilada se enruta a través de una plataforma llamada LeadManager, utilizada para estructurar los datos recopilados como leads comerciales.

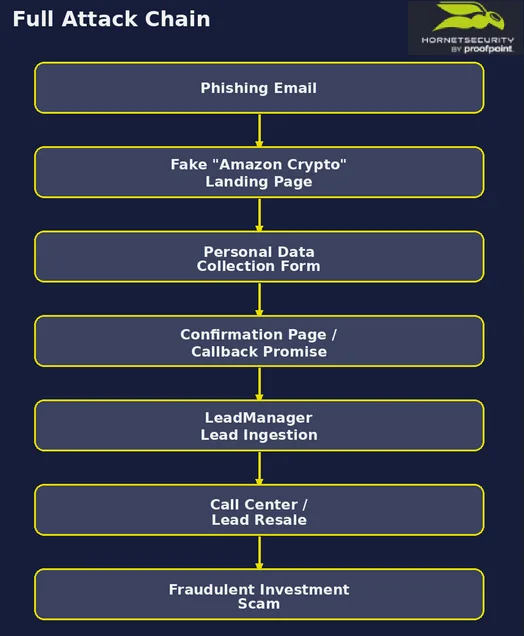

La operación sigue un flujo claramente definido:

Fuente de tráfico → Landing page → Formulario → LeadManager → Call center / Reventa de leads

Los datos recopilados después pueden:

- Revenderse a terceros especializados en fraude

- Usarse directamente por call centers encargados de contactar con las víctimas

Después, estos operadores intentan convencer a las víctimas para que inviertan en falsas plataformas de trading o criptomonedas.

Cómo el seguimiento del call center refuerza la estafa

Participamos en el ejercicio rellenando el formulario de contacto.

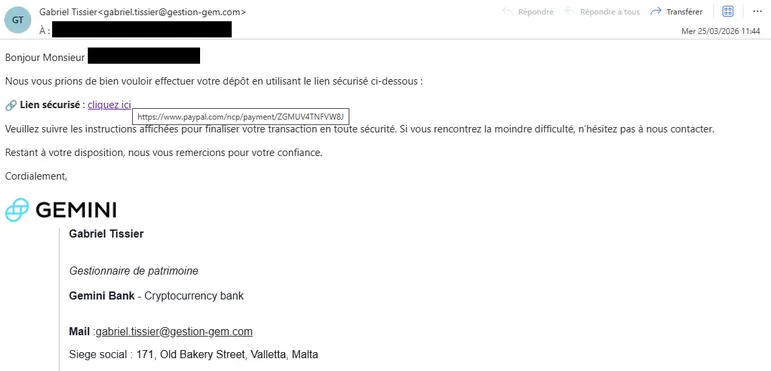

Tardaron menos de 24 horas en contactarnos. Lo hizo Gabriel Tissier, 0162142189, supuestamente gestor patrimonial de Gemini Bank. No actuaba solo, ya que se podía oír a otras personas de fondo.

Nos ofreció un producto de ahorro gestionado por un robo-advisor sobre más de 500 criptomonedas.

La rentabilidad anunciada presentaba inconsistencias importantes. Al principio se nos habló de un 7,2 % neto anual garantizado y, más tarde, de unas ganancias netas de entre el 1 % y el 2 % al día.

El interlocutor ilustró estas cifras con un ejemplo según el cual una inversión de 40.000€ se habría cuadruplicado en dos años. Sin embargo, estas afirmaciones son incompatibles entre sí y no se basan en supuestos financieros creíbles.

También recopiló cierta información, entre ella el importe potencial a invertir, nuestro banco y las inversiones actuales, el tipo de tarjeta bancaria que usamos y nuestra edad.

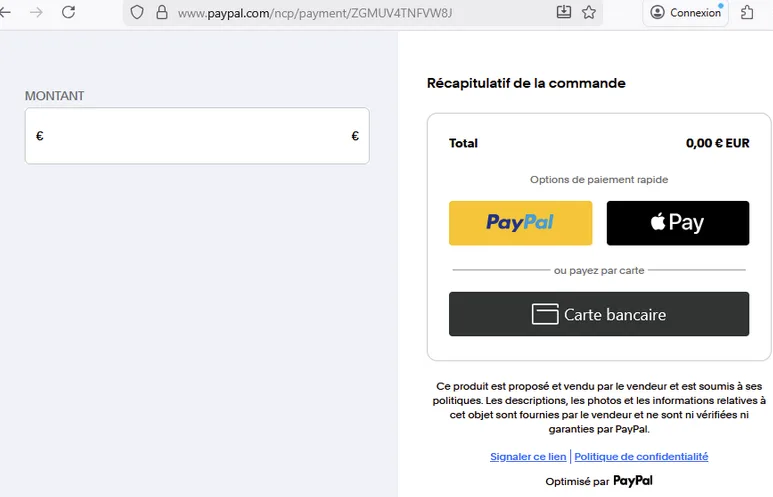

El importe mínimo para invertir es de 150€. Este umbral bajo busca tranquilizar al objetivo, y el depósito se realiza a través de PayPal (también observamos el uso de la plataforma evirtualpay.com).

Recibimos un correo que contenía un enlace para realizar el primer depósito.

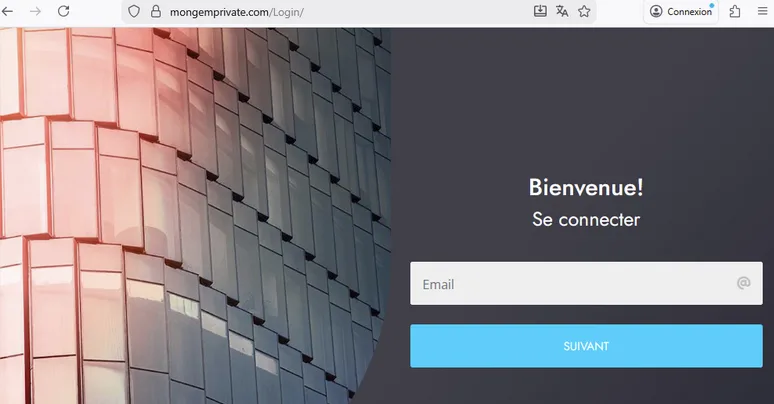

Como no se realizó ningún depósito, no obtuvimos acceso directo a la plataforma. Sin embargo, el logotipo de la firma del correo aportó varias pistas: es idéntico al que utiliza gemini.com, que es una plataforma legítima de compra y venta de criptoactivos y está reconocida por la AMF.

Aquí, sin embargo, está alojado en crm.mongemprivate.com, cuyos datos WHOIS (similares a los de gestiongem.com) están registrados de forma anónima.

Varios puntos exigen cautela:

- Afirma ser gestor patrimonial, pero sin hacer preguntas sobre KYC (verificación obligatoria de identidad), conocimientos o perfil de riesgo

- Rentabilidades garantizadas

- Registros de dominio anónimos

Los elementos recopilados durante la conversación telefónica permiten vincular esta operación con un tipo conocido de fraude de inversión, comúnmente denominado estafa de “boiler room”, aplicada a activos digitales (cripto).

En este modelo, los operadores, a menudo organizados en plantas de call center, contactan con prospectos previamente cualificados (leads) para convencerlos de invertir en productos financieros ficticios o engañosos. El argumento comercial suele basarse en promesas de alta rentabilidad, una sensación de urgencia y una construcción gradual de la confianza mediante importes de entrada bajos.

Señales de reutilización a largo plazo de la infraestructura fraudulenta

El análisis de la landing page utilizada en la campaña también revela varias señales que apuntan a la reutilización de componentes técnicos antiguos. La página de confirmación contiene, en particular, un copyright con fecha de 2014, mientras que algunos recursos externos dependen de bibliotecas JavaScript antiguas, como jQuery 1.9.1, alojadas en una infraestructura que se remonta a 2013.

Un directorio sin protección también ofrece información sobre el número de campañas, su alcance geográfico y sus temáticas.

El análisis de la convención de nombres de archivo muestra varios patrones:

| Sigla | Significado |

|---|---|

| CRP | Cripto / temática de la campaña |

| AM/GG/etc. | Amazon/Google / marca suplantada |

| ES/IT/UK | Código de país de los mercados objetivo |

Estos elementos sugieren continuidad operativa durante varios años, así como la reutilización de kits antiguos dentro del mismo ecosistema.

La reutilización de plantillas e infraestructuras existentes es una práctica habitual en las campañas de fraude financiero, ya que permite a los operadores relanzar nuevas operaciones con rapidez y mantener bajos los costes de desarrollo.

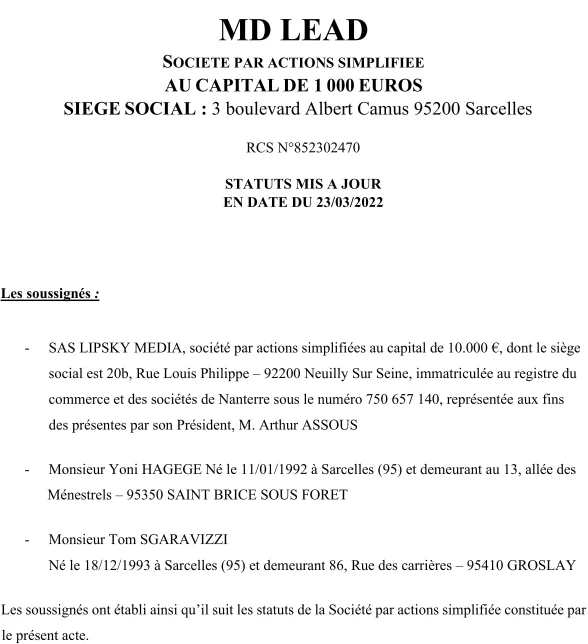

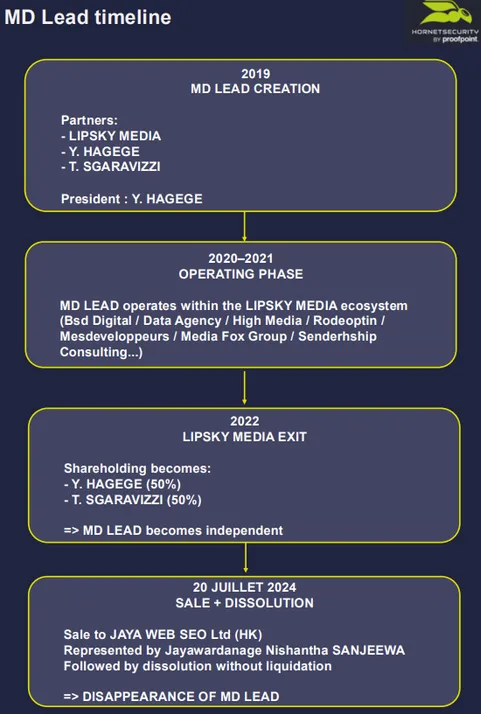

Elementos técnicos que sugieren vínculos con MD Lead

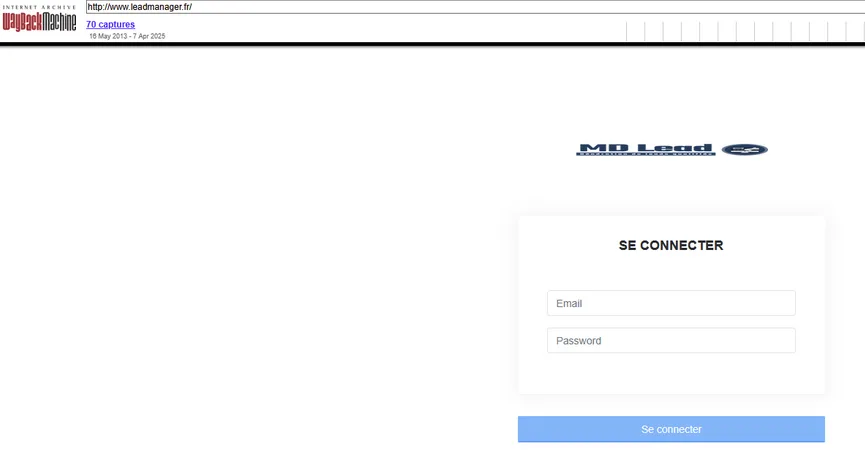

Varios elementos técnicos de esta campaña sugieren similitudes con operaciones asociadas anteriormente a MD Lead.

Varios indicadores técnicos coinciden con una campaña observada en abril de 2025, entre ellos:

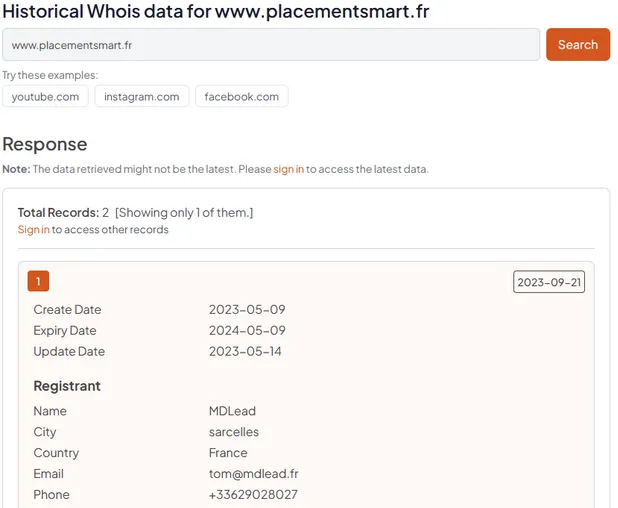

- El uso de la plataforma LeadManager, cuyo dominio leadmanager.fr estuvo históricamente asociado a MD Lead

- El uso del mismo nodo de redirección

- Infraestructura apoyada en recursos Cloud, especialmente de Amazon

- Patrones de URL similares

- El uso de plantillas web idénticas

- Un perfil de víctima idéntico

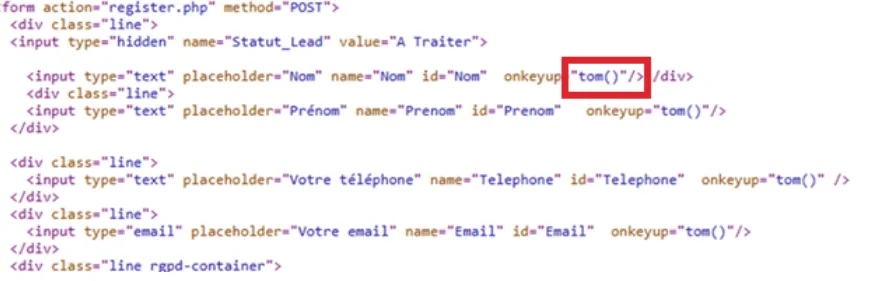

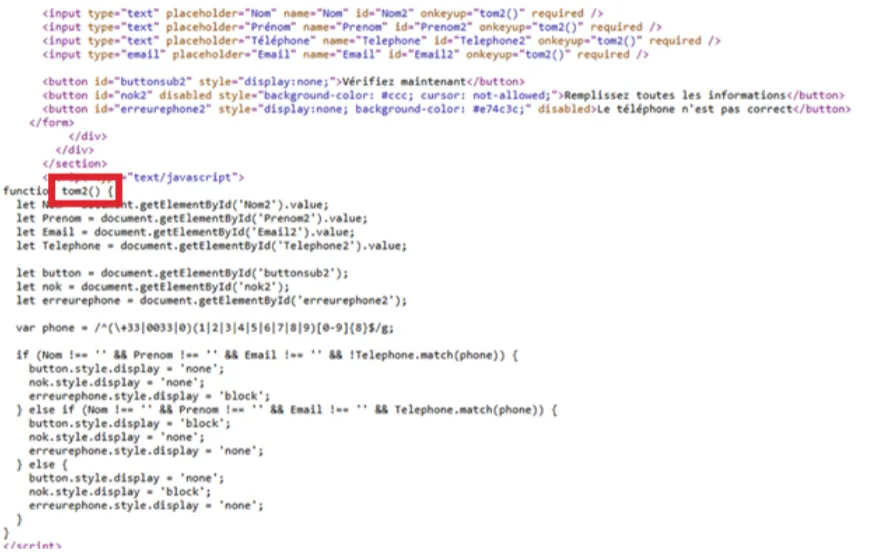

La investigación sobre determinadas funciones del código fuente HTML del sitio final también podría indicar el nombre de pila del desarrollador.

El código fuente contiene una referencia al nombre “Tom”, aunque no es posible atribuir formalmente este elemento a una persona concreta.

MD Lead también era titular del sitio web placementsmart.fr, dedicado a la generación de leads para paneles solares e inversión en plazas de aparcamiento. Este sitio, hoy cerrado, figura en la lista negra de la AMF.

Aunque esta empresa ya figura como cerrada, los elementos técnicos observados sugieren que la infraestructura y las herramientas asociadas siguen utilizándose en nuevas campañas.

Una empresa dentro de un ecosistema

Aunque no es posible establecer formalmente las relaciones de capital u operativas entre las entidades, los elementos observados sugieren que MD Lead forma parte de un ecosistema más amplio de actores especializados en publicidad y marketing.

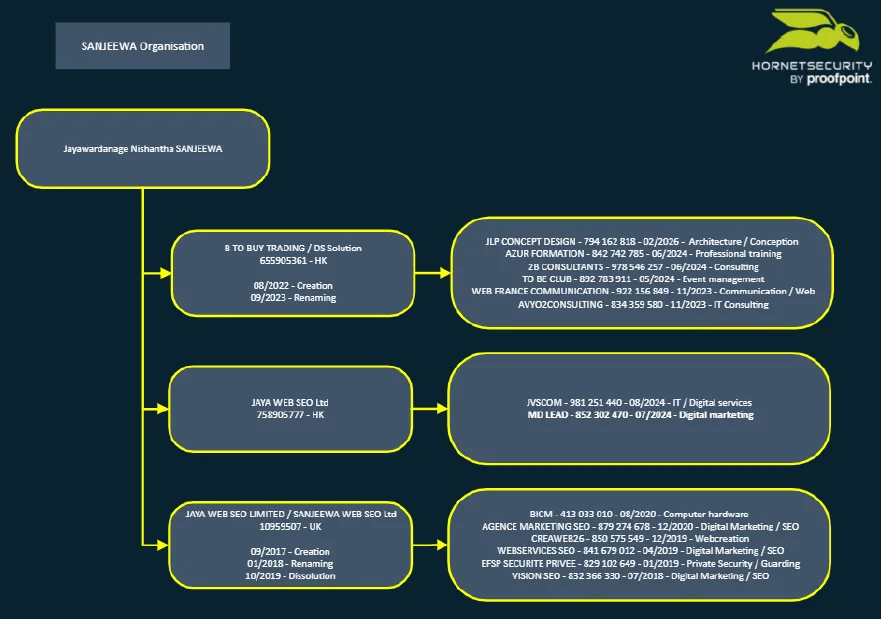

La pista de Hong Kong

En julio de 2024, la totalidad del capital social de MD LEAD fue transferida a JAYA WEB SEO Ltd, con sede en Hong Kong, lo que supuso un cambio completo de control a favor de un accionista extranjero. El mismo día, la empresa se disolvió mediante una transmisión universal de patrimonio (TUP). Este mecanismo jurídico implica la desaparición de MD LEAD sin liquidación, con la transferencia automática de todos sus activos y pasivos a su nuevo accionista único. En una sola operación coordinada, MD LEAD fue vendida y absorbida, lo que puso fin a su existencia legal y transfirió su sustancia económica a la estructura de Hong Kong.

Jayawardanage Nishantha SANJEEWA, a través de varias empresas registradas en Reino Unido y Hong Kong, adquirió un número significativo de sociedades. Aparte de un clúster SEO inicialmente propiedad de la misma persona, estas empresas no parecen tener vínculos entre sí, pero las adquisiciones siguen un patrón recurrente.

En esta fase, no es posible determinar si las actividades observadas fueron efectivamente asumidas ni establecer con certeza el propósito exacto de estas operaciones.

Conclusiones clave

Esta campaña encaja en un modelo industrial de fraude de inversión en el que el phishing sirve principalmente para alimentar pipelines de generación de leads.

La operación se apoya en una cadena estructurada: distribución masiva, recopilación de datos, integración mediante plataformas de leads y, después, explotación por call centers, con señales de reutilización de infraestructura y continuidad operativa a lo largo del tiempo.

El análisis del código fuente indica que los datos se enrutan a la plataforma LeadManager, asociada a su vez con una infraestructura históricamente vinculada a MD Lead, lo que sugiere lazos con actores conocidos de este ecosistema, aunque esto no permite una atribución formal en esta fase.

Esta campaña ilustra la necesidad de analizar el phishing como punto de entrada a una cadena fraudulenta más amplia, y no como un fin en sí mismo.

Indicadores de compromiso (IOCs)

| Tipo | Valor | Descripción |

|---|---|---|

| Dominio | agasters.fr | Dominio usado para el envío |

| URL | https://agasters.fr/crap1659FC | URL de ejemplo |

| AS | AS16509 | Amazon.com, Inc. |

| Dominio | dynarend.fr | Nodo de redirección |

| Dominio | coherence-finie.com | Dominio final tras la redirección |

| URL | https://coherence-finie.com/crypto-amazon2/?subaff_id={ID_campagne}&aff iliateid=SUBAFF&transaction_id=CLICKID /?query={base64} | Patrón de URL final |

| Herramienta | leadmanager | CRM utilizado |

| Dominio | leadmanager.fr | Interfaz web del CRM leadmanager |

| Dominio | asimers.fr | Dominio usado para el envío |

| Dominio | ajaneks.fr | Dominio usado para el envío |

| Dominio | nibistens.com | Dominio usado para el envío |

| Dominio | akorel.fr | Dominio usado para el envío |

| Dominio | alanets.fr | Dominio usado para el envío |

| Dominio | afibande.fr | Dominio usado para el envío |

| Dominio | aniverts.fr | Dominio usado para el envío |

| Dominio | aristener.fr | Dominio usado para el envío |

| Dominio | acinest.fr | Dominio usado para el envío |

| Dominio | akamert.fr | Dominio usado para el envío |

| Dominio | agorin.fr | Dominio usado para el envío |

| Dominio | nidyaton.com | Dominio usado para el envío |

| Dominio | adelric.fr | Dominio usado para el envío |

| Dominio | alrelis.fr | Dominio usado para el envío |

| Dominio | atinafer.fr | Dominio usado para el envío |

| Dominio | awister.fr | Dominio usado para el envío |

| Dominio | asrelis.fr | Dominio usado para el envío |

| Dominio | apevion.fr | Dominio usado para el envío |

| Dominio | ajnorel.fr | Dominio usado para el envío |

| Dominio | atuvorel.fr | Dominio usado para el envío |

| Dominio | apariser.fr | Dominio usado para el envío |

| Dominio | nicareste.com | Dominio usado para el envío |

| Dominio | azanber.fr | Dominio usado para el envío |

| Dominio | ahvion.fr | Dominio usado para el envío |

| Dominio | anarelis.fr | Dominio usado para el envío |

| Dominio | adiverts.fr | Dominio usado para el envío |

| Dominio | amaniste.fr | Dominio usado para el envío |

| Dominio | afrynel.fr | Dominio usado para el envío |

| … | ||

| Teléfono | 0162142189 | Número de teléfono utilizado por el call center |

| Correo electrónico | [email protected] | Correo utilizado por el call center |

| Dominio | gestion-gem.com | Dominio utilizado por el call center |

| Dominio | mongemprivate.com | Dominio fraudulento de inversión en criptoactivos |