Cómo funciona la campaña de phishing de Booking y en qué deben fijarse los equipos de defensa

Este artículo analiza una alarmante campaña de phishing de Booking que va más allá de mostrar una página de inicio de sesión fraudulenta.

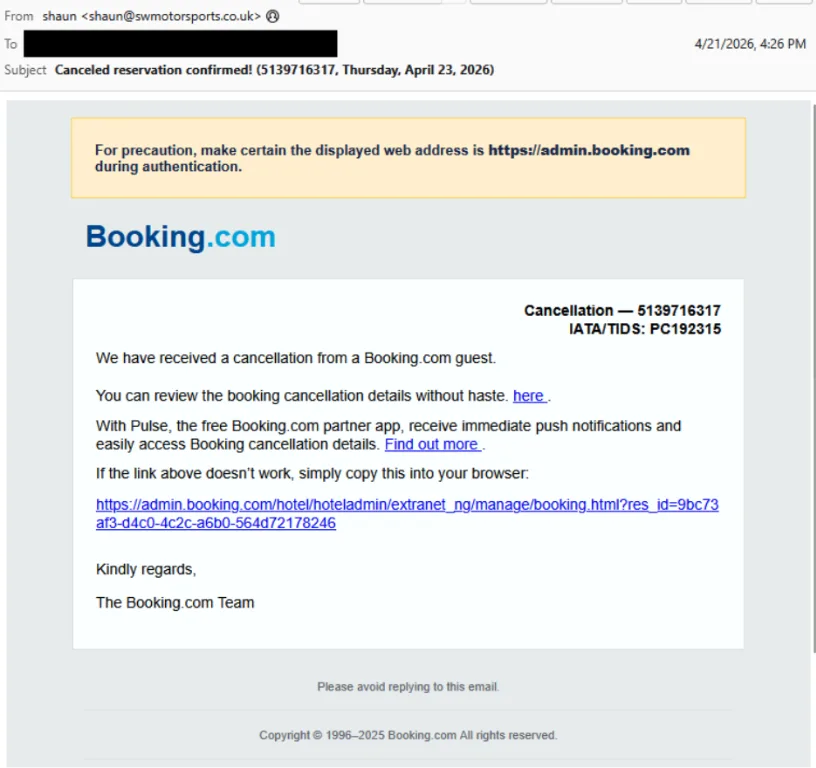

El ataque de phishing comienza con un correo convincente de cancelación de Booking.com, con una marca reconocible y un lenguaje tranquilizador. A continuación, se guía a las víctimas por varios pasos de verificación que las llevan a completar una acción peligrosa.

Según el análisis de nuestra campaña, identificamos más de 45K correos durante la última semana.

Tabla de contenido

- Anatomía del correo de phishing de Booking

- Qué ocurre después del clic

- De la ingeniería social a la distribución de malware

- Pistas de detección y conclusiones defensivas

- Cómo reconocer y evitar ataques de phishing de Booking

- La prevención del phishing de Booking necesita concienciación de usuarios y protección del correo

- IoCs (Indicadores de compromiso)

Anatomía del correo de phishing de Booking

Este enfoque explota la confianza en marcas conocidas. Si los usuarios no reconocen la amenaza, se exponen al compromiso de la cuenta o a una infección por malware. El atacante se apoya en la familiaridad antes de que el usuario tenga tiempo de detenerse a pensar.

El gancho parece sencillo: un mensaje de cancelación de reserva que parece enviado desde Booking.com. Aquí todo se reduce a la suplantación de marca. Para personal de hoteles, equipos de viajes o cualquier usuario que gestione reservas, abrirlo y seguir las instrucciones se considera una “práctica habitual”. Ese es exactamente el objetivo.

El correo utiliza una táctica sutil de ingeniería social: indica al destinatario que se asegure de que la URL mostrada parece legítima, lo que resulta tranquilizador, pero en realidad busca reducir las sospechas. Es una de las señales más claras de una estafa de phishing de Booking: urgencia, branding cuidado y un lenguaje “útil” alrededor de un destino que no encaja.

Qué ocurre después del clic

El impacto psicológico de este flujo es importante, ya que crea una ilusión de autenticidad.

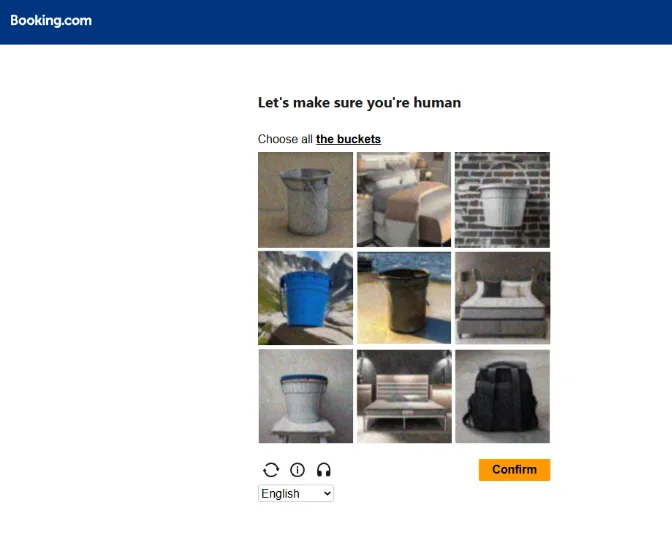

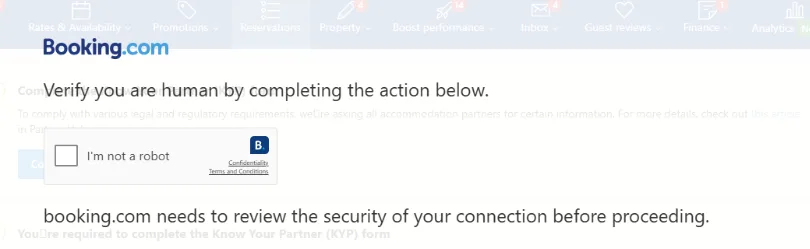

Fase de CAPTCHA falso

Después del clic, la campaña pasa del señuelo por correo a una interacción preparada. La víctima llega a una página de CAPTCHA falsa con selección de imágenes y, después, a un CAPTCHA que parece real. Aunque parezca contradictorio, esta fricción adicional aumenta la percepción de legitimidad.

El objetivo del segundo captcha real también es bloquear el análisis automatizado.

Los atacantes son hábiles creando situaciones convincentes al mezclar contenido dañino con métodos familiares.

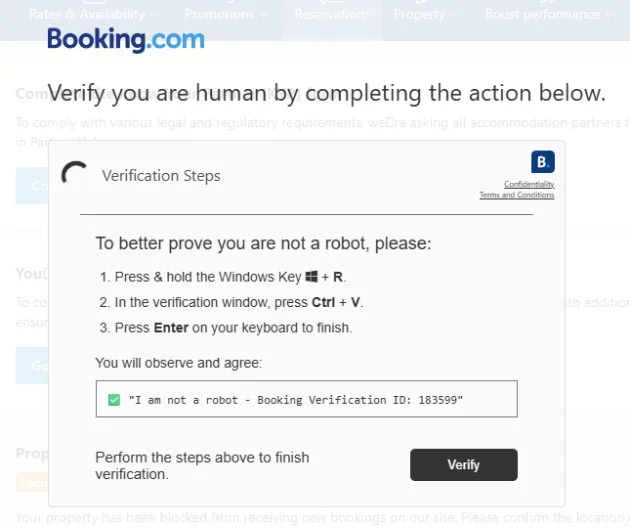

Inyección en el portapapeles

A continuación, el usuario ve un aviso de “verificación”, mientras un comando malicioso de PowerShell se copia en el portapapeles mediante una técnica conocida como PasteJacking. Después, se le anima a abrir el símbolo del sistema de Windows y pegarlo allí.

De la ingeniería social a la distribución de malware

Una vez ejecutado, el comando obtiene contenido remoto, descarga y descomprime una carga útil y, finalmente, conduce a la entrega de PureHVNC.

PureHVNC es un troyano de acceso remoto, por lo que no se trata solo de una contraseña robada o de una ventana emergente molesta. Se trata de punto de apoyo, persistencia y control.

El análisis de la campaña revela el siguiente comportamiento:

- revisa el entorno y realiza comprobaciones de antivirus;

- crea inicios automáticos de programas desde el registro;

- coloca archivos en carpetas de usuario;

- y se comunica con servidores externos.

El objetivo principal del troyano es mantener el acceso tras el primer clic.

Esto subraya la necesidad de un enfoque de seguridad integral que incluya tanto tecnología como formación del personal.

Pistas de detección y conclusiones defensivas

Para detectar campañas de phishing de Booking, hay que prestar atención a lo siguiente:

- direcciones de remitente maliciosas;

- URL sospechosas en el cuerpo del correo;

- infraestructura de descarga;

- indicadores C2 de PureHVNC.

Estos detalles son importantes porque ilustran la tendencia más amplia que los equipos de defensa deben vigilar, en lugar de centrarse solo en un único mensaje.

Ese patrón incluye correos de suplantación basados en lenguaje de reservas, sitios web que solicitan pasos de verificación extraños, avisos que piden pegar comandos en el símbolo del sistema, abuso de PowerShell y preparación de cargas útiles desde dominios desconocidos.

MalwareBazaar también muestra etiquetas de malware con temática de booking.com desde 2023, con muestras relacionadas con Booking que siguen apareciendo en 2025, lo que refuerza que este señuelo mantiene su eficacia.

Cómo reconocer y evitar ataques de phishing de Booking

Para identificar el phishing de Booking antes de que se convierta en un compromiso, empieza por comprobar lo básico:

- no confíes solo en el branding

- no pegues comandos en el símbolo del sistema desde una página web, por muy oficial que parezca el aviso

- que un sitio tenga pantallas CAPTCHA no significa que sea seguro

- verifica los avisos de cancelación directamente en la plataforma oficial de Booking, no a través de enlaces integrados

- escala los mensajes sospechosos a IT o seguridad

Para los equipos de defensa, el filtrado sólido en la capa de correo, el análisis de enlaces y la detección de cargas útiles ayudan a detener sitios de phishing y la distribución de malware antes de que un usuario sea arrastrado al flujo.

La prevención del phishing de Booking necesita concienciación de usuarios y protección del correo

La prevención del phishing de Booking ya no consiste solo en detectar un logotipo falso o un correo lleno de erratas. Campañas como esta combinan suplantación, verificación preparada y distribución de malware para presionar a los usuarios a hacer el trabajo del atacante.

Hornetsecurity Advanced Threat Protection ayuda a las organizaciones a detectar correos maliciosos, enlaces e intentos de entrega de cargas útiles antes, reduciendo la probabilidad de que un mensaje convincente con temática de Booking se convierta en un compromiso del endpoint.

Para reforzar la protección frente al fraude en Booking y protegerte contra campañas de phishing de Booking antes de que lleguen a los usuarios, solicita una demo y descubre cómo Hornetsecurity Advanced Threat Protection encaja en tu stack de seguridad de correo.

IoCs (Indicadores de compromiso)

| Tipo | Valor | Descripción |

|---|---|---|

| [email protected] | Remitente de la campaña | |

| [email protected] | Remitente de la campaña | |

| IP | 51.182.118.100 | IP remitente de la campaña |

| IP | 162.255.87.188 | IP remitente de la campaña |

| IP | 212.48.84.192 | IP remitente de la campaña |

| URL | https://qdfljwx.com/ | URL maliciosa del correo |

| URL | https://hotel-equatorial.com | URL maliciosa del correo |

| URL | https://spzhucheng.com | URL maliciosa del correo |

| URL | https://xiananhotel.com | URL maliciosa del correo |

| Domain | gskqf.com | Dominio contactado por PowerShell |

| URL | https://halfmillion-iq.com/halfmillion-iq.zip | URL que aloja la carga útil maliciosa |

| Hash | db8629568b96354675fb4891490829b0314de94c86200cb653308d9f80b26e10 | Hash de la carga útil maliciosa / halfmillion-iq.zip |

| Domain | nisuwyyyqsafdas.com | C2 de PureHVNC |

| IP | 94.26.90.216 | C2 de PureHVNC |