Où se dirigent les cybermenaces et pourquoi les entreprises doivent agir dès maintenant

En 2026, une chose est claire : le paysage des menaces ne se contente pas de « s’aggraver » — il change de forme. Les nouvelles analyses de notre Security Lab montrent que nos prévisions en cybersécurité n’étaient pas assez alarmistes : les risques s’accumulent plus vite que la maturité des dispositifs de défense.

L’IA n’est plus un concept futuriste ; elle est devenue un multiplicateur de force pour les attaquants, leur permettant d’automatiser des tâches qui exigeaient auparavant du temps, des compétences et beaucoup d’opportunités. Alors que de nombreuses organisations cherchent encore à encadrer l’usage sécurisé de l’IA, les cybercriminels l’industrialisent déjà, transformant l’évolution des cybermenaces en opérations à grande échelle.

Dans cet article, nous analysons les prévisions 2026 du Security Lab et les traduisons en actions concrètes. Nous expliquons comment l’usage malveillant de l’IA, le Ransomware 3.0, la fragilité des contrôles d’identité, l’exposition des environnements SaaS et des navigateurs, ainsi que les risques émergents liés au quantique redéfinissent le paysage des cybermenaces.

Surtout, nous relions chaque prévision à des mesures opérationnelles précises, afin que vos défenses évoluent au même rythme que les menaces, au lieu d’accuser un retard d’un an.

Les prévisions du Security Lab pour 2026

Adoption incontrôlée des outils d’IA

Une gouvernance qui prend du retard

À mesure que les outils d’IA continuent de mûrir, leur adoption par les organisations s’accélère, souvent plus rapidement que ne peuvent s’adapter les cadres de gouvernance ou de sécurité. Cette accélération est menée à la fois par des initiatives prises par la direction et par des expérimentations menées à la base par les employés, et de nouvelles solutions d’IA sont déployées quotidiennement dans certains cas. Le rythme de l’innovation a dépassé la capacité des équipes juridiques, informatiques et de sécurité à évaluer chaque mise en œuvre, laissant ainsi des lacunes critiques en matière de visibilité.

Une surface d’attaque en expansion

Une adoption incontrôlée élargit effectivement la surface d’attaque de l’organisation. De nombreux outils d’IA, en particulier ceux qui sont alimentés par des modèles linguistiques de grande taille (LLM), ne permettent pas la séparation entre le code et les données inhérente aux applications plus traditionnelles. Cela introduit de nouveaux vecteurs pour l’injection rapide, la fuite de données et la divulgation involontaire de données sensibles de l’entreprise. L’essor de l’IA agentique aggrave ce risque, car des actions autonomes peuvent se produire sans supervision humaine ni chaînes d’approbation établies.

Des preuves d’exposition résiduelle

Les récentes vulnérabilités telles que Echoleak dans M365 Copilot (Aim Labs) montrent bien la gravité de ces risques. Contrairement aux débordements de mémoire tampon ou aux injections de code, les exploits basés sur les LLM ne peuvent pas être facilement atténués. Même en suivant les meilleures pratiques recommandées dans le guide OWASP LLM01:2025 Prompt Injection, les organisations restent exposées à des risques résiduels en raison du comportement imprévisible des modèles d’IA. Des rapports tels que « Detecting and Countering Misuse of AI » (août 2025, Anthropic) confirment en outre que même les modèles de pointe restent vulnérables à la manipulation et aux abus.

Militarisation de l’IA agentique

Escalade des menaces liées à l’IA agentique

Il n’est donc pas surprenant que les systèmes d’IA agentique (modèles autonomes capables d’exécuter des objectifs en plusieurs étapes) soient déjà militarisés. La frontière entre automatisation et orchestration est devenue floue. Les attaquants peuvent désormais créer des scripts, adapter et lancer des campagnes multivectorielles avec un minimum d’expertise, ce qui réduit les barrières à l’entrée. Ces modèles peuvent prendre en charge toutes les étapes du cycle de vie d’une attaque, de la reconnaissance à l’exploitation en passant par l’impact, en suivant le cadre MITRE ATT&CK de bout en bout.

Émergence de cas d’usage criminels

Il n’est pas nécessaire de chercher très loin dans les résultats de recherche en ligne pour trouver des cas où l’IA agentique a commencé à avoir un impact sur les opérations des acteurs malveillants. Ces cas impliquent des techniques telles que la création d’appâts de phishing, le contournement des CAPTCHA ou l’usurpation d’identité humaine à l’aide de deepfakes vocaux et vidéo. Ces conclusions confirment ce que de nombreux défenseurs soupçonnent déjà : l’IA amplifie à la fois l’accessibilité et la vitesse de la cybercriminalité.

Des mesures de protection qui prennent du retard

Malgré les promesses de sécurité des principaux fournisseurs, les abus persistent. Le rapport sur les menaces publié par Anthropic en août 2025 (mentionné ci-dessus) reconnaît que les modèles continuent d’être utilisés à des fins de reconnaissance et de génération de charges utiles, confirmant ainsi la crainte que les systèmes d’IA agentielle continuent de devancer les mesures de protection. Avec les LLM capables de « coder » de manière autonome des chaînes d’attaque entières, les obstacles à l’exploitation complexe ont pratiquement disparu.

Ransomware 3.0 : basé sur les LLM et axé sur l’intégrité

Automatisation et corruption des données

Comme nous l’avons vu plus haut dans les résultats de notre enquête sur les ransomwares en 2025, les opérations de ransomware entrent dans une nouvelle phase d’évolution. Cette phase se caractérise par l’automatisation, l’autonomie et la corruption des données. En 2026, nous prévoyons l’émergence d’une orchestration pilotée par les LLM, dans laquelle de grands modèles linguistiques coordonneront la reconnaissance, la génération de charges utiles et l’évasion adaptative. Parallèlement, les attaquants passent du chiffrement ou de l’exfiltration à la manipulation de l’intégrité des données : ils modifient, corrompent ou falsifient subtilement les enregistrements afin de semer le doute sur la fiabilité des données elles-mêmes.

Compromettre la confiance plutôt que l’accès

Historiquement, les ransomwares ont évolué en réponse à la résilience des défenseurs. Pensez aux attaques par cryptage seul (Ransomware 1.0) et à la double extorsion (Ransomware 2.0). Avec l’adoption généralisée des sauvegardes immuables et des cyberassurances, les attaques par cryptage direct ont un rendement décroissant. La prochaine étape logique pour les cybercriminels consiste à compromettre la confiance plutôt que l’accès. La manipulation des données dans les systèmes financiers, les dossiers médicaux ou les contrôles industriels entraîne un chaos prolongé, une exposition réglementaire et une atteinte à la réputation.

Progression des preuves de concept

Des recherches universitaires ont déjà démontré la faisabilité de campagnes de ransomware orchestrées de manière autonome par l’IA. Une étude réalisée en 2025 par la NYU Tandon School of Engineering a montré que les LLM pouvaient exécuter de manière autonome des chaînes d’attaques complètes. Cela comprenait la reconnaissance, l’exfiltration, le chiffrement et l’adaptation, le tout sans intervention humaine. L’ajout de la corruption des données à ce processus est une évolution naturelle et dangereuse.

L’attaque de type « man-in-the-middle » rendra obligatoire l’authentification multifactorielle (MFA) résistante au phishing

Comment fonctionnent les attaques AiTM

Le passage à la MFA pour une authentification plus forte au cours de la dernière décennie a été une bonne chose, mais les attaquants ont évolué parallèlement à nos défenses. Les attaquants utilisent des kits de phishing, notamment l’open source Evilginx, pour créer de fausses pages de connexion, imitant celles de Microsoft, Google ou Okta, puis incitent les utilisateurs, via des e-mails de phishing ou des messages Teams, à cliquer sur un lien vers ces pages. Les utilisateurs se connectent à la fausse page, et leur nom d’utilisateur, leur mot de passe et leurs invites MFA sont transmis à la page de connexion légitime en arrière-plan, tandis que le pirate vole le jeton résultant et peut alors accéder à tout ce dont dispose l’utilisateur, ce que l’on appelle l’attaque de l’homme du milieu (AiTM).

Pourquoi une MFA résistante est essentielle

La possibilité de gérer l’invite MFA est désormais une « fonctionnalité standard » de ces kits de phishing. La seule bonne défense consiste à utiliser des technologies MFA résistantes au phishing, telles que les clés matérielles FIDO2, Windows Hello for Business, l’authentification basée sur un certificat (CBA) et les clés d’accès, car celles-ci sont liées à la page de connexion légitime et ne fonctionnent pas sur la page factice, même si l’utilisateur a été piégé. Cependant, non seulement vous devez déployer une authentification multifactorielle résistante au phishing, mais vous devez également l’imposer comme seule méthode de connexion, car la plupart des kits de phishing forcent désormais le passage d’une méthode d’authentification multifactorielle plus forte à une méthode moins sécurisée.

L’adoption des clés d’accès sera ralentie par des expériences utilisateur déroutantes

Coût et rythme d’adoption

Si les clés matérielles FIDO constituent une excellente option pour une authentification multifactorielle résistante au phishing, elles représentent un coût supplémentaire à prendre en compte dans le budget de chaque utilisateur. Les clés d’accès, qui utilisent à la place la puce de sécurité de votre smartphone moderne, constituent une alternative. Nous avions prévu que leur adoption s’accélérerait cette année, ce qui a été le cas, mais pas dans la mesure où nous l’avions prévu.

Une expérience utilisateur fragmentée

La raison principale en est une expérience utilisateur fragmentée, qui diffère selon qu’il s’agit d’un iPhone, d’un téléphone Android ou d’un ordinateur portable Windows/MacOS. De plus, il existe deux types de clés : celles destinées aux consommateurs sont « synchronisables », ce qui signifie qu’elles sont stockées dans votre compte Apple ou Google afin que vous puissiez les utiliser sur différents appareils. Le stockage des identifiants d’entreprise dans les comptes cloud personnels des utilisateurs finaux n’est pas acceptable pour la plupart des entreprises, qui imposent donc généralement des clés d’accès non synchronisables.

Les défis liés au verrouillage des appareils

Celles-ci sont verrouillées sur le smartphone où elles ont été créées et, dans le cas de Microsoft 365, la seule application acceptée est Microsoft Authenticator. À cela s’ajoute une expérience déroutante où vous vous connectez à un service sur votre ordinateur portable, puis devez scanner un code QR avec votre téléphone, avant de terminer la procédure de connexion sur votre téléphone.

Les clés d’accès sont l’avenir de l’authentification multifactorielle résistante au phishing, mais les géants de la technologie doivent se réunir et harmoniser l’expérience globale pour les utilisateurs grand public et professionnels.

Les processus de vérification et de réinitialisation d’identité continueront de compromettre les organisations

Plusieurs des violations très importantes que nous avons observées récemment étaient dues au fait que le personnel du service d’assistance (souvent externalisé) avait été trompé et avait réinitialisé des comptes d’utilisateurs administratifs.

N’oubliez pas que la force de votre authentification ne se mesure pas à la technologie que vous utilisez lorsque tout fonctionne normalement, mais à la difficulté de contourner vos processus d’inscription et de récupération.

Comment vous assurez-vous que les nouvelles recrues sont bien les personnes que vous attendez (et non des infiltrés nord-coréens) dans le monde actuel du télétravail ?

Quel est votre processus de récupération des comptes pour les utilisateurs qui ont perdu leur téléphone, leur clé FIDO, oublié leur mot de passe ou dont l’ordinateur portable vient de tomber en panne ?

Disposez-vous d’un processus plus sécurisé pour les comptes à privilèges élevés ? (Y compris l’obligation d’une validation en personne dans les locaux de l’entreprise).

L’identité est le nouveau pare-feu, mais vous devez envisager de manière holistique l’atténuation des risques dans l’ensemble de votre flux de travail lié à l’identité, depuis l’offre d’emploi jusqu’au dernier jour de travail.

Les applications SaaS constituent la nouvelle surface d’attaque

Certaines compromissions d’entreprises au cours des dernières années sont intéressantes, car elles contournent complètement le schéma traditionnel « compromettre un utilisateur normal, pivoter dans le réseau interne, compromettre les comptes administrateur ».

À mesure que les entreprises dépendent de plus en plus des services SaaS, de nouveaux types d’attaques qui compromettent uniquement les données et les identités dans le cloud deviennent plus courants. Les défenses normales telles que l’EDR sont pour la plupart aveugles à ces attaques, car bien qu’elles se produisent dans le navigateur, il n’y a pas de fichiers ou d’activités malveillants que la protection des terminaux puisse détecter.

En fait, une grande partie de l’informatique moderne des entreprises se fait désormais dans un navigateur, qui est opaque à l’EDR, c’est pourquoi nous recommandons vivement d’utiliser un navigateur d’entreprise et/ou un logiciel spécialisé pour la protection dans le navigateur. Mitre dispose même d’une MATRICE ATT&CK pour les différentes attaques SaaS.

Les extensions de navigateur compromettront davantage d’entreprises au cours de l’année à venir

Les navigateurs modernes sont des applications complexes, presque comme des systèmes d’exploitation à part entière, et dotés de protections qui nous protègent en grande partie des dangers d’Internet, tant dans notre vie personnelle que professionnelle. Mais la plupart d’entre nous utilisons également des extensions de navigateur, souvent pour des raisons de productivité ou de commodité, mais celles-ci comportent parfois des risques cachés. Dans certains cas, elles sont vulnérables d’une manière ou d’une autre, ce qui dégrade la protection du navigateur lui-même, dans d’autres cas, elles sont intentionnellement malveillantes.

Cela peut se traduire par un nom similaire à celui d’un complément populaire, ou par l’achat par des criminels d’une extension auparavant inoffensive, qu’ils transforment ensuite en arme.

Assurez-vous que votre entreprise dispose d’un moyen de suivre les extensions installées dans les navigateurs de vos utilisateurs, de bloquer facilement celles qui s’avèrent malveillantes (Intune ou AD GPOs peuvent le faire) et d’informer vos utilisateurs des risques.

Prévisions concernant l’informatique quantique

Comprendre le Q‑Day

La plupart des menaces que nous examinons dans ce rapport sont actuelles, tandis que l’avènement d’un ordinateur quantique pertinent sur le plan cryptographique (CRQC) n’est pas prévu avant plusieurs années. Ce jour, connu sous le nom de Q-Day, correspond au moment où ces types d’ordinateurs auront une taille suffisante (nombre de qubits, l’équivalent des bits dans un ordinateur classique) et un coût suffisamment bas pour pouvoir utiliser l’algorithme de Shor afin de briser les cryptages asymétriques tels que RSA et Diffie-Hellman. Ou l’algorithme de Grover pour réduire de moitié la puissance de la cryptographie symétrique (AES-128 devient AES-64).

Tendances d’investissement dans l’industrie

De nombreuses entreprises technologiques, dont les habituelles (Google, IBM, Microsoft), investissent des millions dans différents types d’ordinateurs quantiques afin de déterminer quelle approche technologique permettra d’obtenir des qubits suffisamment stables.

Le problème réside dans le bruit : si vous disposez de nombreux qubits, mais que vous en utilisez la plupart pour la correction d’erreurs, le nombre total de qubits logiques disponibles pour effectuer vos calculs est réduit au minimum. Les ordinateurs quantiques ne remplaceront pas nos ordinateurs actuels, mais seront utilisés pour des types de calculs très spécifiques, notamment pour déchiffrer nos algorithmes de cryptage actuels.

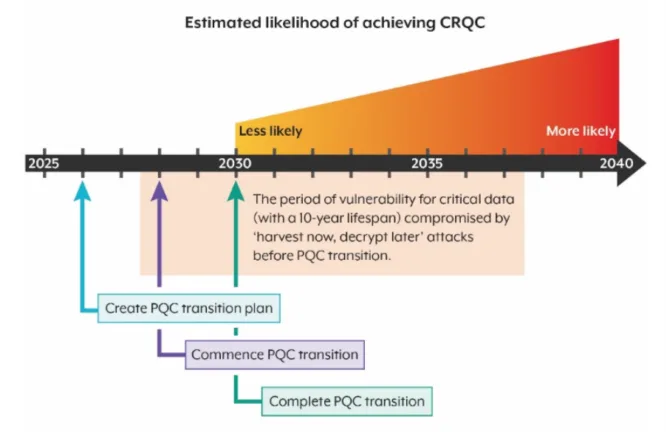

Pourquoi la planification doit commencer dès maintenant

Même si les CRCQ ne seront pas disponibles avant 5 à 15 ans, vous ne pouvez pas attendre leur arrivée. Votre organisation doit commencer à planifier dès maintenant. Si vous stockez des informations personnelles identifiables (PII) ou des informations médicales personnelles (PHI) et que vous avez l’intention (ou que vous êtes obligé par la réglementation) de les conserver pendant plus de cinq ans, vous devez commencer dès maintenant à utiliser des algorithmes résistants à la cryptographie quantique pour le chiffrement

Collecter maintenant, déchiffrer plus tard

En effet, plusieurs agences à travers le monde utilisent la méthode « Harvest Now, Decrypt Later » (HDNL) pour stocker des données qu’elles ne peuvent pas déchiffrer aujourd’hui, mais qu’elles pourront déchiffrer avec les CRCQ. De plus, il s’agit d’un projet de grande envergure : vous devez identifier tous les systèmes, appareils et éléments de votre réseau qui utilisent le chiffrement, déterminer quel algorithme est utilisé et quel type de données est stocké ou transmis.

Dans certains cas, il sera facile d’ajouter des algorithmes résistants aux attaques quantiques, tandis que dans d’autres, vous devrez remplacer entièrement le système ou repenser l’architecture de vos processus.

Algorithmes quantiques standardisés

Le NIST a normalisé trois algorithmes résistants aux attaques quantiques :

- La norme FIPS 203 définit un schéma cryptographique appelé « Module-Lattice-Based Key-Encapsulation Mechanism » (ML-KEM), dérivé de la proposition CRYSTALS-KYBER.

- La norme FIPS 204 est l’algorithme de signature numérique basé sur un module-réseau (ML-DSA), basé sur la proposition CRYSTAL-Dilithium.

- La norme FIPS 205 spécifie l’algorithme de signature numérique sans état basé sur un hachage (SLH-DSA), dérivé de la proposition SPHINCS+.

Ils s’appuient sur la sécurité de la couche transport (TLS) version 1.3, alors commencez par la déployer partout où vous le pouvez dans votre environnement.

Prise en charge par les systèmes d’exploitation

En ce qui concerne les systèmes d’exploitation, les versions préliminaires de Windows 11 et Windows Server ont mis à jour SymCrypt, la même bibliothèque que celle utilisée dans Azure et Microsoft 365. ML-KEM et ML-DSA sont déjà disponibles dans SymCrypt, à la fois sur Windows et Linux. SymCrypt-OpenSSL offre également la même prise en charge pour OpenSSL. Apple inclut également le PQC dans son CryptoKit pour les développeurs, et iMessage dans iOS et TLS 1.3 dans iOS26 intègrent déjà le PQC.

Si vous écrivez vos propres applications en interne, visez l’agilité cryptographique afin de pouvoir remplacer des suites de chiffrement ou des algorithmes entiers à mesure que les mises à jour sont livrées.

Risques pour les organisations en 2026

Personnes, processus et technologies

La cybersécurité n’est pas un problème technologique, c’est un problème lié aux personnes et aux processus. Comme cela arrive souvent lorsque l’on est plongé dans les dernières technologies et que l’on assiste à des développements rapides dans le domaine de l’IA générique, de l’apprentissage automatique ou de l’IA agentique, les solutions que l’on envisage sont basées sur la technologie (« quand on n’a qu’un marteau, tous les problèmes ressemblent à des clous »). Mais les organisations sont rarement victimes de violations dues uniquement à des défaillances technologiques, il s’agit plutôt d’une combinaison de défaillances humaines, procédurales et technologiques. Le modèle du fromage suisse illustre clairement ce principe :

En d’autres termes, si vous intégrez la cyber-résilience dans votre organisation, grâce à des couches de protection et des processus, vous aurez plus de chances d’éviter une violation dévastatrice.

Chaque entreprise est une cible

Quelle que soit la taille de votre entreprise, vous serez la cible d’attaques de cybersécurité en 2026. Comme vous pouvez le constater dans nos données, le fait d’être une petite organisation, une organisation à but non lucratif ou de « ne rien avoir qui vaille la peine d’être attaqué » ne constitue pas une protection contre les criminels. Si votre entreprise détient des données sensibles et des réserves de liquidités, vous êtes une cible. Mettez en place un programme de cyber-résilience basé sur les principes du Zero Trust :

- Disposez-vous de réseaux isolés et n’attribuez-vous que les autorisations nécessaires afin de minimiser l’impact d’une attaque ? Disposez-vous du personnel et des processus nécessaires pour réagir aux alertes et expulser rapidement les attaquants avant qu’ils ne causent des dommages importants ?

- Privilège minimal : c’est sans doute la chose la plus difficile à mettre en place. Ne donnez aux employés que les autorisations dont ils ont besoin pour faire leur travail et revoyez-les régulièrement afin qu’elles ne s’accumulent pas au fil du temps.

- Vérifiez chaque connexion : mettez en place un moteur de politiques solide (accès conditionnel dans Entra ID) qui vérifie chaque connexion et chaque accès aux applications, fichiers et autres ressources afin de garantir que l’accès n’est pas autorisé par défaut, mais uniquement lorsque les conditions requises sont remplies.

L’hygiène de sécurité avant tout

Avant d’investir dans des outils de sécurité avancés qui résolvent des problèmes spécifiques, commencez par vous occuper des bases de la sécurité en vous basant sur les principes ci-dessus :

- Mettez en place l’authentification multifactorielle (MFA) pour tout le monde. Compte tenu de l’augmentation considérable du nombre de kits AiTM (Attacker-in-The-Middle) intégrant un contournement de l’authentification multifactorielle, vous devez passer à une authentification multifactorielle résistante au phishing. Cela inclut les clés OAuth matérielles, Windows Hello for Business, l’authentification basée sur des certificats et les clés d’accès, qui ne permettent pas l’authentification sur de fausses pages de connexion, même si l’utilisateur lui-même a été trompé.

- Disposez d’une solution de protection des terminaux robuste sur tous les appareils où cela est possible, et intégrez-la à une solution d’identité, d’applications cloud et d’hygiène des e-mails pour une détection et une réponse étendues (XDR) complètes.

- Formez vos utilisateurs à repérer les tentatives d’hameçonnage, que ce soit dans les e-mails, Teams, Zoom ou WhatsApp, mais surtout, instaurez une culture de la sécurité. Partir du principe que le service informatique ou l’équipe de sécurité s’occupe de toute la cybersécurité et que les autres membres de l’entreprise n’ont donc pas à s’en soucier revient à dire que « seul le personnel chargé de la santé et de la sécurité au travail doit se préoccuper des accidents ». Non, tout le monde doit signaler tout ce qui lui semble dangereux, qu’il s’agisse d’une chaise branlante sur laquelle quelqu’un s’équilibre pour remplacer une ampoule ou d’une personne sur le point de cliquer sur un lien qu’elle ne devrait pas.

- Mettez à jour vos logiciels, mais à moins que vous ne souhaitiez doubler la taille de votre service informatique, faites-le de manière intelligente. Appliquez les principes de la gestion continue de l’exposition aux menaces (CTEM) pour protéger en priorité les systèmes critiques de votre entreprise qui présentent des vulnérabilités exploitables, plutôt que d’essayer de tout mettre à jour partout, ce qui est impossible.

- Examinez votre chaîne d’approvisionnement. Plusieurs violations importantes au cours des derniers mois ont été causées par des organisations d’assistance externalisées victimes d’ingénierie sociale (piratage des personnes plutôt que des systèmes informatiques). Comprenez tous vos processus externalisés, en gardant à l’esprit que vous pouvez externaliser une fonction, mais pas le risque qui y est associé. Et examinez toutes les chaînes d’approvisionnement qui permettent à votre entreprise de fonctionner, et renforcez votre résilience en cas de perturbation, que ce soit à cause d’attaques de cybersécurité ou pour d’autres raisons.

Une organisation cyber-résiliente

La cybersécurité étant un problème lié aux personnes et aux processus, la solution ne réside pas dans davantage de technologie, mais dans un changement de culture au sein de votre entreprise.

Leçons tirées de l’industrie aéronautique

Nous pouvons tirer de nombreux enseignements de l’industrie aéronautique, où chaque incident et accident fait l’objet d’une enquête approfondie, non pas pour attribuer des responsabilités, mais pour identifier tous les facteurs humains, technologiques et liés aux processus qui y ont contribué. Ces enseignements sont ensuite intégrés à des formations supplémentaires ou différentes, et les processus et technologies sont modifiés afin d’éviter que cela ne se reproduise.

Favoriser une culture de la sécurité

Cela commence par la promotion d’une culture de la sécurité dans laquelle chacun se sent libre de s’exprimer lorsqu’il constate un problème. Cela n’est possible que si les personnes ne sont pas blâmées individuellement lorsqu’un incident se produit. Il s’agit d’améliorer les processus afin que les personnes soient moins susceptibles de commettre ces erreurs.

En retour, cela signifie que la cybersécurité est la responsabilité de tous, et pas seulement du service informatique ou de sécurité, car différentes parties de l’entreprise prennent des décisions technologiques qui entraînent des risques que tout le monde, et pas seulement le service informatique, doit gérer. Nous, les professionnels de la cybersécurité, devons également améliorer notre communication avec les autres parties prenantes, en traduisant le « jargon technique » en langage commercial.

À mesure que vous renforcez la résilience de chaque partie de votre entreprise, restez à l’affût des changements dans le paysage des menaces, car les pirates informatiques ne cessent d’innover pour trouver des failles à exploiter dans nos systèmes.

Une stratégie de sécurité holistique

Nous l’avons déjà mentionné, mais cela mérite d’être répété : commencez par les bases. Les processus et technologies fondamentaux en matière de cybersécurité seront bien plus efficaces pour défendre votre organisation que les dernières solutions ponctuelles en matière de cybersécurité. Vous avez besoin de plusieurs niveaux de protection (rappelez-vous le modèle du fromage suisse) :

- Détection de spam/malware de nouvelle génération avec ATP pour l’analyse comportementale afin de vous protéger contre le flot continu de menaces par e-mail que nous observons dans ce secteur.

- Formation de sensibilisation à la sécurité des utilisateurs finaux afin de leur apprendre à repérer les attaques d’ingénierie sociale et les attaques de spear-phishing.

- Capacités de sauvegarde et de restauration pour les données sur site ET les données stockées dans des services cloud tels que M365 à des fins de restauration en cas d’attaque par ransomware.

- Fonctionnalités de conformité et de gouvernance qui contribuent à protéger contre les fuites accidentelles de données et à garantir le respect des contrôles de conformité.

- Contrôle des privilèges et du partage pour vos données d’entreprise sensibles stockées dans SharePoint et OneDrive for Business.

- Assistant cybernétique alimenté par l’IA pour la protection des e-mails et des équipes, aidant chaque utilisateur à rester en sécurité.

En savoir plus

La cybersécurité n’est qu’un des nombreux défis auxquels les entreprises sont confrontées aujourd’hui, mais ne pas lui accorder suffisamment d’importance peut avoir des conséquences catastrophiques (il suffit de demander à Jaguar Land Rover).

Tout comme de nombreuses entreprises externalisent certaines parties de leurs activités à des spécialistes dans ce domaine, profitez des connaissances approfondies et des compétences que Hornetsecurity a développées depuis 2007. Collaborez avec nous pour assurer la sécurité de votre entreprise.

Gardez une longueur d’avance sur l’évolution du paysage des menaces avec 365 Total Protection

Les attaques pilotées par l’IA, l’automatisation agentique et la compromission des identités deviennent la norme. Hornetsecurity 365 Total Protection apporte à votre environnement Microsoft 365 une défense multicouche complète, allant de Advanced Threat Protection à AI Recipient Validation, en passant par les fonctionnalités de conformité, de gouvernance des données et de sauvegarde automatisée.

Protégez vos équipes, vos données et vos environnements cloud avec une solution conçue pour répondre aux menaces d’aujourd’hui comme à celles de demain. Demandez dès maintenant votre démonstration personnalisée.

Conclusion : plus vous vous préparez tôt, plus l’impact sera limité

Les attaques pilotées par l’IA, l’automatisation agentique et la compromission des identités ne sont plus des cas isolés — elles constituent désormais la réalité quotidienne du paysage des menaces. Hornetsecurity 365 Total Protection fournit à votre environnement Microsoft 365 la défense multicouche nécessaire, en combinant Advanced Threat Protection, AI Recipient Validation, des contrôles de conformité et de gouvernance des données, ainsi qu’une sauvegarde automatisée pour anticiper des menaces toujours plus sophistiquées.

Protégez vos équipes, vos données et vos systèmes cloud avec une solution unique conçue pour s’adapter à l’évolution du paysage des cybermenaces, et non pour la subir. Planifiez une démonstration dès aujourd’hui et découvrez comment 365 Total Protection comble les failles sur lesquelles les attaquants s’appuient.

FAQ

Parce que les outils d’IA évoluent plus vite que les mécanismes de gouvernance et de contrôle. Les collaborateurs expérimentent, les managers déploient de nouveaux cas d’usage, et les équipes de sécurité n’ont que rarement une vision complète, ce qui crée des angles morts propices aux fuites de données, aux attaques par injection de prompts ou à des comportements inattendus des modèles, bien avant qu’ils ne soient détectés. Dans un paysage des menaces en constante évolution, cet écart de gouvernance constitue l’un des risques systémiques majeurs mis en évidence par nos prévisions en cybersécurité.

Oui. L’IA agentique peut exécuter de manière autonome des tâches en plusieurs étapes : reconnaissance, exploitation, création de charges malveillantes, techniques d’évasion et même adaptation post-attaque. Cela abaisse la barrière à l’entrée pour les attaquants et augmente à la fois le volume et la sophistication des attaques.

Il ne s’agit plus uniquement de chiffrement. Le Ransomware 3.0 altère l’intégrité des données, en modifiant ou en corrompant des enregistrements afin de provoquer des dommages durables et d’éroder la confiance. La restauration est alors bien plus complexe, coûteuse et longue pour les organisations.

Parce que les kits d’Attacker-in-the-Middle contournent désormais les solutions MFA traditionnelles. Des outils comme Evilginx peuvent intercepter des jetons même lorsque le mot de passe et la demande MFA sont légitimes. Seules des solutions telles que les clés FIDO2, WHfB, CBA ou les passkeys permettent de bloquer totalement ces attaques.

Commencez par cartographier les usages du chiffrement, identifier les données devant rester confidentielles au-delà de cinq ans et déterminer quels systèmes nécessiteront une migration vers des algorithmes post-quantiques (PQC). Attendre le « Q-Day » serait trop tard : les attaquants collectent déjà des données chiffrées pour les déchiffrer ultérieurement.

– Déployer une MFA résistante au phishing

– Mettre en place une gouvernance et une visibilité renforcées sur l’IA

– Développer une culture de sécurité auprès des utilisateurs

– Renforcer la sécurité des environnements SaaS et des navigateurs

– Mettre en œuvre une gestion des correctifs basée sur le CTEM

– Adopter des workflows d’identité alignés sur le modèle Zero Trust

– Mettre en place des sauvegardes immuables pour garantir l’intégrité des données