L’intégration de vos outils de sécurité est essentielle pour une défense efficace

Le plus grand défi en matière de défense en cybersécurité n’est ni la technologie, ni l’évolution constante des menaces, ni le manque de budget, c’est la prolifération des outils, qui entraîne l’épuisement des équipes et des alertes manquées.

Dans cet article, nous examinerons les défis liés aux outils non intégrés, les bases des interfaces de programmation applicative (API), du Model Context Protocol (MCP) et du Security Orchestration Automation and Response (SOAR) pour intégrer différentes solutions. Nous expliquerons pourquoi la création de vos propres intégrations d’outils de sécurité peut être complexe et proposerons des alternatives avec les outils Hornetsecurity.

Les fondations de l’intégration des outils de sécurité

Il existe plusieurs approches pour résoudre le problème de la multiplication des outils de sécurité non intégrés. La première consiste à contourner totalement le problème en investissant dans une suite eXtended Detection and Response (XDR), qui inclut des modules pour la protection des emails / outils de collaboration, des endpoints, des applications cloud, des identités, etc., déjà préintégrés.

Pour de nombreuses petites et moyennes entreprises, il s’agit souvent de la meilleure approche. Toutefois, certaines spécificités métier peuvent rester non couvertes et nécessiter des outils supplémentaires. Une question subsiste également : obtenons-nous réellement les meilleurs outils ou simplement une suite d’outils de qualité moyenne assemblés ensemble ?

Explorer des options d’intégration alternatives

La deuxième option consiste à s’assurer que les outils achetés disposent de fonctionnalités d’intégration natives, facilitant ainsi leur interconnexion. La troisième approche consiste à prévoir un budget et des compétences dédiées pour développer et maintenir des intégrations personnalisées lorsque nécessaire.

Les bases traditionnelles de l’intégration reposent sur les API, qui permettent d’interroger un outil pour obtenir des informations et de modifier certaines données. Présentes depuis des décennies, elles jouent aujourd’hui un rôle central à l’ère du cloud. La création d’intégrations basées sur des API nécessite des compétences en développement et une maintenance continue, car les fonctionnalités évoluent.

L’émergence de nouvelles solutions d’intégration

Le MCP est une technologie récente. Il permet de proposer des fonctionnalités similaires aux API, mais via des requêtes en langage naturel. Il s’appuie sur des modèles de langage (LLM) pour comprendre l’intention des requêtes. Cela facilite l’interaction humaine et, surtout, permet à des systèmes d’IA agentique d’y accéder.

Les agents, le MCP et les protocoles Agent to Agent (A2A) en sont encore à leurs débuts, mais sont perçus comme une solution prometteuse pour intégrer plus facilement des services hétérogènes. Il convient néanmoins de rester vigilant, car des risques de sécurité encore inconnus peuvent exister dans les déploiements MCP.

Une technologie plus ancienne connaît un regain d’intérêt : le SOAR. Elle propose un « moteur d’intégration des outils de sécurité » tiers, permettant de connecter différents services, souvent avec peu ou pas de code. Ces solutions masquent la complexité des API sous-jacentes et les rendent accessibles aux non-développeurs.

Planifier une intégration efficace

Quelle que soit l’approche choisie, il est essentiel de définir un plan répondant à certaines questions clés :

- Quelle expérience utilisateur est attendue pour l’analyste SOC traitant les alertes ?

- De quelles informations a-t-il besoin pour déterminer si un incident est un True Positive (TP, activité malveillante avérée) ou un False Positive (FP, fausse alerte) ?

- Quels systèmes doivent être intégrés ?

- Proposent-ils des connecteurs prêts à l’emploi, des API ou des endpoints MCP ?

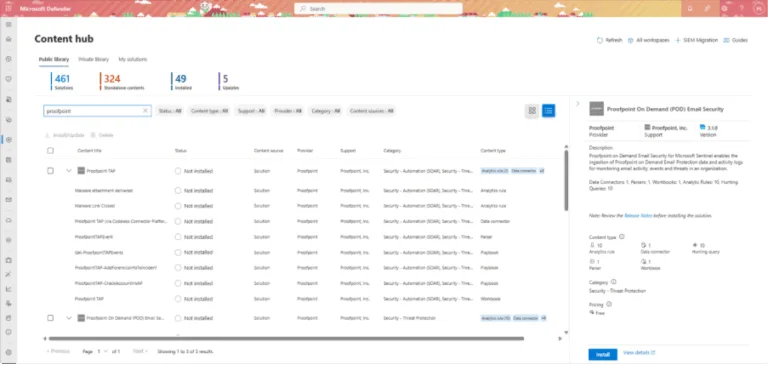

Dans de nombreuses entreprises, le point central d’intégration des outils de cybersécurité et des journaux provenant des systèmes de sécurité, sur site et dans le cloud, est un système Security Information and Events Management (SIEM). Ces solutions incluent souvent des centaines d’intégrations prêtes à l’emploi pour faciliter l’adoption rapide de nouvelles sources de données et outils.

Le cycle de vie d’une alerte

Jane est analyste SOC dans une entreprise financière de taille moyenne. Elle commence sa journée avec un café et analyse l’alerte en tête de file : un utilisateur final a cliqué sur un lien dans un email potentiellement de phishing.

Dans un Security Operations Center (SOC) fragmenté, elle passera plusieurs minutes à examiner l’email dans la solution de protection. Elle utilisera ensuite un autre outil pour analyser le lien et le site cible, souvent constitué de multiples redirections destinées à tromper les analyses automatisées.

Une fois sur la page cible, elle utilisera un troisième outil pour comprendre son objectif, malveillant ou non, puis un quatrième pour analyser la charge utile.

Elle devra également consulter différents flux de Threat Intelligence pour déterminer si l’email ou le lien est malveillant. En cas d’exfiltration de données depuis la boîte email ou les documents, elle pourra utiliser un outil DLP afin de vérifier si des données sensibles ont été compromises.

Le rôle de l’EDR dans l’analyse cybersécurité

Elle pourra également devoir analyser le poste de travail de l’utilisateur via une solution Endpoint Detection and Response (EDR), afin de vérifier une éventuelle compromission.

Si l’incident est confirmé comme un True Positive, elle devra désactiver le compte utilisateur, isoler l’endpoint et lancer les actions de remédiation : réinitialisation des identifiants et nettoyage du poste. Après une demi-heure ou plus, elle pourra passer à l’alerte suivante.

Dans une suite d’outils entièrement intégrée, l’expérience de Jane est très différente. Elle accède à une liste d’alertes priorisées et déjà triées, avec les incidents les plus critiques en tête.

En ouvrant une alerte, elle dispose immédiatement de toutes les informations : compte utilisateur, email, liens, analyse du site cible et données détaillées sur l’endpoint.

Idéalement, Jane peut mener toute son investigation depuis un seul outil, sans changer d’interface, ce qui accélère la résolution et réduit les changements de contexte.

Les raisons pour lesquelles de nombreuses entreprises se retrouvent dans la première situation sont variées, mais tiennent principalement à la recherche constante de nouveautés, à l’achat d’outils pour des besoins spécifiques, et au manque de données fiables pour orienter les décisions de déploiement.

Une intégration simple et rapide

Un autre SIEM populaire est Splunk. Hornetsecurity propose un add-on disponible sur Splunkbase, un catalogue de plus de 1000 applications compatibles avec Splunk.

Cet add-on permet d’intégrer les journaux email de 365 Total Protection dans Splunk, avec ingestion automatique des données, supervision en temps réel, création de tableaux de bord et génération d’alertes basées sur les données Hornetsecurity.

L’installation est simple : téléchargez l’add-on, installez-le dans Splunk Enterprise, créez une clé API dans le Control Panel Hornetsecurity, puis configurez l’intégration.

Si vous avez choisi de protéger les boîtes email de votre organisation avec 365 Total Protection et utilisez Splunk comme SIEM, cet add-on vous permettra d’offrir une solution plus intégrée et complète à vos analystes SOC.

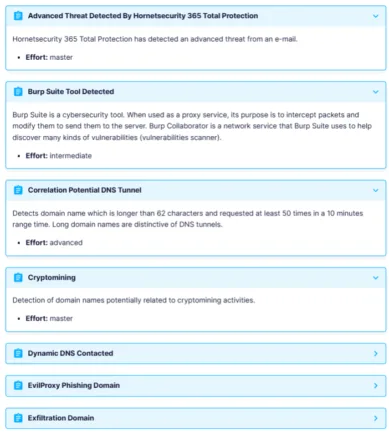

Si vous utilisez Sekoia Defend (XDR), vous pouvez également utiliser notre add-on pour créer un flux d’ingestion des journaux et événements issus de 365 Total Protection. Vous pourrez ensuite exploiter les règles intégrées pour générer des alertes, créer des règles de détection personnalisées et analyser les données.

Protégez votre boîte email avec Hornetsecurity 365 Total Protection !

Protégez vos emails contre le spam et les menaces malveillantes grâce à notre solution de sécurité robuste. Bénéficiez d’une protection en temps réel et d’une détection avancée des menaces pour sécuriser votre boîte de réception.

Grâce à notre intégration, vous pouvez facilement ajouter les logs email de 365 Total Protection dans Splunk pour une ingestion automatisée. Profitez d’une supervision en temps réel et créez facilement des tableaux de bord et alertes personnalisés pour anticiper les menaces.

Ne laissez pas la sécurité de vos emails au hasard. Commencez dès aujourd’hui avec 365 Total Protection !

Conclusion

La meilleure façon d’instaurer une culture efficace de cybersécurité dans une entreprise consiste à aligner les personnes, les processus et la technologie.

Cela ne passe pas par l’achat d’outils isolés pour chaque risque, mais par l’intégration des solutions existantes afin de fournir aux analystes les informations nécessaires sans effort supplémentaire.

Si vous utilisez Splunk ou Sekoia, l’intégration avec 365 Total Protection est simple et rapide.

Bonne chasse !

FAQ

L’intégration des outils de sécurité permet de réduire l’épuisement des équipes et de limiter les alertes manquées, en offrant un flux de travail plus fluide aux analystes. Elle améliore également la visibilité globale et accélère les temps de réponse aux incidents.

Hornetsecurity propose une intégration fluide avec des plateformes SIEM populaires comme Splunk et Sekoia. Nos add-ons permettent l’ingestion automatisée des données, la supervision en temps réel et la génération simplifiée d’alertes.

Pour intégrer Hornetsecurity avec des systèmes comme Splunk ou Sekoia, il suffit d’installer les add-ons correspondants, de créer une clé API dans le Control Panel Hornetsecurity, puis de configurer l’intégration. Ce processus garantit un flux de données efficace et une visibilité complète sur vos opérations de sécurité.