Le piratage de SharePoint – Leçons tirées de plus de 400 serveurs compromis

Vous avez peut-être vu dans l’actualité que ces dernières semaines, de nombreuses entreprises ont vu leurs serveurs SharePoint compromis.

Dans cet article, nous allons expliquer ce qu’il s’est passé avec cette vulnérabilité SharePoint, qui étaient les attaquants et pourquoi, les implications géopolitiques, la révélation d’une autre vulnérabilité dans le produit frère de SharePoint, Exchange Server, ainsi que ce que vous pouvez faire pour protéger votre entreprise contre des vulnérabilités similaires à l’avenir.

Le début d’une vulnérabilité SharePoint

Différence entre SharePoint Server et SharePoint Online

Petit rappel : Microsoft fournit SharePoint Online dans le cadre d’Office / Microsoft 365. C’est un service entièrement géré qui n’est pas affecté par cette vulnérabilité.

En revanche, il existe SharePoint Server 2016 et 2019, ainsi que la plus récente édition par abonnement de SharePoint Server. Ces versions sont déployées par les entreprises sur leurs propres serveurs, dans leurs propres datacenters, et leur protection (mises à jour, correctifs) repose donc sur l’entreprise elle-même.

L’histoire commence lors de la compétition d’éthique du hacking Pwn2Own (principe : si vous piratez un objet, vous repartez avec – certains repartent avec des ordinateurs portables ou même des voitures) en mai 2025.

Un chercheur de Viettel a remporté 100 000 $ en révélant la faille ToolShell dans SharePoint Server.

Microsoft a publié des correctifs pour les versions affectées, mais ils n’étaient pas complets. Résultat : l’exploitation a commencé en juin, d’abord à petite échelle. À ce stade, les compromissions semblaient surtout utilisées pour obtenir un point d’accès, puis progresser latéralement dans l’entreprise afin de compromettre d’autres systèmes.

Problème : une fois compromis, les attaquants peuvent utiliser une clé machine ASP.NET de SharePoint Server pour maintenir l’accès, même si le correctif est appliqué par la suite (détails ici).

Concrètement, CVE-2025-53770 corrige la vulnérabilité déjà révélée sous CVE-2025-49704, et CVE-2025-53771 corrige CVE-2025-49706.

L’accélération de la menace

Vous vous souvenez peut-être de la compromission massive de Microsoft Exchange Server en 2021, attribuée à plusieurs acteurs chinois. Le scénario était similaire : d’abord des compromissions furtives pour du vol de propriété intellectuelle ou de l’espionnage, puis, une fois la vulnérabilité connue et les correctifs disponibles, une véritable frénésie de piratage pour exploiter un maximum de serveurs vulnérables (plus de 250 000 serveurs touchés).

Déjà-vu : SharePoint exploité par des acteurs chinois

La forte réponse diplomatique occidentale en 2021 n’a manifestement pas suffi : la nouvelle vulnérabilité SharePoint est exploitée par au moins trois groupes chinois :

- Linen Typhoon (vol de propriété intellectuelle)

- Violet Typhoon (espionnage)

- Storm-2603, qui déploie le ransomware Warlock via Group Policy dans Active Directory.

MAPP et exploitation précoce

Comme pour Exchange en 2021, il existe des indices selon lesquels le programme MAPP (Microsoft Active Protections Program) a pu donner un accès anticipé à des attaquants chinois.

MAPP fournit aux éditeurs de cybersécurité des informations en avance de quelques jours sur les vulnérabilités et correctifs à venir, afin qu’ils protègent leurs clients. Mais si ces informations ont fuité avant publication et permis de développer des exploits, l’inclusion d’entreprises chinoises dans le programme pose question.

Microsoft enquête pour déterminer si la vulnérabilité SharePoint actuelle a été exploitée avant la publication officielle des correctifs.

Facteur de risque : code maintenu en Chine

ProPublica a aussi révélé que le code de SharePoint Server est maintenu par des ingénieurs en Chine. Ce n’est pas une preuve d’intention malveillante, mais cela doit être pris en compte dans l’évaluation des risques liés à son usage.

Victimes de haut niveau

Parmi les victimes de cette vulnérabilité :

- le Department of Homeland Security (DHS),

- les National Institutes of Health (NIH),

- la National Nuclear Security Administration (NNSA) aux États-Unis,

- ainsi que de nombreuses autres agences fédérales et entreprises dans le monde entier.

Prêts pour le round 2 ?

Alors que la crise SharePoint se calme à peine, une nouvelle vulnérabilité critique dans Exchange Server en configuration hybride a été révélée.

Black Hat 2025 : une faille critique dévoilée

Lors de la conférence Black Hat 2025, le chercheur Dirk-Jan Mollema a démontré comment une compromission d’un Exchange Server on-premises permettait de compromettre un tenant Microsoft 365.

CVE-2025-53786 : un correctif ignoré

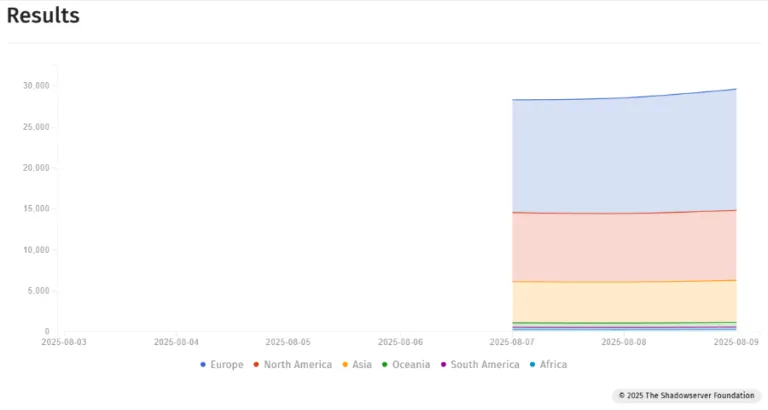

Cette vulnérabilité (CVE-2025-53786) avait été signalée et corrigée en avril 2025. Mais de nombreuses entreprises n’avaient pas appliqué le correctif : environ 28 000 serveurs restaient vulnérables (source : Shadowserver Foundation).

La CISA (agence américaine de cybersécurité) a émis une directive d’urgence, imposant le correctif avant le 11 août 2025.

Microsoft a publié des étapes techniques détaillées (voir documentation). Le problème réside dans des service principals avec des permissions trop larges, qu’il faut remplacer par une Exchange hybrid app dédiée. Ces anciens service principals cesseront de fonctionner en octobre 2025, impactant certaines fonctionnalités (comme le partage de calendriers).

[Article similaire]: Les hackers utilisent Copilot pour voler vos mots de passe

Que doivent faire les entreprises ?

- Si vous utilisez SharePoint Server hybride, appliquez immédiatement les correctifs Microsoft, considérez vos serveurs comme compromis s’ils étaient exposés à Internet, et lancez des investigations.

- Faites de même pour vos Exchange Servers hybrides.

- Si vous ne disposez pas des compétences internes, faites appel à des experts.

- Organisez un comité stratégique pour décider si vous devez continuer à maintenir des serveurs on-premises, ou migrer vers le Cloud.

- Ni SharePoint Online ni Exchange Online n’ont été affectés. Microsoft concentre ses efforts sur ses services SaaS Cloud depuis plus de 10 ans, et dispose d’équipes entières de cybersécurité pour les protéger.

- Réévaluez si vos systèmes on-premises doivent être accessibles depuis Internet.

- Considérez des solutions SASE Cloud ou des reverse proxy basés sur l’authentification SSO pour sécuriser l’accès.

- Revoyez vos cycles de patching : les exploits apparaissent désormais en quelques jours, voire heures après la divulgation publique d’une faille. Tout système critique exposé à Internet doit être corrigé rapidement.

Hornetsecurity – 365 Permission Manager

Pour renforcer votre sécurité, Hornetsecurity propose 365 Permission Manager, qui offre :

- Surveillance automatisée de la conformité (SharePoint, Teams, OneDrive)

- Contrôle des accès aux données

- Audits continus des permissions

- Alertes en temps réel

- Gestion simplifiée via un tableau de bord

Conclusion

Les risques cyber ne sont plus réservés aux « geeks du sous-sol ». Les conseils d’administration et dirigeants doivent comprendre que la cybersécurité est un enjeu stratégique.

Avec la dépendance massive des entreprises aux systèmes IT, et l’implication directe des États-nations (Chine, Russie, Iran, Corée du Nord) dans ces attaques, toutes les organisations sont des cibles potentielles.

Il est donc essentiel que les experts sécurité communiquent ces risques de manière claire aux décideurs, afin d’adopter les bonnes stratégies de protection.

foire aux questions

Elle a commencé au concours Pwn2Own en mai 2025, lorsqu’un chercheur a découvert la faille ToolShell.

Parmi les victimes : DHS, NIH, NNSA aux États-Unis, ainsi que de nombreuses entreprises dans le monde.

Corrigez immédiatement vos serveurs SharePoint, considérez-les compromis, et lancez des investigations avec l’aide d’experts si nécessaire.