Hacia dónde se dirigen las ciberamenazas y por qué las empresas deben actuar ya

En 2026, ya no basta con decir que el panorama de amenazas está empeorando; está adoptando nuevas formas. Las investigaciones más recientes de nuestro Security Lab demuestran que incluso nuestras predicciones anteriores se quedaron cortas: el riesgo está creciendo más rápido de lo que las defensas logran adaptarse.

La IA ha dejado de ser una promesa de futuro para convertirse en un multiplicador real del poder ofensivo de los atacantes. Les permite automatizar tareas que antes requerían tiempo, conocimientos técnicos y, a menudo, algo de suerte. Mientras muchas empresas aún exploran cómo usar la IA de forma segura, los ciberdelincuentes ya la han convertido en una industria, escalando sus operaciones con una eficiencia sin precedentes.

En este artículo, analizamos las predicciones de ciberseguridad para 2026 del Security Lab y las traducimos en acciones prácticas. Explicamos cómo el mal uso de la IA, el Ransomware 3.0, los fallos en los controles de identidad, la exposición en entornos SaaS y navegadores, e incluso los riesgos emergentes asociados a la computación cuántica redefinen el panorama de amenazas.

Y, lo más importante, conectamos cada predicción con medidas que puedes aplicar ya mismo, para que tus defensas avancen al ritmo de la evolución de amenazas y no se queden un año por detrás.

Las predicciones del Security Lab para 2026

Adopción descontrolada de herramientas de IA

La gobernanza se está quedando atrás

A medida que las herramientas de IA siguen evolucionando, su adopción en las empresas se acelera, muchas veces más rápido de lo que los equipos de gobernanza o seguridad pueden adaptarse. Esta expansión viene tanto de iniciativas promovidas por la dirección como de experimentos informales de los propios empleados, con nuevas soluciones de IA implementándose cada día en algunas empresas. El ritmo de innovación ha superado la capacidad de los equipos legales, de IT y de seguridad para evaluar cada uso de IA, lo que está generando importantes lagunas de visibilidad.

La superficie de ataque sigue creciendo

Este crecimiento sin control amplía la superficie de ataque de la empresa. Muchas herramientas de IA, especialmente las que usan modelos de lenguaje de gran escala (LLMs), no separan claramente el código de los datos, a diferencia de las aplicaciones tradicionales. Esto introduce nuevos vectores de ataque, como inyecciones de prompt, fugas de datos y divulgación involuntaria de información sensible.

Persisten indicios de exposición residual

El auge de la IA agente agrava aún más el riesgo, ya que estas herramientas pueden actuar de forma autónoma, sin supervisión ni procesos de aprobación definidos. Las vulnerabilidades recientes, como Echoleak en M365 Copilot (Aim Labs), ilustran bien la gravedad de los riesgos. A diferencia de errores clásicos como los desbordamientos de búfer o las inyecciones de código, los ataques contra LLM no tienen soluciones claras ni directas. Incluso aplicando las mejores prácticas recogidas en la guía OWASP LLM01:2025 sobre inyecciones de prompt, las empresas siguen expuestas por la naturaleza impredecible del comportamiento de estos modelos. Los informes como «Detecting and Countering Misuse of AI» (Anthropic, agosto de 2025) confirman que incluso los modelos más avanzados pueden manipularse y usarse mal.

Armas basadas en IA Agente (Agentic AI)

La IA agéntica eleva el nivel de la amenaza

No es sorprendente que los sistemas de IA agente (modelos autónomos que ejecutan tareas en varios pasos) ya estén siendo usados como armas. La frontera entre automatización y orquestación se ha desdibujado. Ahora, los atacantes pueden escribir scripts, adaptarlos en tiempo real y lanzar campañas complejas con muy pocos conocimientos técnicos. Esto reduce drásticamente la barrera de entrada. Tales modelos son capaces de apoyar todas las fases del ataque, desde el reconocimiento hasta el impacto final, siguiendo el marco MITRE ATT&CK de principio a fin.

Empiezan a surgir casos de uso delictivos

Y no hay que buscar mucho para encontrar ejemplos reales de su uso por parte de actores maliciosos. Ya se están utilizando para generar de forma automática cebos de phishing, superar sistemas CAPTCHA y suplantar identidades con deepfakes de voz y vídeo. Estos casos confirman lo que muchos ya temían, la IA está haciendo el cibercrimen más accesible y más rápido.

Las medidas de protección se están quedando atrás

A pesar de las muchas medidas de seguridad que los principales proveedores han prometido, el mal uso continúa. El informe de amenazas de Anthropic (agosto de 2025) reconoce que los modelos siguen usándose para tareas como reconocimiento y creación de cargas maliciosas, lo que indica que los sistemas de IA agente seguirán superando las defensas actuales. Con los LLM capaces de generar ataques completos por sí solos, la barrera para realizar explotaciones avanzadas casi ha desaparecido.

Ransomware 3.0: impulsado por LLM y centrado en la integridad de los datos

Automatización y corrupción de datos

Como se ha analizado anteriormente en nuestra encuesta sobre ransomware en 2025, estas operaciones están entrando en una nueva fase, marcada por la automatización, la autonomía y la manipulación de datos. En 2026, se espera la aparición de campañas orquestadas por modelos de lenguaje de gran escala (LLM), capaces de coordinar el reconocimiento, la creación de cargas maliciosas y la evasión adaptativa. Al mismo tiempo, los atacantes están cambiando su estrategia, ya no solo cifran o roban datos, sino que también alteran su integridad, modificando o corrompiendo registros de forma sutil, con el objetivo de generar dudas sobre la fiabilidad de la información.

Comprometer la confianza en lugar del acceso

Históricamente, el ransomware ha evolucionado en respuesta a las mejoras defensivas: Ransomware 1.0 (ataques centrados solo en el cifrado) y Ransomware 2.0 (doble extorsión, con cifrado y exfiltración de datos). Con el uso generalizado de copias de seguridad inmutables y ciberseguros, los ataques basados únicamente en el cifrado están perdiendo cada vez más eficacia. El siguiente paso lógico para los ciberdelincuentes es empezar a atacar la confianza, no solo el acceso. El hecho de manipular datos en sistemas financieros, historiales médicos o controles industriales puede causar caos duradero, consecuencias legales y daños reputacionales.

La prueba de concepto sigue avanzando

Las investigaciones académicas ya han demostrado que la IA puede orquestar campañas completas de ransomware. Un estudio de 2025 de la NYU Tandon School of Engineering mostró que los LLM pueden llevar a cabo toda la cadena de ataque (reconocimiento, exfiltración, cifrado y adaptación) sin intervención humana. Añadir la corrupción de datos a este proceso es un paso lógico… y muy peligroso.

Attacker-in-the-Middle hará que la MFA resistente al phishing sea obligatoria

Cómo funcionan los ataques AiTM

El uso de autenticación multifactor (MFA) ha aumentado en los últimos años, pero los atacantes también han evolucionado. Ahora usan kits de phishing, como el Evilginx, para crear páginas falsas de inicio de sesión que imitan a servicios como Microsoft, Google u Okta. Engañan a los usuarios con correos o mensajes en Teams, llevándolos a esas webs falsas. Cuando el usuario introduce sus credenciales y su código MFA, la página falsa los reenvía al sitio real, mientras el atacante captura el token de acceso. Con ese token, el atacante puede entrar en todos los servicios a los que tiene acceso el usuario. Este tipo de ataque se conoce como Attacker-in-the-Middle (AiTM).

Por qué es clave una MFA resistente

Hoy, gestionar peticiones de MFA es una función básica en estos kits de phishing. La única defensa eficaz es usar MFA resistente al phishing, como llaves de seguridad FIDO2, Windows Hello for Business, autenticación basada en certificados (CBA) y Passkeys. Estas tecnologías están ligadas al dominio legítimo de inicio de sesión y no funcionarán en páginas falsas, da igual si al usuario le han engañado. Pero no basta con desplegarlas, debes forzar su uso como el único método de acceso. Si no, muchos kits de phishing aprovecharán la opción de retroceder a métodos MFA más débiles.

La adopción de Passkeys se ralentizará debido a experiencias de usuario confusas

Coste y ritmo de adopción

Las llaves físicas FIDO son una excelente opción para una autenticación multifactor (MFA) resistente al phishing, pero tienen un coste adicional por usuario, lo que requiere presupuesto. Como alternativa, las passkeys, que usan el chip de seguridad de los smartphones modernos, han ganado terreno. Se esperaba que su adopción creciera con rapidez este año, y así ha sido, pero no al ritmo previsto. ¿El principal motivo? Una experiencia de usuario inconsistente.

Una experiencia de usuario fragmentada

Su funcionamiento varía dependiendo de si se usa un iPhone, un Android o un portátil con Windows o MacOS. Además, existen dos tipos de passkeys: las sincronizables, que se almacenan en cuentas personales de Apple o Google y permiten usarse en varios dispositivos, y las no sincronizables, que no se pueden transferir y son las más usadas en empresas, para evitar que las credenciales corporativas se guarden en cuentas personales.

Los retos del bloqueo por dispositivo

Estas últimas están ligadas al teléfono donde se crean y, en entornos como Microsoft 365, solo son compatibles con la app Microsoft Authenticator. A esto se suma una experiencia de inicio de sesión poco intuitiva, el usuario inicia sesión en el portátil, escanea un código QR con el móvil y finaliza el proceso en el teléfono.

Las passkeys son el futuro del MFA resistente al phishing, pero los grandes del sector deben homogeneizar la experiencia para usuarios individuales y corporativos.

Los procesos de verificación y restablecimiento de identidad seguirán comprometiendo a las empresas

Varias de las brechas más graves de los últimos tiempos han ocurrido porque al personal de soporte técnico, a menudo externo, se le ha engañado para restablecer cuentas de administrador.

Recuerda, la seguridad de tu autenticación no depende de la tecnología cuando todo va bien, sino de lo difícil que sea saltarse tus procesos de alta y recuperación de cuentas.

Pregúntate cómo verificas que un nuevo empleado es quien dice ser (y no un infiltrado norcoreano), sobre todo en entornos de trabajo remoto, qué pasos sigues para recuperar una cuenta cuando el usuario ha perdido el móvil, la llave FIDO, la contraseña y el portátil ha fallado.

¿Tienes procesos más estrictos para cuentas con altos privilegios, como validaciones presenciales?

La identidad es el nuevo firewall. Por eso, hay que abordar estos riesgos desde una perspectiva integral, cubriendo todo el ciclo de vida del usuario, desde su incorporación hasta su salida.

Las aplicaciones SaaS son la nueva superficie de ataque

Algunos de los ataques más importantes de los últimos años han evitado por completo la cadena clásica: comprometer un usuario, moverse lateralmente y escalar privilegios. Con el uso de servicios SaaS, han surgido ataques que van directamente a los datos e identidades en la nube.

Las soluciones de seguridad tradicionales, como los EDR, no detectan este tipo de ataques porque ocurren dentro del navegador, no implican archivos maliciosos y no generan actividad detectable en el endpoint.

De hecho, gran parte del trabajo moderno se realiza directamente en el navegador, que para un EDR es invisible. Por eso, se recomienda el uso de navegadores corporativos o software especializado para proteger el navegador. La prueba de su importancia es que MITRE ha desarrollado una matriz ATT&CK específica para ataques en entornos SaaS.

Las extensiones de navegador comprometerán a más empresas el próximo año

Los navegadores modernos son herramientas muy complejas, casi como sistemas operativos, y cuentan con múltiples mecanismos de seguridad que nos protegen, tanto en el ámbito personal como profesional. Sin embargo, la mayoría usamos extensiones de navegador para mejorar la productividad o por comodidad, sin pensar en los riesgos ocultos. Algunas contienen vulnerabilidades que debilitan la seguridad del navegador, y otras son directamente maliciosas.

Esto sucede, por ejemplo, cuando una extensión tiene un nombre casi idéntico al de otra popular y fiable, o cuando los ciberdelincuentes compran una extensión legítima y luego la transforman en una herramienta maliciosa.

Por eso, asegúrate de que tu empresa puede monitorizar qué extensiones están instaladas en los navegadores de los empleados, que existen mecanismos sencillos para bloquear extensiones peligrosas (por ejemplo, usando Intune o GPOs de Active Directory) y que los usuarios están formados sobre estos riesgos.

Predicciones sobre la computación cuántica

Qué es el Q-Day

Mientras que la mayoría de las amenazas analizadas en este informe son actuales, la llegada de un ordenador cuántico criptográficamente relevante (CRQC) todavía está a unos años vista. Ese momento (Q-Day) llegará cuando estos ordenadores cuánticos tengan capacidad (es decir, un número adecuado de qubits, que serían el equivalente cuántico de los bits) y un coste lo bastante bajo como para poder ejecutar el algoritmo de Shor, capaz de romper sistemas de cifrado asimétrico como RSA y Diffie-Hellman. El algoritmo de Grover, que reduce a la mitad la seguridad de la criptografía simétrica. Por ejemplo, AES-128 se volvería tan vulnerable como si fuera AES-64.

Tendencias de inversión en el sector

Muchas empresas tecnológicas (incluidas Google, IBM y Microsoft) están invirtiendo millones en aplicar distintos enfoques para desarrollar ordenadores cuánticos, tratando de descubrir cuál es la tecnología permitirá tener qubits estables en la cantidad que se necesita.

El principal problema es el ruido, aunque se logren muchos qubits, si la mayoría se usan para la corrección de errores, el número real de qubits útiles para cálculos se reduce drásticamente. Los ordenadores cuánticos no van a sustituir a los actuales, sino que más bien se usarán para hacer cálculos muy específicos, como, por ejemplo, romper los algoritmos de cifrado actuales.

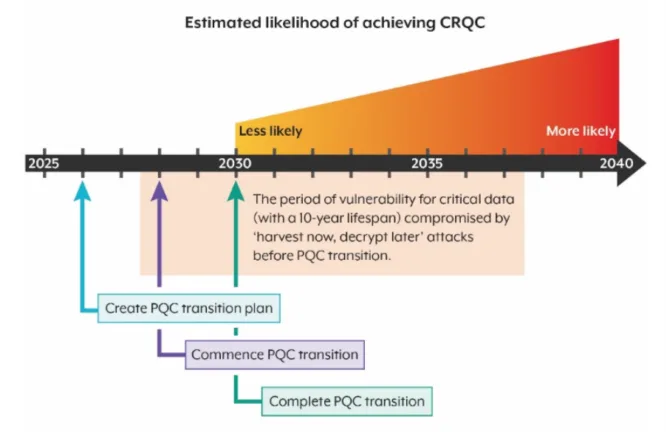

Por qué hay que empezar a planificar ya

Aunque los CRCQ (ordenadores cuánticos criptográficamente relevantes) podrían tardar entre 5 y 15 años en llegar, no puedes quedarte esperando a que ocurra. Tu empresa debe prepararse ya. Si gestionas datos personales identificables (PII) e información médica (PHI) y tienes previsto conservarlos (o estás obligado por ley) más de cinco años, necesitas comenzar a usar algoritmos resistentes a la computación cuántica para cifrar esos datos cuanto antes.

Recopilar ahora, descifrar después

Esto es porque algunas agencias ya aplican la estrategia «Harvest Now, Decrypt Later (HDNL)», recopilan datos, aunque no puedan descifrarlos, con la intención de hacerlo en el futuro, cuando haya ordenadores cuánticos capaces de romper el cifrado actual. Además, esta transición será un proyecto de gran envergadura, tendrás que identificar los sistemas, dispositivos y partes de tu red que usen cifrado, qué algoritmos emplean y qué tipo de datos protegen o transmiten. A veces, añadir cifrado resistente a la computación cuántica será fácil, pero otras veces habrá que cambiar sistemas enteros o rediseñar procesos desde cero.

Algoritmos cuánticos estandarizados

El NIST ha estandarizado tres algoritmos resistentes a la computación cuántica:

- FIPS 203 define un esquema criptográfico llamado Mecanismo de Encapsulación de Claves basado en Redes Modulares (ML-KEM), basado en la propuesta CRYSTALS-KYBER.

- FIPS 204 especifica el Algoritmo de Firma Digital basado en Redes Modulares (ML-DSA), derivado de CRYSTAL-Dilithium.

- FIPS 205 establece el Algoritmo de Firma Digital sin Estado basado en Hashes (SLH-DSA), basado en la propuesta SPHINCS+.

Estos algoritmos están pensados para usarse con TLS 1.3, así que lo primero es asegurarte de tener esta versión activa en todos los puntos posibles de tu entorno.

Compatibilidad con sistemas operativos

Las versiones preliminares de Windows 11 y Windows Server ya incluyen versiones actualizadas de SymCrypt, la misma biblioteca criptográfica que usa Microsoft en Azure y Microsoft 365. Los algoritmos ML-KEM y ML-DSA ya están disponibles tanto en Windows como en Linux a través de SymCrypt. También puedes usar SymCrypt-OpenSSL, que ofrece compatibilidad con estos algoritmos en OpenSSL. Apple también ha empezado a incorporar PQC en CryptoKit para desarrolladores. Además, iMessage en iOS y TLS 1.3 en iOS 26 ya integran soporte para PQC.

Si desarrollas tus propias apps, aplica agilidad criptográfica, es decir, que puedas cambiar los algoritmos o conjuntos de cifrado conforme se publiquen nuevas versiones.

Riesgos para las empresas en 2026

Personas, procesos y tecnología

La ciberseguridad es un problema técnico y también un problema de personas y procesos. Como ocurre a menudo, cuando uno está centrado en tecnologías punteras, como la IA generativa, el aprendizaje automático o la IA autónoma, tiende a ver todas las soluciones desde un punto de vista técnico. El clásico «si solo tienes un martillo, todo te parece un clavo». Pero las brechas rara vez se deben solo a fallos tecnológicos. Lo más habitual es una combinación de errores humanos, fallos en los procesos y vulnerabilidades técnicas. El modelo del queso suizo es una forma de entenderlo:

En otras palabras, si integras la ciberresiliencia en tu empresa con capas de protección y buenos procesos, tendrás muchas más posibilidades de evitar una brecha grave.

Todas las empresas son un objetivo

No importa el tamaño de tu empresa, vas a ser objetivo de ciberataques en 2026. Nuestros datos lo confirman, ser una pyme, organización sin ánimo de lucro, o pensar que «no tengo nada que interese» no es una defensa frente a los ciberdelincuentes. Si trabajas con datos sensibles y tienes recursos económicos, eres un objetivo. Crea un programa de ciberresiliencia basado en los principios de Zero Trust:

- Asume que habrá una brecha: construyes defensas sólidas y en capas, pero tarde o temprano, alguna fallará. En algún momento, todo puede alinearse y ocurrirá una brecha. ¿Tienes sistemas para detectarla rápidamente? ¿Tienes redes segmentadas e identidades con los permisos mínimos necesarios? ¿Tienes equipos y procesos listos para responder a las alertas y expulsar al atacante antes de que cause daños?

- Mínimo privilegio: es quizá lo más difícil de aplicar. Cada persona debe tener solo los permisos que necesita para su trabajo. Y es clave revisar esos permisos periódicamente para evitar que se acumulen con el tiempo.

- Verifica cada conexión: instala un motor de políticas de acceso que revise cada inicio de sesión y acceso a archivos, apps y recursos. El acceso no debe darse por defecto, solo si se cumplen las condiciones de seguridad necesarias.

Primero, una buena higiene de seguridad

Antes de invertir en herramientas avanzadas, asegúrate de aplicar bien los principios básicos de seguridad:

- Activa MFA para todos. Con el aumento de los kits Attacker-in-the-Middle (AiTM) que pueden burlar la MFA tradicional, es necesario dar un paso más. Usa MFA resistente al phishing: llaves de seguridad (OAuth), Windows Hello for Business, autenticación con certificados o Passkeys. Estas soluciones impiden iniciar sesión en sitios falsos aunque el usuario haya sido engañado.

- Instala una solución robusta de protección de endpoints en los dispositivos. Integra esa protección con identidades, apps en la nube y soluciones de seguridad del correo para lograr una detección y respuesta extendida (XDR).

- Forma a tus usuarios para detectar intentos de phishing, ya sea por email, Teams, Zoom o WhatsApp. Pero, más allá de la formación técnica, lo importante es fomentar una cultura de seguridad. Pensar que la ciberseguridad es solo responsabilidad del departamento de IT es como decir que «la prevención de accidentes solo le corresponde al personal de salud laboral». No, todos deben hablar si ven algo peligroso, da igual si es subirse a una silla inestable para cambiar una bombilla o estar a punto de hacer clic en un enlace sospechoso.

- Aplica parches a tu software, pero hazlo de forma inteligente, pero a menos que quieras duplicar el tamaño de tu departamento de IT, aplicar parches sin estrategia no es viable. Sigue los principios de la Gestión Continua de la Exposición a Amenazas (CTEM) y prioriza la protección de los sistemas más críticos para el negocio y que tengan vulnerabilidades explotables, en lugar de intentar parchearlo todo a la vez, que es una tarea casi imposible de abarcar.

- Revisa tu cadena de suministro. En los últimos meses, se han producido varias brechas importantes a través de proveedores de soporte técnico subcontratados que fueron víctimas de ingeniería social (que atacaron a las personas, no a los sistemas). Comprende bien todos tus procesos externalizados, puedes delegar una función, pero no delegues el riesgo. Analiza tu cadena de suministro y fortalécela para cuando algo falle, bien por un ciberataque o bien otra causa.

Una empresa ciberresiliente

La ciberseguridad no es solo una cuestión de tecnología, sino de personas y procesos. Por eso, la solución no es más tecnología, sino cambiar la cultura de tu empresa.

Lecciones del sector de la aviación

Podemos aprender mucho de la industria de la aviación, cada incidente se investiga a fondo, no para buscar culpables, sino para identificar todos los factores (humanos, de proceso y técnicos) que lo provocaron. Luego, se aplican esas lecciones para mejorar la formación, ajustar los procesos y adaptar las tecnologías. Así no pasa otra vez.

Fomentar una cultura de seguridad

Todo empieza con fomentar una cultura de seguridad en la que cualquier persona se sienta cómoda avisando cuando detecte algo incorrecto. Esto solo es posible si no se culpa a los individuos tras un error, el objetivo es mejorar los procesos para reducir los fallos humanos.

Significa que la ciberseguridad es responsabilidad de todos, no solo del departamento de IT o de seguridad. Hay distintas áreas del negocio que toman decisiones tecnológicas, las cuales generan riesgos, y esos riesgos deben gestionarse a nivel global, no de forma aislada. También es clave mejorar cómo comunicamos la ciberseguridad dentro de la empresa, debemos traducir el lenguaje técnico a riesgos reales para el negocio, que todos puedan entender y asumir.

Al reforzar toda tu empresa, mantente al día con la evolución de las amenazas. Los atacantes no paran de innovar para encontrar puntos débiles y explotarlos.

Adopción del equipo de seguridad: una estrategia de seguridad integral

Ya lo hemos dicho antes, pero vale la pena insistir, empieza por lo básico. Las tecnologías y prácticas esenciales de ciberseguridad protegerán mejor a tu empresa que cualquier solución puntual de moda. Lo ideal es contar con varias capas de protección (como en el modelo del queso suizo):

- Detección avanzada de spam y malware, con tecnologías ATP que analicen el comportamiento y ayuden a frenar el flujo constante de amenazas por correo

- Formación en concienciación en seguridad para usuarios finales, para que aprendan a detectar ataques de ingeniería social y spear phishing

- Copias de seguridad y capacidades de recuperación, tanto para datos locales como en la nube (por ejemplo, Microsoft 365), que permitan restaurar la información

- Herramientas de cumplimiento normativo y gobernanza, para evitar filtraciones accidentales y cumplir con los requisitos legales y regulatorios

- Aplicación del principio de mínimo privilegio y control de compartición en datos sensibles almacenados en SharePoint y OneDrive for Business

- Asistentes de ciberseguridad basados en AI, que protejan el correo electrónico y Microsoft Teams, ayudando a que cada usuario trabaje con más seguridad

Más información

La ciberseguridad es solo uno de los muchos desafíos a los que se enfrentan las empresas hoy en día, pero no darle la prioridad que merece puede tener consecuencias muy graves (si no, que se lo pregunten a Jaguar Land Rover).

Igual que muchas compañías confían en equipos externos para otras áreas de su negocio, aprovecha la experiencia y el conocimiento desarrollados en Hornetsecurity desde 2007. Trabaja con nosotros para mantener tu empresa protegida.

Ve un paso por delante a las amenazas con 365 Total Protection

Los ataques basados en IA, la automatización autónoma y la suplantación de identidad no son excepciones: están convirtiéndose en la nueva norma. 365 Total Protection de Hornetsecurity dota a tu entorno de Microsoft 365 de una defensa en capas que abarca desde protección avanzada contra amenazas hasta validación de destinatarios con IA, cumplimiento normativo, gobernanza de datos y copias de seguridad automatizadas.

Protege a tu equipo, los datos y los sistemas en la nube con una solución que hace frente a las amenazas de hoy y se anticipa a las de mañana. Solicita tu demo personalizada.

Conclusión: cuanto antes te prepares, menor será el impacto

Los ataques impulsados por IA, la automatización autónoma y el compromiso de identidades son parte del día a día en las ciberamenazas. 365 Total Protection de Hornetsecurity ofrece una protección integral para tu entorno de Microsoft 365. Combinamos defensa avanzada ante amenazas, validación inteligente de destinatarios, controles de cumplimiento, gobernanza de datos y respaldo automatizado.

Protege a tu personal, los activos digitales y la infraestructura en la nube con una solución única, preparada no solo para responder, sino para adelantarse a la evolución constante de las amenazas. Pide una demo y descubre cómo 365 Total Protection cubre las brechas que los atacantes suelen aprovechar.

Preguntas frecuentes

¿Por qué la adopción descontrolada de IA supone un riesgo tan grande en un panorama de amenazas en evolución?

Porque el desarrollo de herramientas de IA avanza más rápido que la implementación de controles y marcos de gobernanza. Los empleados experimentan, los responsables adoptan nuevos casos de uso y, mientras tanto, los equipos de seguridad rara vez tienen una visibilidad completa. Esto genera puntos ciegos donde pueden producirse fugas de datos, inyecciones de prompts o comportamientos inesperados de los modelos mucho antes de que alguien lo detecte. En un panorama de amenazas cambiante, esta falta de gobernanza es de los riesgos sistémicos más preocupantes que señalan nuestras predicciones de ciberseguridad.

¿Cómo de peligrosa es la IA autónoma para la ciberseguridad?

Mucho. La IA autónoma es capaz de ejecutar por sí sola cadenas completas de acciones: reconocimiento, explotación, generación de cargas maliciosas, evasión y adaptación postataque. Esto reduce significativamente la barrera de entrada para los atacantes y multiplica tanto la escala como la sofisticación de los ataques.

¿Qué hace diferente al Ransomware 3.0?

Ya no se limita a cifrar archivos. El Ransomware 3.0 ataca la integridad de los datos, modificando o corrompiendo registros con el objetivo de causar daños duraderos y socavar la confianza en sistemas afectados. Esto lo convierte en una amenaza más difícil, costosa y lenta de mitigar.

¿Por qué el MFA resistente al phishing se está volviendo obligatorio?

Porque los kits de Attacker-in-the-Middle ya eluden el MFA tradicional. Algunas herramientas como Evilginx capturan tokens de sesión incluso cuando la contraseña y el segundo factor son correctos. Solo soluciones como claves FIDO2, WHfB, CBA o passkeys pueden ofrecer una protección efectiva frente a este tipo de ataques.

¿Cómo deberían prepararse las empresas ante los riesgos cuánticos?

Comienza identificando dónde estas utilizando cifrado, qué datos deben mantenerse protegidos durante más de cinco años y qué sistemas necesitarán migrar a criptografía post-cuántica (PQC). Esperar al Q-Day ya es muy tarde: los atacantes ya están recopilando datos cifrados hoy para descifrarlos en el futuro.

¿Qué deberían priorizar las empresas en los próximos 12 meses?

– Phishing-resistant MFA

– MFA resistente al phishing

– Gobernanza y visibilidad sobre el uso de IA

– Cultura de seguridad centrada en el usuario

– Seguridad en entornos SaaS y navegadores

– Aplicación de parches basada en CTEM

– Flujos de identidad Zero Trust

– Copias de seguridad inmutables para proteger la integridad de los datos