ADVANCED THREAT PROTECTION

Protege tu negocio de forma eficaz frente a ciberataques y amenazas avanzadas como ransomware, fraude del CEO, BEC, ATO, spear phishing, etc.

Solicita una oferta!

¿POR QUÉ NECESITA ADVANCED THREAT PROTECTION?

Proteger los datos del ransomware

Evite que las ciberamenazas lleguen a su bandeja de entrada

Adelántese a las ciberamenazas

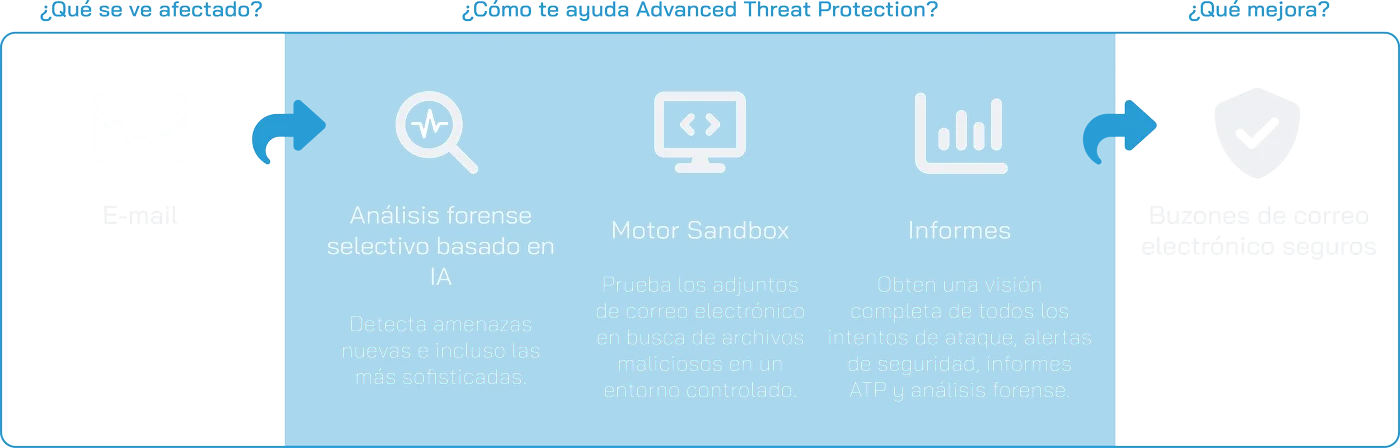

El malware está llegando cada vez más a la bandeja de entrada del correo electrónico corporativo. El fraude del CEO, las facturas falsas y los correos electrónicos de aplicaciones falsas son los métodos más comunes utilizados por los ciberdelincuentes para introducir malware en los sistemas corporativos.

Los archivos importantes se cifran, la información confidencial se copia o las transacciones comerciales confidenciales se supervisan. Ransomware, spyware y los virus manipulan o dañan los procesos operativos y de producción, lo que puede causar considerables daños (financieros) a las empresas objetivo. Con las funciones avanzadas de Advanced Threat Protection, incluso los ciberataques más sofisticados no podrán afectarte.

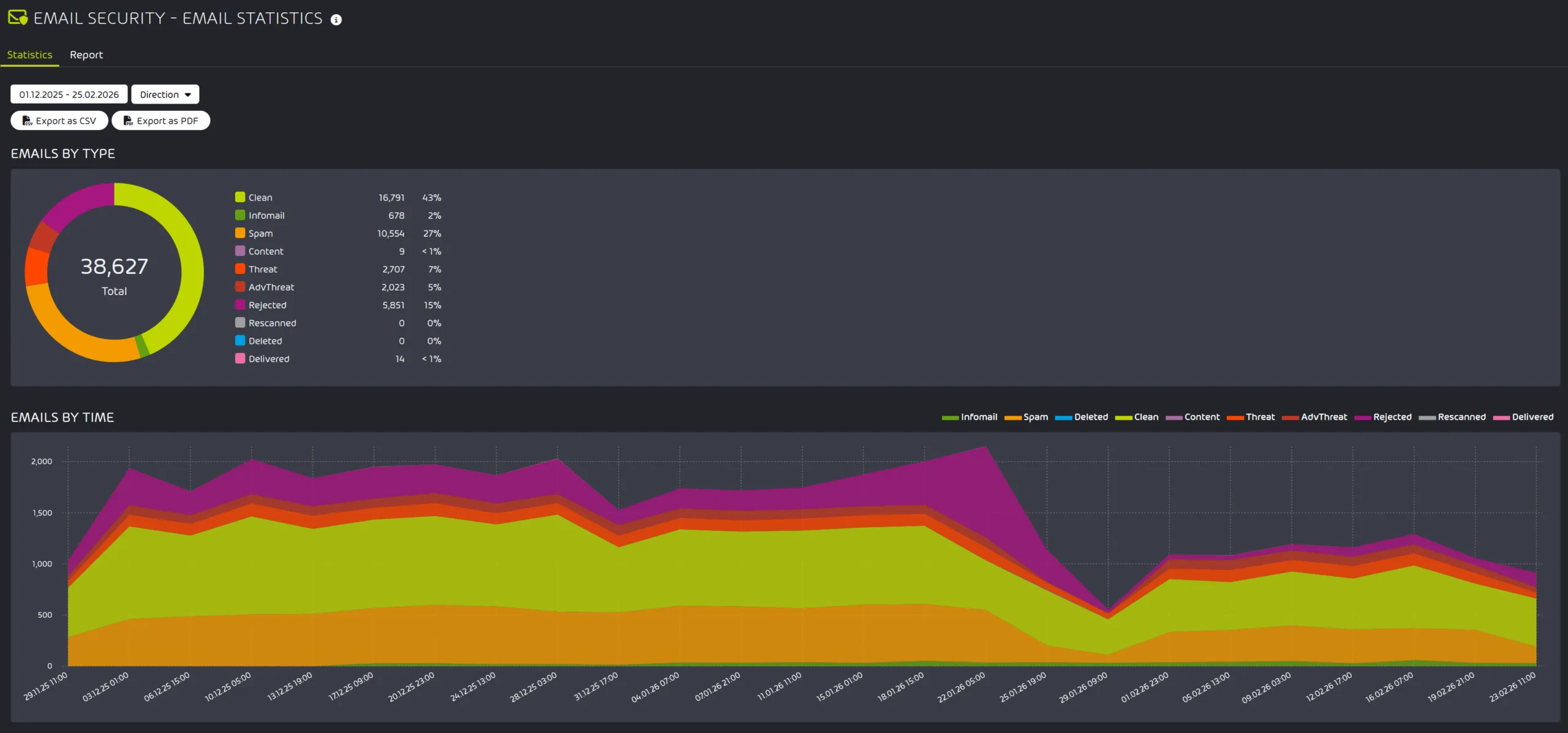

rápida configuración y fácil manejo con alertas en tiempo real

Nuestro asistente de incorporación le pondrá en marcha antes de que se dé cuenta. El panel de control de fácil uso le permite acceder fácilmente a todas las funciones del producto, incluidos los informes exhaustivos de todos los intentos de ataque y la información forense. Nuestras alertas en tiempo real notifican a su equipo de seguridad informática en tiempo real los ataques graves a su empresa.

El análisis forense de fraudes específicos incluye los siguientes mecanismos de detección inteligentes

- Detección de espías: Defensa contra ataques de espionaje para obtener información sensible.

- Identificación de los hechos de la fuga: Análisis del contenido independiente de la identidad para identificar los mensajes que intentan inducir al destinatario a tomar medidas mediante la presentación de hechos ficticios.

- Detección de ataques dirigidos: Detección de ataques dirigidos a individuos que están particularmente en riesgo

- Sistema de reconocimiento de intenciones: Alerta de patrones de contenido que sugieren intenciones maliciosas.

- Reconocimiento de la suplantación de identidad (spoofing): Detección y bloqueo de identidades falsas de remitentes.

- Análisis de intentos de fraude: Comprueba la autenticidad e integridad de los metadatos y el contenido del correo electrónico corporativo.

SANDBOX ENGINE

Los tipos peligrosos de malware como Emotet, Hancinator y Trickbot se esconden a menudo detrás de los archivos adjuntos de los correos electrónicos y, por lo tanto, no se detectan al principio.

Sin embargo, tan pronto como se abre un documento infectado, el malware entra en el sistema de una empresa y puede causar millones de dólares de daños. El motor del Sandbox analiza los archivos adjuntos de los correos electrónicos en busca de malware potencial ejecutando el archivo en un entorno de prueba virtual y aislado, e identificando cualquier efecto potencialmente dañino. Si el documento enviado resulta ser malware, los correos electrónicos se ponen directamente en cuarentena y se notifica al equipo de seguridad de TI de la empresa.

SECURE LINKS

Se acabaron los clics arriesgados en los enlaces de los correos electrónicos. Secure Links sustituye el enlace original por una versión reescrita que pasa por la pasarela web segura de Hornetsecurity.

Secure Links utiliza inteligencia artificial, incluido el machine learning y el aprendizaje profundo, para proporcionar protección avanzada contra el phishing, incluso en ataques de onda corta y muy selectivos.

QR CODE ANALYZER

El QR Code Analyzer de Hornetsecurity también detecta los códigos QR incrustados en otras imágenes (los atacantes pueden empezar a usar este truco para sortear las aplicaciones simples de escaneado de códigos QR).

El QR Code Analyzer puede detectar códigos QR a la velocidad de la luz, analizando diferentes tipos, incluyendo URL y textos. Es compatible con todos los formatos habituales de imagen, como GIF, JPEG, PNG y BMP.

MALICIOUS DOCUMENT DECRYPTION

El descifrado de documentos maliciosos (Malicious Document Decryption) añade otra característica esencial a Advanced Threat Protection. Los archivos adjuntos de correo electrónico se descifran utilizando módulos de texto apropiados. El documento descifrado se somete a un análisis de virus exhaustivo. Esto mantiene tu buzón a salvo incluso de esta amenaza avanzada.

MÁS INFORMACIÓN SOBRE SUS PRESTACIONES

DESCARGAS GRATUITAS

¿Necesita más detalles? Descargue nuestras Fichas técnicas, para ver todas las características de este y otros servicios.

Advanced Threat Protection >

365 Total Protection >

Security Awareness Service >

CONTENIDOS EDUCATIVOS

Tenemos para ti unos contenidos muy estudiados. Vea nuestros seminarios web, lea nuestros libros electrónicos y escuche nuestro podcast.