El futuro de la gobernanza, el riesgo y el cumplimiento normativo en la nube

La adopción de la nube ha complicado bastante el terreno de la Gobernanza, la Gestión de Riesgos y el Cumplimiento (GRC). Si además le sumas el aumento de normativas en casi todas las regiones del mundo, sanciones más duras y cambios constantes en los requisitos de cumplimiento, está claro que las empresas necesitan un enfoque distinto: una gobernanza de la seguridad para entornos en la nube.

En este artículo vamos a echar un vistazo a cómo está evolucionando la GRC en la nube, los retos que plantea, las nuevas tendencias que están surgiendo y las oportunidades que pueden ayudarte a gestionar mejor la seguridad, los riesgos y el cumplimiento normativo en tu empresa.

Los retos de la GRC en la nube

Adaptarse a los entornos en la nube

Las normativas tradicionales lo tienen complicado para seguir el ritmo de los entornos en la nube, sobre todo con la velocidad a la que cambia la tecnología.

Un ejemplo claro es el de los requisitos de seguridad física en los centros de datos, que tenían mucho sentido cuando todo era local. Pero hoy, muchas empresas no saben ni dónde están físicamente sus datos, y mucho menos en qué edificio se alojan. La seguridad física ya es cosa del proveedor de servicios en la nube (CSP).

Entender el modelo de responsabilidad compartida

Y esto nos lleva a otro punto clave: entender el modelo de “responsabilidad compartida” que aplican todos los CSP.

Básicamente, quiere decir que hay controles que dependen del proveedor, otros que tú gestionas directamente (como la seguridad de los endpoints), y algunos que son compartidos.

Por ejemplo, en el caso de la identidad, el proveedor te ofrece un directorio seguro y opciones de autenticación y autorización, pero si tú das acceso de administrador a todos los usuarios en tu entorno cloud, el problema si hay una brecha será tuyo, no del proveedor.

La complejidad de las configuraciones y permisos

Hay cosas que nunca cambian en ciberseguridad, da igual la época o la tecnología. Una de ellas es que la complejidad siempre juega en contra de la seguridad. Esto era verdad con los mainframes de los años 70, con los servidores cliente de los 90 y sigue siéndolo ahora, con los entornos en la nube.

Solo en Azure, AWS y GCP se calcula que hay más de 40.000 permisos distintos que puedes conceder. Si a eso le añades las miles de opciones de configuración disponibles en un entorno como Microsoft 365, empiezas a ver el lío al que se enfrentan las empresas.

Lo peor es que muchas de estas configuraciones pueden interactuar entre sí de formas inesperadas, lo que complica aún más saber qué consecuencias puede tener un simple cambio.

La velocidad de los cambios

Otro gran reto es el ritmo al que evoluciona todo. En los entornos locales, tenías años entre una versión y otra del sistema operativo del servidor, lo que daba margen para adaptarte, probar y definir buenas prácticas. Ahora, en la nube, los cambios son constantes. Y eso hace más difícil mantener los entornos estables y seguros.

El riesgo de las configuraciones erróneas

En el entorno actual, donde la nube evoluciona a diario, es prácticamente imposible mantener siempre una configuración óptima en todos los sistemas. En lugar de eso, nos encontramos en una carrera constante por aprovechar las nuevas funcionalidades sin comprometer la seguridad general.

Este escenario aumenta el riesgo de configuraciones incorrectas, que pueden derivar en filtraciones de datos y problemas de cumplimiento normativo.

Controlar todos los recursos

Otra verdad fundamental es que «no puedes proteger lo que no conoces». Por eso, es esencial mantener un inventario sólido de activos: saber qué recursos tienes (cuentas de usuario, buzones de correo, máquinas virtuales, contenedores, bases de datos, etc.), dónde están ubicados y qué permisos de acceso tienen.

En los entornos locales, esto era más sencillo, ya que los recursos solían permanecer estables con el tiempo. Sin embargo, en la nube, los recursos y las redes se crean y eliminan rápidamente, lo que complica su seguimiento y gestión.

Mayor superficie de ataque

Hoy en día, muchas empresas conectan su infraestructura local con sus entornos en la nube. Esto no solo facilita el trabajo, sino que también amplía la superficie de ataque, permitiendo que los ciberdelincuentes salten de un entorno a otro.

Buenas prácticas para una gobernanza de seguridad en la nube

Apóyate en un servicio en la nube para GRC

Si tu empresa está sujeta a normativas (como ocurre con la mayoría hoy en día), necesitas un enfoque global. El primer paso es contar con una solución de GRC en la nube que te ayude a gestionar todo el entorno desde un único sitio. Una herramienta centralizada te hace gestionar los recursos, los accesos y los permisos.

Ten una estrategia clara de gobernanza en la nube

También necesitas una estrategia bien definida para gestionar la gobernanza de la nube. Eso implica entender los distintos marcos normativos (como el RGPD, HIPAA, NIS2, ISO 27001…) que debes cumplir en todos los países donde opera tu empresa.

Muchas veces, también tendrás que tener en cuenta la soberanía de los datos y las leyes sobre transferencias internacionales, para asegurarte de que los datos no acaban donde no deben.

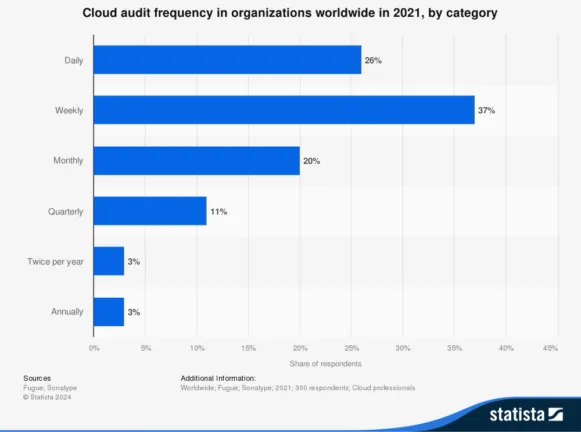

Un dato curioso: el 26% de las empresas ya auditan su infraestructura en la nube a diario. ¿Cómo lo hacen? Automatizando el proceso. Olvídate de las hojas de cálculo y los chequeos cada seis meses. Eso ya es cosa del pasado.

Usa un panel de control

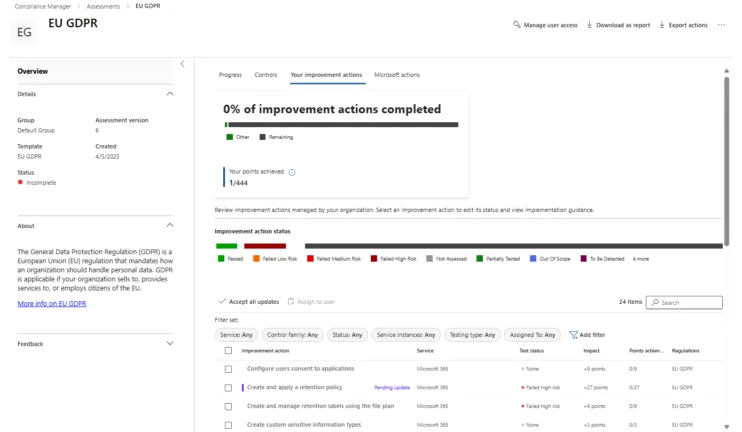

Lo primero es hacer inventario de los controles que ya cumple tu proveedor de servicios en la nube. En muchos casos, ya tienes gran parte del camino hecho, ya que ellos son responsables de la infraestructura y la red, y por tanto deben cumplir muchos requisitos por su cuenta.

Aquí tienes un ejemplo del panel de Purview Compliance Manager, una herramienta integrada en Microsoft 365.

Controla los permisos con 365 Permission Manager de Hornetsecurity

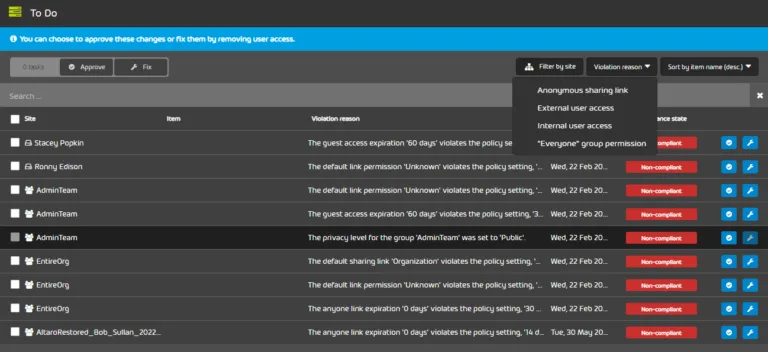

Uno de los aspectos clave para mantener segura tu nube de Microsoft 365 (y también para la gobernanza, la gestión de riesgos y el cumplimiento normativo) es controlar quién tiene acceso a qué y cómo se comparten los datos.

Para eso, tienes 365 Permission Manager de Hornetsecurity, una solución puntera que te da una visión clara de todos los permisos en SharePoint Online y OneDrive para la Empresa. No solo identifica los fallos, también te ayuda a solucionarlos.

Incluye informes completos para cumplimiento normativo, perfectos para mostrar a los auditores que llevas los deberes hechos. Y como es una solución en la nube, funciona igual de bien en empresas pequeñas que en grandes.

Te permite detectar riesgos, mitigarlos y usar plantillas con buenas prácticas para garantizar que el intercambio de documentos esté siempre bajo control.

Y para rematar, tienes una lista de tareas integrada que te guía paso a paso para aplicar el principio de mínimo privilegio en todo tu entorno.

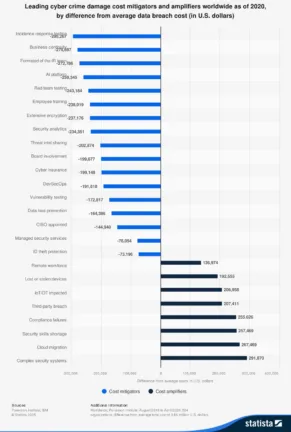

Para entender qué medidas ayudan realmente a reducir el coste de los ciberataques, el Instituto Ponemon elaboró un gráfico que muestra qué factores lo mitigan y cuáles lo incrementan.

En él se observa que las fallas en el cumplimiento normativo son uno de los principales amplificadores de costes, mientras que la formación de los empleados destaca como una de las estrategias más eficaces para reducirlos.

IA para GRC, GRC para IA: por qué es esencial

El uso generalizado de herramientas de IA generativa en empresas de todos los sectores conlleva riesgos y oportunidades. En empresas donde la gobernanza, gestión de riesgos y cumplimiento (GRC) es débil o inexistente, es probable que el personal utilice estas herramientas sin considerar las consecuencias, compartiendo datos sensibles o información personal identificable (PII).

Estas herramientas procesan todas las solicitudes de los usuarios para entrenar sus modelos, lo que puede provocar fugas de datos. Por tanto, es crucial que las organizaciones implementen una gobernanza sólida sobre el uso de la IA generativa.

Asimismo, es necesario que las herramientas de GRC, como 365 Permission Manager, utilicen tecnologías de inteligencia artificial y aprendizaje automático para gestionar eficazmente los datos y controlar los permisos y accesos.

Gestiona tu GRC en la nube con 365 Permission Manager

Gestionar la gobernanza, el riesgo y el cumplimiento normativo en entornos en la nube es más complicado que nunca. 365 Permission Manager te da la visibilidad y el control que necesitas para gestionar permisos, reducir riesgos y asegurarte de cumplir con la normativa.

Beneficios clave:

- Automatiza la gestión de permisos y los informes de cumplimiento.

- Obtén información en tiempo real sobre accesos y problemas de seguridad.

- Cumple con RGPD, HIPAA y otras normativas sin volverte loco.

Pide una demo y refuerza tu estrategia de GRC en la nube.

Por qué la gobernanza, el riesgo y el cumplimiento normativo en la nube son el futuro

La presión regulatoria no va a aflojar, y las empresas con visión de futuro lo saben. Están aprovechando la oportunidad para implantar una estrategia moderna de GRC basada en la nube. 365 Permission Manager te ayuda a mantener una buena gobernanza, reducir riesgos y estar al día con los requisitos legales.

En un panorama cada vez más complejo, adoptar herramientas de GRC en la nube es la mejor forma de mantener el control.

Preguntas frecuentes

Porque hay un gran volumen de regulaciones que cambian constantemente, los modelos de responsabilidad están repartidos entre varios actores y, para colmo, los entornos en la nube son súper dinámicos. Todo esto hace que sea mucho más fácil meter la pata con una mala configuración.

Es una forma de repartir tareas: el proveedor de la nube se encarga de ciertas medidas de seguridad, pero otras (como proteger tus dispositivos o gestionar accesos) son cosa tuya. Si algo falla ahí, es tu responsabilidad, no del proveedor.

La clave está en tener herramientas que te den el control. Por ejemplo, con 365 Permission Manager puedes gestionar permisos, recursos y asegurarte de que cumples con la normativa sin complicarte la vida. Todo desde la misma plataforma.