La integración de tus herramientas de seguridad es crucial para una gran defensa

El mayor desafío en la defensa de la ciberseguridad no suele ser la tecnología, ni siquiera el panorama de amenazas en constante evolución, ni tampoco la falta de presupuesto. El verdadero problema es la proliferación de herramientas aisladas, que acaba provocando saturación en los equipos, exceso de alertas y, en el peor de los casos, incidentes que pasan desapercibidos.

En este artículo analizaremos los retos que plantean las herramientas no integradas y repasaremos conceptos como las interfaces de programación de aplicaciones (API), el Model Context Protocol (MCP) y la orquestación, automatización y respuesta de seguridad (SOAR), fundamentales para conectar distintas soluciones. También explicaremos por qué desarrollar integraciones propias puede resultar complejo y qué alternativas ofrece Hornetsecurity para simplificar este proceso.

Bloques para la integración de herramientas de seguridad

Hay varias formas de abordar el problema de tener decenas de herramientas de seguridad que no se comunican entre sí. Una de ellas consiste en evitarlo desde el principio, invirtiendo en una suite de detección y respuesta ampliadas (XDR) que incluya módulos preintegrados: protección del correo y la colaboración, endpoints, aplicaciones en la nube, gestión de identidades, entre otros.

Para muchas pequeñas y medianas empresas, este enfoque suele ser el más práctico. Sin embargo, puede dejar áreas específicas del negocio sin cubrir, obligando a incorporar más herramientas. Además, surge una cuestión importante: ¿estamos utilizando las mejores soluciones disponibles o simplemente una suite compuesta por herramientas de calidad media integradas entre sí?

Explorando opciones alternativas de integración

La segunda opción es que las herramientas que se adquieran incluyan opciones de conexión integradas, para que la integración sea lo más sencilla posible. La tercera vía pasa por contar con presupuesto y conocimientos técnicos suficientes para crear y mantener integraciones personalizadas cuando haga falta.

Los bloques tradicionales de integración son las API. A través de ellas, una herramienta expone qué información se puede consultar y qué datos se pueden modificar. Existen desde hace décadas, pero han cobrado aún más importancia con la llegada de los servicios en la nube. Eso sí, crear una integración basada en API exige conocimientos de programación y un mantenimiento continuo, ya que las funcionalidades y versiones cambian con el tiempo.

El auge de soluciones de integración innovadoras

Uno de los nuevos protagonistas en este ámbito es el MCP. En esencia, permite publicar opciones similares a las de una API, pero utilizando consultas en lenguaje natural. Se apoya en modelos de lenguaje para interpretar la intención de las peticiones. Esto facilita que las personas interactúen con el sistema de forma más intuitiva y permite que la IA agéntica pueda conectarse y operar con él.

Los agentes, el MCP y los protocolos Agent to Agent (A2A) están en una fase temprana de desarrollo. Se consideran una vía prometedora para integrar servicios distintos con mayor facilidad. Sin embargo, al tratarse de tecnologías recientes, es importante tener en cuenta que pueden existir riesgos de seguridad aún no identificados en algunas implementaciones de MCP.

Por otro lado, una tecnología más veterana que está viviendo un cierto resurgimiento es SOAR. Este tipo de soluciones actúa como un «motor de integración» que permite conectar herramientas de terceros, muchas veces con poco o ningún código. Además, simplifican la complejidad de las API subyacentes, haciéndolas más accesibles para perfiles que no son desarrolladores.

Planificación para una integración eficaz

Sea cual sea el enfoque elegido, es fundamental contar con un plan claro que responda a algunas preguntas básicas antes de empezar.

- ¿Qué experiencia debería tener el analista del SOC al trabajar con las alertas?

- ¿Qué información necesita para determinar si un incidente es un Verdadero Positivo (TP), es decir, una actividad realmente maliciosa, o un Falso Positivo (FP), una falsa alarma?

- ¿Qué sistemas es imprescindible integrar?

- ¿Existen conectores listos para usar, API disponibles o endpoints basados en MCP?

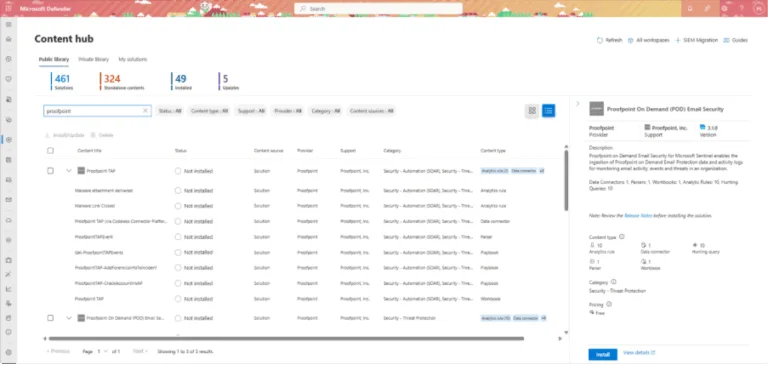

En muchas empresas, el punto central de integración de las distintas herramientas de ciberseguridad, así como del registro de eventos de sistemas locales y en la nube, es un sistema de Gestión de Información y Eventos de Seguridad (SIEM). Estas plataformas suelen incluir cientos de integraciones ya preparadas, lo que facilita conectar nuevas fuentes de datos y herramientas con mayor rapidez. Un ejemplo es Microsoft Sentinel, un SIEM basado en la nube, que ofrece integraciones preconfiguradas con soluciones como las de Proofpoint.

La vida de una alerta

Jane es analista de SOC en una empresa financiera de tamaño medio. Empieza el día con un café y se pone manos a la obra con la primera alerta de la cola: un usuario ha hecho clic en un enlace de un posible correo de phishing.

En un Centro de Operaciones de Seguridad (SOC) con herramientas fragmentadas, el proceso no es precisamente ágil. Primero dedica varios minutos a revisar el mensaje en la solución de seguridad del correo. Después, cambia a otra herramienta para analizar el enlace y la página de destino. Este tipo de enlaces suele incluir varias redirecciones para despistar a los sistemas automatizados, aunque permiten el acceso sin problemas a personas reales.

Cuando consigue llegar a la página final, utiliza una tercera herramienta para entender cuál es su objetivo y determinar si es maliciosa o si, por ejemplo, se trata de una campaña de marketing con un diseño complejo. A continuación, recurre a una cuarta solución para examinar la posible carga maliciosa asociada.

Además, necesita consultar distintos feeds de inteligencia de amenazas para comprobar si el correo o el enlace ya están identificados como peligrosos. Y si existe la sospecha de que se han podido extraer datos desde la bandeja de entrada o desde documentos internos, revisa también una herramienta DLP.

El papel de EDR en el análisis de ciberseguridad

Además, puede que sea necesario revisar el dispositivo o dispositivos del usuario en la solución de Detección y Respuesta en Endpoints (EDR). Es otra herramienta más dentro del proceso, pero resulta clave para comprobar si el equipo está comprometido. Si finalmente se confirma que se trata de un verdadero positivo, toca actuar: deshabilitar la cuenta del usuario, aislar el endpoint afectado e iniciar la remediación. Esto implica restablecer las credenciales y limpiar el dispositivo para asegurarse de que no queda rastro de la amenaza. Después de media hora, o incluso más, ya se puede pasar a la siguiente alerta.

En cambio, en una suite integrada la experiencia es diferente. Jane vería una lista de alertas priorizadas y clasificadas, con las más urgentes o con mayor probabilidad de ser un positivo en la parte superior. Al abrir una alerta, tendría a su alcance toda la información relevante: datos de la cuenta, análisis del correo, revisión de enlaces y del sitio web de destino, además del estado detallado del endpoint.

Lo ideal es poder realizar toda la investigación desde una herramienta, sin saltar de una plataforma a otra. Esto acelera la resolución de incidentes y reduce el cambio de contexto, uno de los grandes enemigos de la productividad en un SOC.

Muchas empresas acaban en el primer escenario por varios motivos. Entre los más habituales están la tendencia a «perseguir la última novedad», la compra de herramientas para resolver problemas muy concretos sin una visión global y la falta de datos sólidos que orienten mejor las decisiones de implementación.

Integración tan fácil como uno, dos, tres

Otro SIEM muy utilizado es Splunk. Hornetsecurity ofrece un complemento disponible en Splunkbase, un catálogo con más de 1.000 aplicaciones que pueden añadirse a Splunk para ampliar sus funcionalidades. Este complemento permite integrar los registros de correo electrónico de 365 Total Protection de Hornetsecurity directamente en Splunk. Incluye ingestión automatizada de datos, supervisión en tiempo real y la posibilidad de crear paneles personalizados y generar alertas basadas en la información recogida.

La instalación es bastante sencilla: descargar el complemento desde Splunkbase, instalarlo en Splunk Enterprise y crear una clave API en el panel de control de Hornetsecurity e introducirla en la configuración del complemento.

Si la protección del correo ya se gestiona con 365 Total Protection y Splunk es tu SIEM principal, integrar ambas soluciones da a los analistas de SOC una visión más completa y centralizada, gracias que usas el complemento.

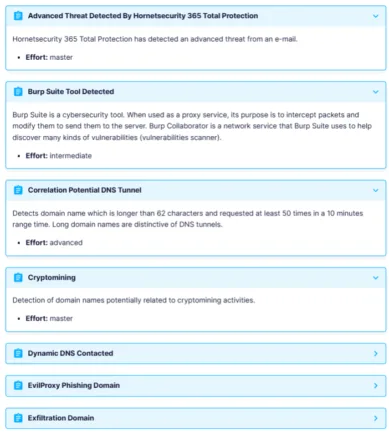

Por otro lado, si la empresa usa Sekoia Defend (XDR) como plataforma de protección, también es posible integrar los registros y eventos de Hornetsecurity 365 Total Protection mediante nuestro complemento. A partir de ahí, se pueden aprovechar las reglas integradas para generar alertas automáticas basadas en los logs, además de crear reglas de detección personalizadas y realizar búsquedas avanzadas sobre los datos recopilados.

¡Protege la bandeja de entrada con Hornetsecurity 365 Total Protection!

Mantener el correo a salvo del spam y de amenazas es clave para reducir riesgos en tu empresa. Hornetsecurity 365 Total Protection ofrece una solución sólida de seguridad para el correo, con protección en tiempo real y detección avanzada de amenazas que ayudan a mantener la bandeja de entrada limpia y protegida.

Además, gracias a nuestras opciones de integración, es posible incorporar los registros de correo electrónico de Hornetsecurity 365 Total Protection en Splunk, con ingestión automatizada de datos. Esto permite contar con supervisión en tiempo real y crear paneles y alertas personalizados para adelantarse a posibles incidentes.

La seguridad del correo no debería dejarse al azar. Empezar con Hornetsecurity 365 Total Protection es un paso claro hacia una defensa más completa y centralizada.

Conclusión

Crear una cultura sólida de ciberseguridad implica combinar personas, procesos y tecnología. No se trata solo de añadir herramientas nuevas para cada amenaza que surge, sino de integrar bien las que ya existen y asegurarse de que proporcionan a los analistas la información necesaria sin obligarles a realizar investigaciones innecesarias. Si usas Splunk o Sekoia como plataforma de referencia, la integración con Hornetsecurity 365 Total Protection resulta sencilla y ayuda a construir un entorno más conectado, eficiente y preparado frente a amenazas.

¡Feliz caza!

FAQ

¿Por qué es importante integrar las herramientas de seguridad?

Integrar herramientas de seguridad reduce la sobrecarga del equipo y evita que se pasen por alto alertas importantes. Cuando las soluciones trabajan de forma conectada, el flujo de trabajo es mucho más ágil para los analistas. Además, contar con una visión centralizada y más completa de los datos mejora los tiempos de respuesta ante incidentes y refuerza la eficacia de la estrategia de ciberseguridad.

¿Cómo facilita Hornetsecurity la integración de herramientas?

Hornetsecurity permite una integración sencilla con plataformas SIEM populares como Splunk y Sekoia. Nuestros complementos hacen posible la ingestión automatizada de datos, la supervisión en tiempo real y la creación simplificada de alertas. Esto ayuda a los equipos de seguridad a trabajar de forma más eficiente y a reducir la fatiga provocada por el exceso de alertas.

¿Cómo integrar Hornetsecurity con los sistemas de seguridad que uso?

Para integrar Hornetsecurity con soluciones como Splunk o Sekoia, instala el complemento correspondiente, genera una clave API desde el panel de control de Hornetsecurity y completa la configuración. Con estos pasos, conseguirás un flujo de datos continuo y una visión más completa para las operaciones de seguridad.