Formation de sensibilisation à la sécurité PAR HORNETSECURITY

Merci d’avoir utilisé notre démo Security Awareness ! Nous espérons que votre expérience a été bonne et que vous avez acquis de nouvelles connaissances. Pour vous offrir encore plus, nous venons d’ajouter deux nouvelles vidéos de formation ci-dessous !

NOUVELLES FORMATIONS EN LIGNE DISPONIBLES

Vous pouvez commencer une formation en ligne en cliquant dessus. Nous vous recommandons d’utiliser un casque ou des enceintes pour une meilleure expérience. Vous pouvez également activer les sous-titres dans le programme.

Vous voulez en savoir davantage ? Obtenez l’accès complet à plus de vidéos de formation, de jeu de questionnaire et de nouvelles simulations d’hameçonnage avec la version complète de notre Formation de sensibilisation à la sécurité !

FORMATIONS EN LIGNE

FORMATIONS VIDEOS

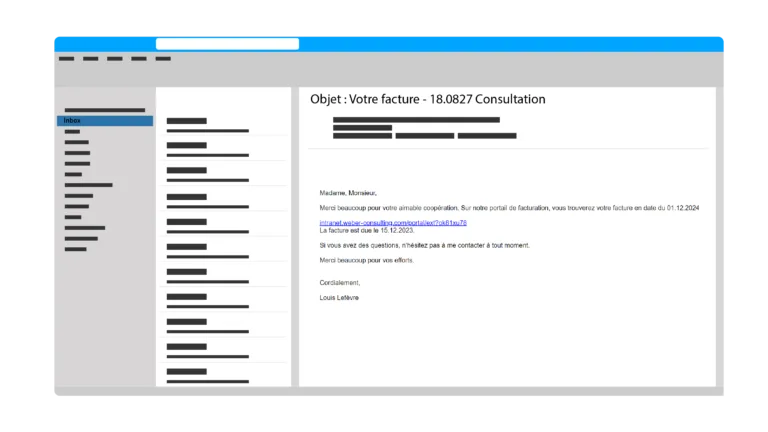

SCÉNARIOS D’HAMEÇONNAGE

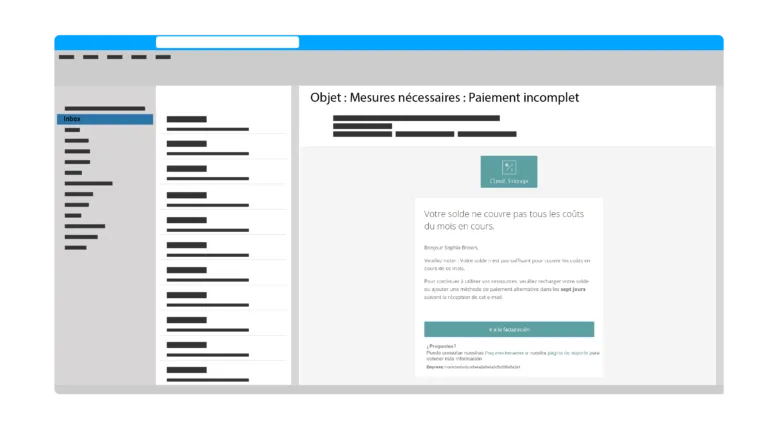

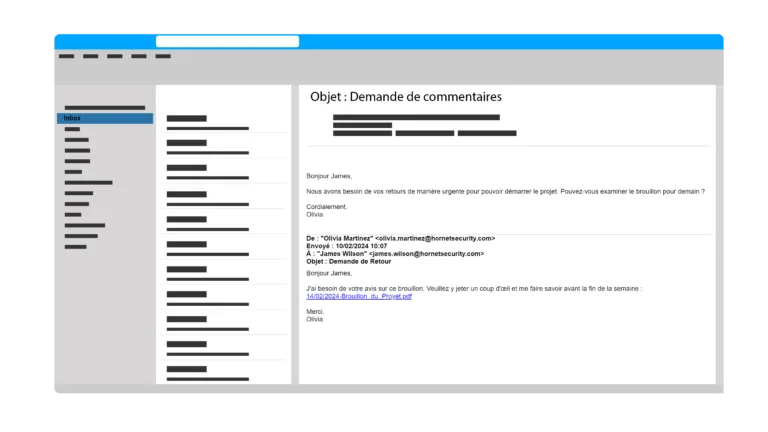

Différentes méthodes peuvent inciter un utilisateur à cliquer sur un message d’hameçonnage. Nos scénarios d’hameçonnage sont conçus pour les employés des entreprises, allant de questions occasionnelles à des demandes spécifiques de la part de « collègues ».

Si vous souhaitez savoir ce qui se passe après qu’un utilisateur a cliqué sur un lien malveillant, assurez-vous du moment le plus propice à l’apprentissage pour le scénario en question.

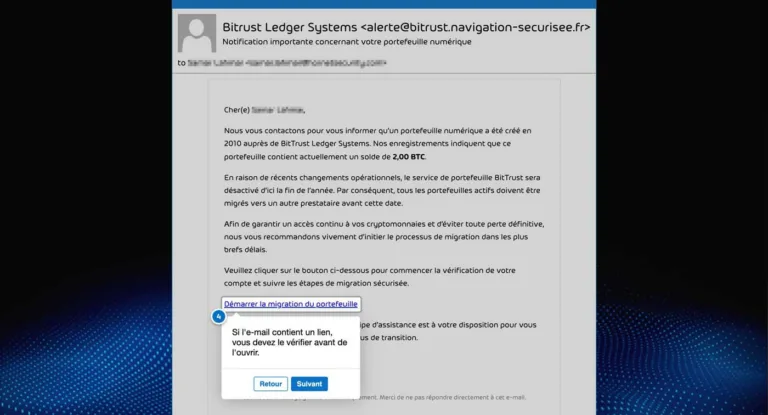

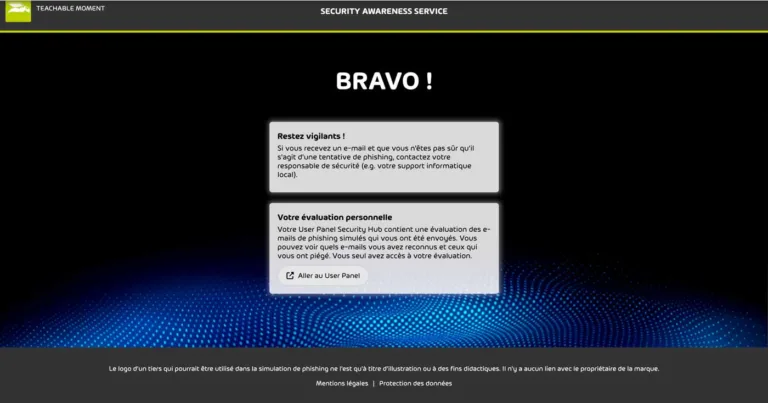

LE MOMENT LE PLUS PROPICE À L’APPRENTISSAGE

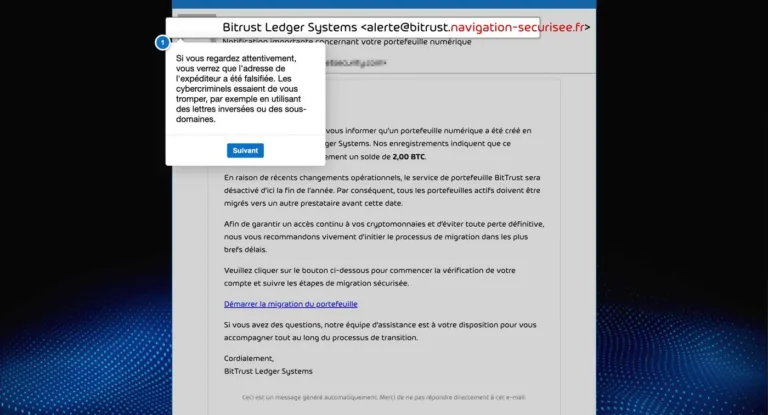

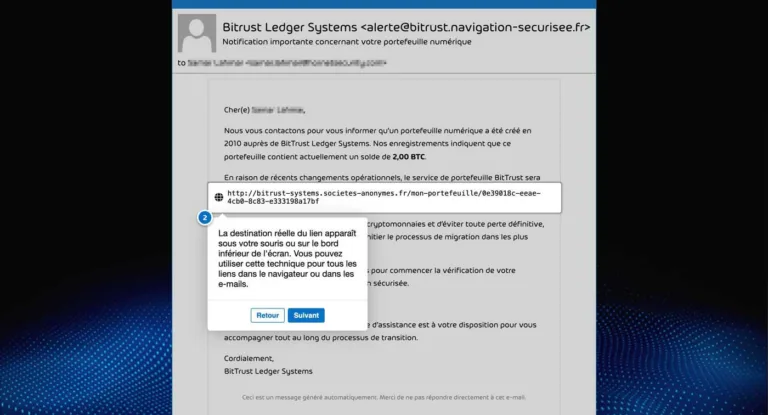

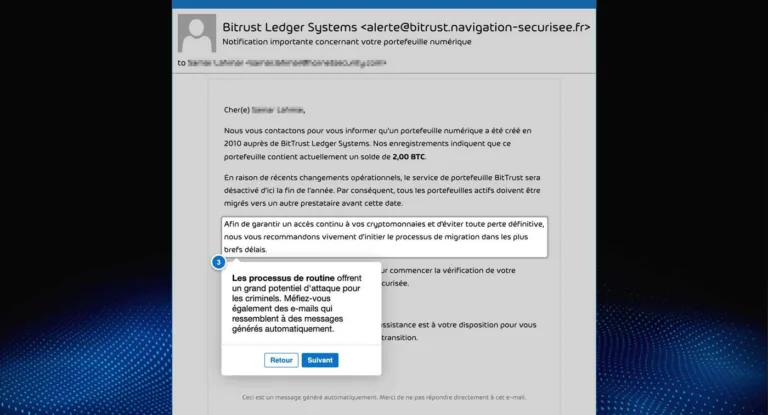

Le moment le plus propice à l’apprentissage se produit dès qu’un utilisateur clique sur un lien ou une pièce jointe d’un courriel d’hameçonnage simulé. L’utilisateur peut voir étape par étape où les indicateurs du courriel d’hameçonnage auraient pu être trouvés. Cliquez sur la galerie ci-dessous pour découvrir l’un de nos moments les plus instructifs.