Email Threat Review Févier 2022

Résumé

- Hornetsecurity a enregistré une augmentation de courriels menaçants en février 2022.

- Les attaques par courriel et par hameçonnage basées sur des URL continuent d’être importantes.

- Avec 47,1 % de marques usurpées, LinkedIn a été la marque la plus usurpée dans les campagnes de phishing en cours.

Sommaire

Dans cet épisode de notre Email Threat Review, nous présentons un aperçu des menaces par courriel observées en février 2022 et les comparons aux menaces du mois précédent.

Le rapport fournit des informations sur :

- Les courriels indésirables par catégorie

- Types de fichiers utilisés dans les attaques

- Indice des menaces par courriel de l’industrie

- Techniques d’attaque

- Marques et organisations usurpées

Les courriels indésirables par catégorie

Le tableau suivant montre la répartition des courriels indésirables par catégorie.

| Catégorie de courriel | % |

|---|---|

| Rejeté | 79.77 |

| Spam | 14.20 |

| Threat | 5.13 |

| AdvThreat | 0.87 |

| Contenu | 0.03 |

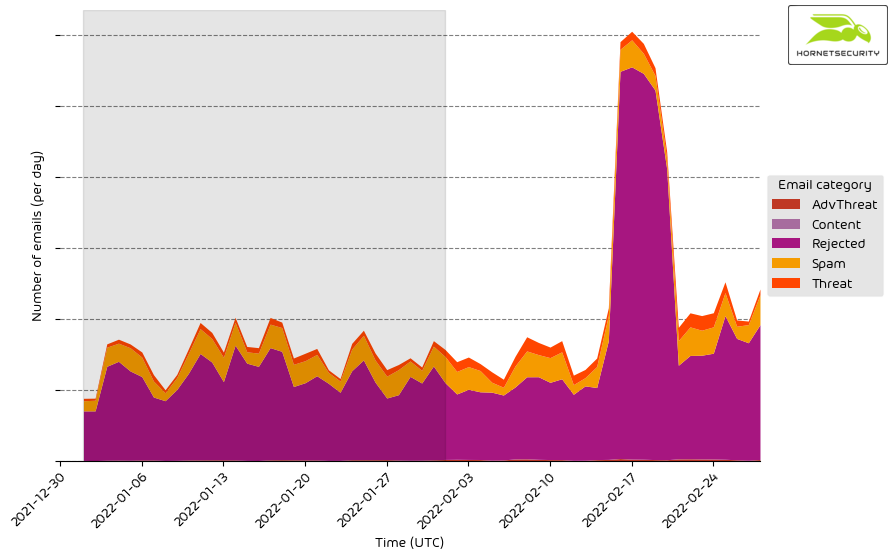

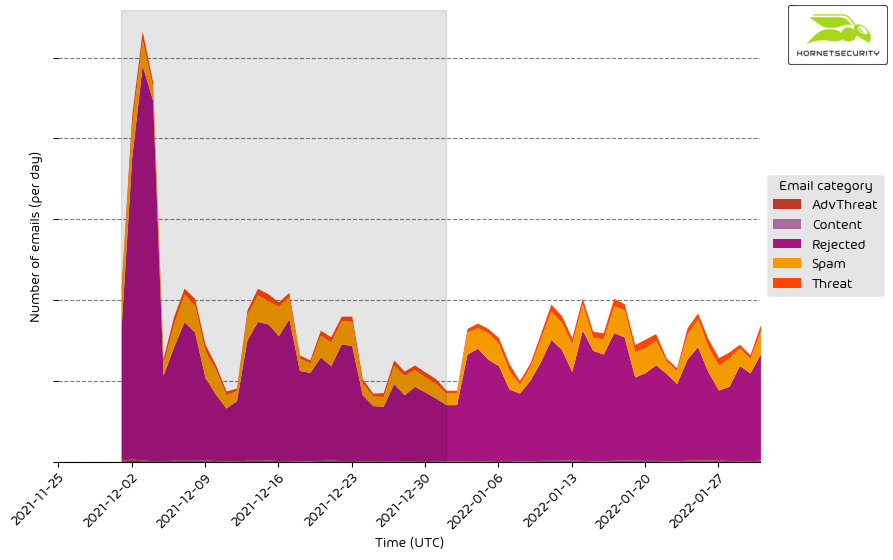

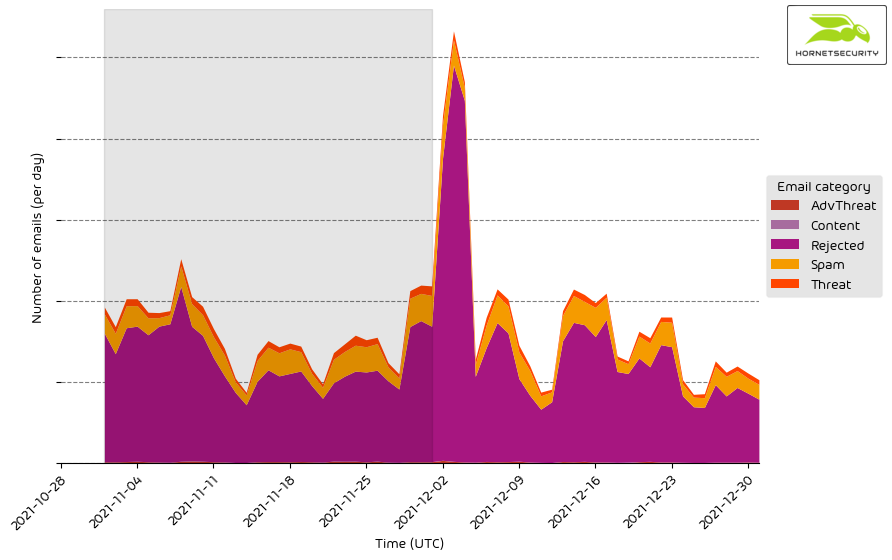

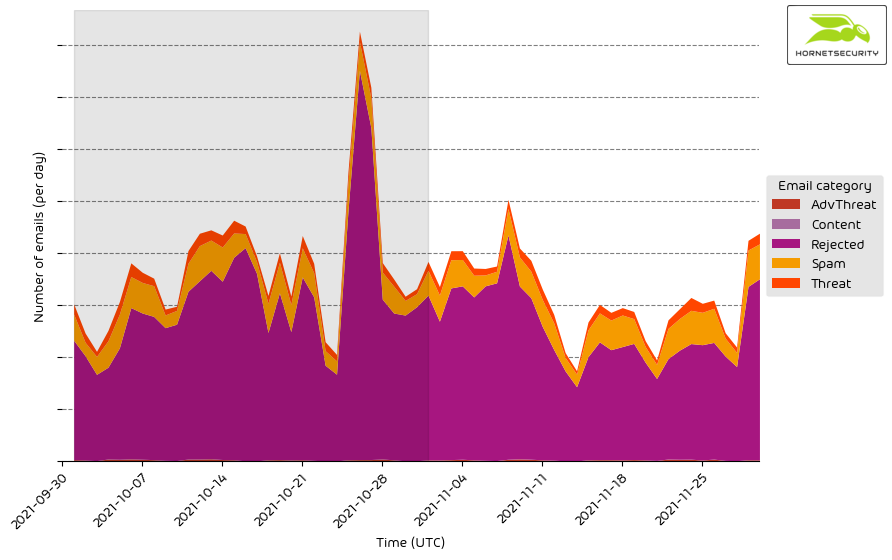

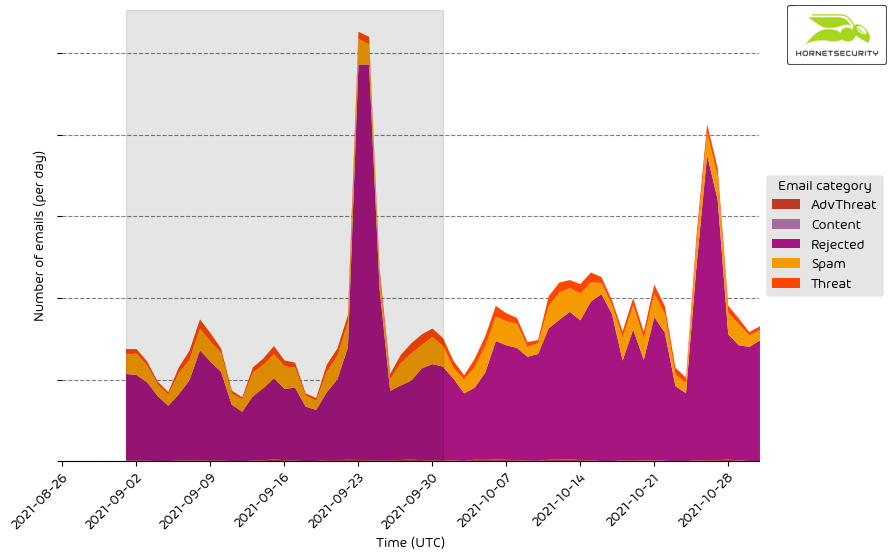

L’histogramme temporel suivant montre le volume de courriels par catégorie et par jour.

Le pic de courriels rejetés à partir du 16/02/2022 peut être attribué à une campagne d’escroquerie récurrente à grande échelle de sextorsion en allemand. Cette campagne est ensuite passée en néerlandais le 2022-02-24. Parallèlement à ces campagnes, nous avons également enregistré davantage de courriels menaçants.

Méthodologie

Les catégories de courriels répertoriées correspondent aux catégories du Email Live Tracking du Control Panel de Hornetsecurity. Nos utilisateurs les connaissent donc déjà. Pour les autres, les catégories sont:

| Catégorie | Description |

|---|---|

| Spam | Ces courriels sont indésirables et sont souvent promotionnels ou frauduleux. Les courriels sont envoyés simultanément à un grand nombre de destinataires. |

| Content | Ces courriels ont une pièce jointe invalide. Les administrateurs définissent dans le module Content Control quelles pièces jointes ne sont pas valides. |

| Threat | Ces courriels contiennent du contenu dangeureux, tels que des pièces jointes ou des liens malveillants, ou ils sont envoyés pour commettre des crimes, tels que l‘hameçonnage. |

| AdvThreat | Advanced Threat Protection a détecté une menace dans cescourriels. Les courriels sont utilisés à des fins illégales et impliquent des moyens techniques sophistiqués qui ne peuvent être repoussés qu’à l’aide de procédures dynamiques avancées. |

| Rejeté | Nos serveurs de messagerie rejettent ces courriels directement lors de la transaction SMTP en raison de caractéristiques externes, telles que l’identité de l’expéditeur, et les courriels ne sont pas analysés davantage. |

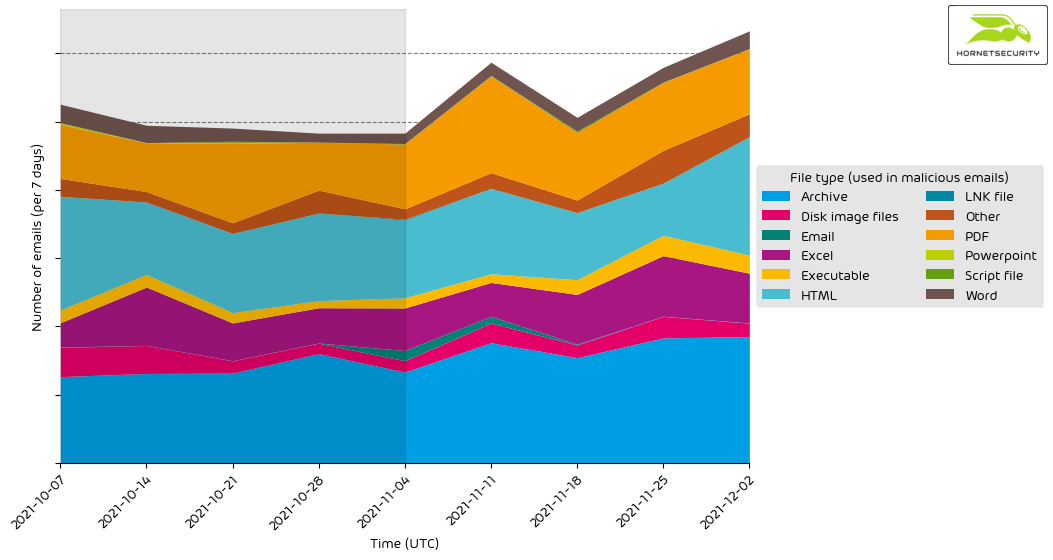

Types de fichiers utilisés dans les attaques

Le tableau suivant montre la répartition des types de fichiers utilisés dans les attaques.

| File types (used in malicious emails) | % |

|---|---|

| HTML | 33.6 |

| Archive | 29.0 |

| Excel | 12.4 |

| 9.9 | |

| Image de disque (Disk image files) | 4.6 |

| Executable | 3.7 |

| Autre | 3.5 |

| Word | 2.9 |

| Script file | 0.3 |

| LNK file | 0.1 |

| Courriel | 0.0 |

| Powerpoint | 0.0 |

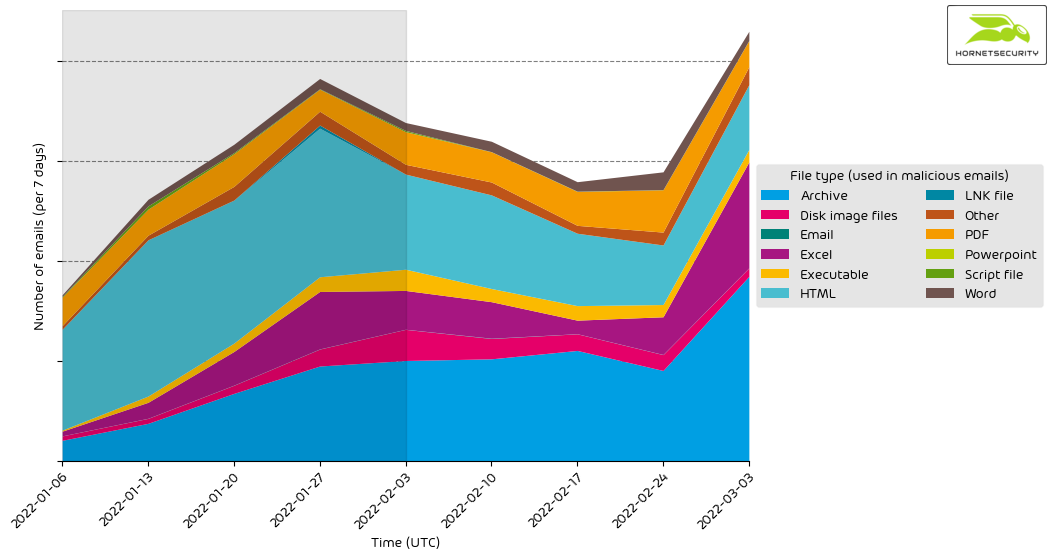

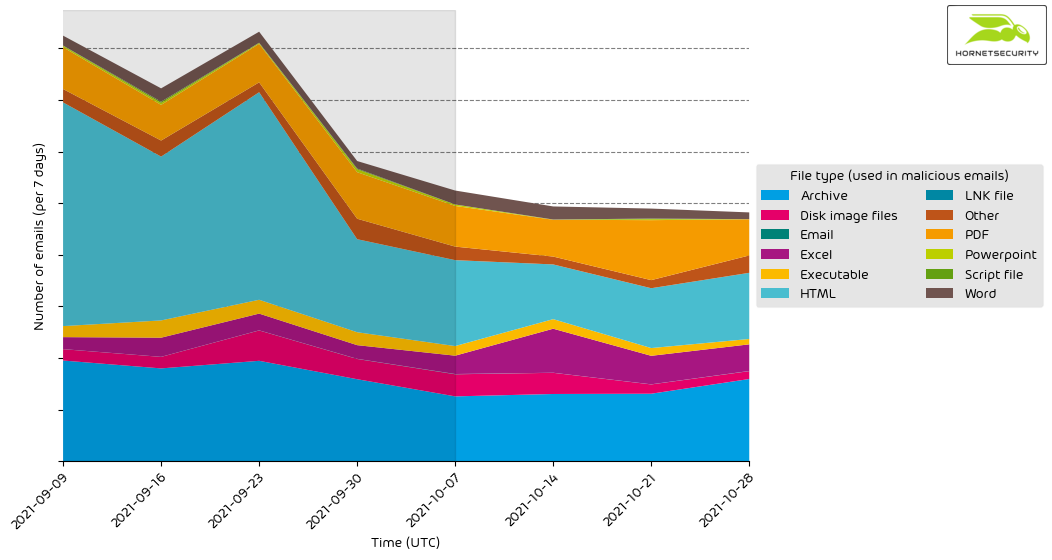

L’histogramme temporel suivant montre le volume de courriels selon type de fichier utilisé dans les attaques par tranche de 7 jours.

Il y a eu une baisse des attaques par courriel utilisant des documents HTML pour la livraison de données utiles ou le phishing d’informations d’identification par rapport aux mois précédents. Pour les remplacer, les attaques utilisant des fichiers d’archive, par exemple des documents ZIP, pour encapsuler des fichiers de script malveillants et d’autres exécutables étaient en augmentation. L’augmentation des documents Excel malveillants de 10 % à 12,4 % peut être attribuée à l’activité d’Emotet, qui utilise actuellement des documents Excel malveillants comme vecteur d’infection.

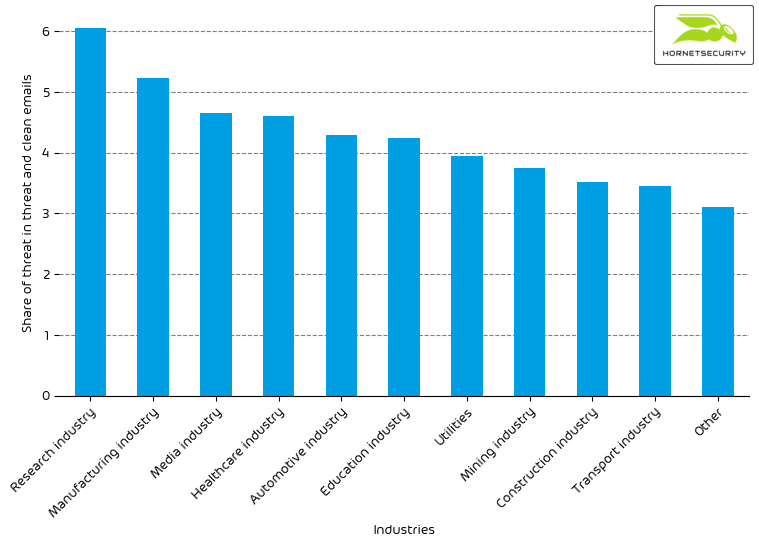

Industry Email Threat Index

Le tableau suivant présente notre Indice des menaces par courriel de l’industrie (Industry Email Threat Index) calculé en fonction du nombre de courriels de menace par rapport aux courriels propres reçus pour chaque industrie (en médiane).

| Industries | Ratio de courriels de menace par rapport aux courriels propres |

|---|---|

| Recherche | 10.5 |

| Divertissement | 7.3 |

| Santé | 7.3 |

| Éducation | 7.0 |

| Hospitalité | 6.9 |

| Fabrication | 6.7 |

| Médias | 6.6 |

| Automobile | 6.6 |

| Secteur du détail | 6.1 |

| Utilities | 5.6 |

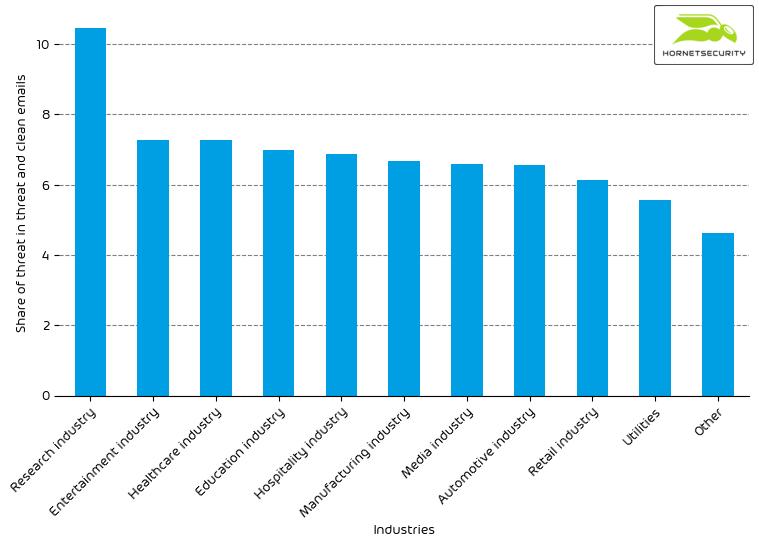

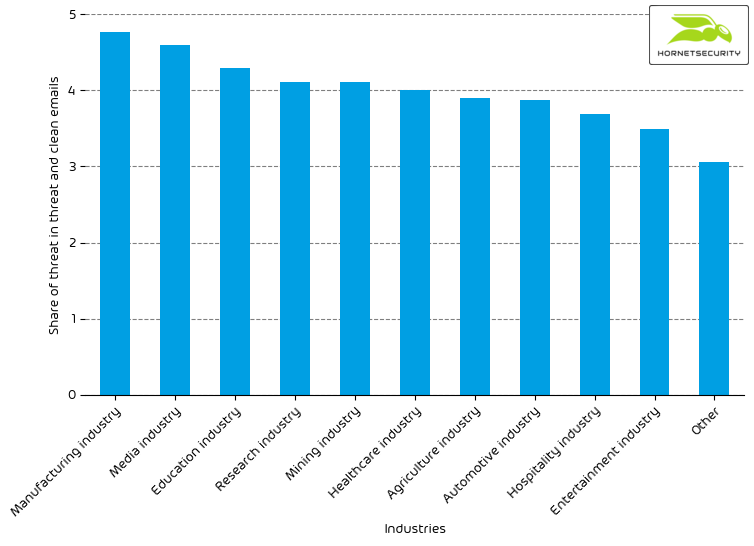

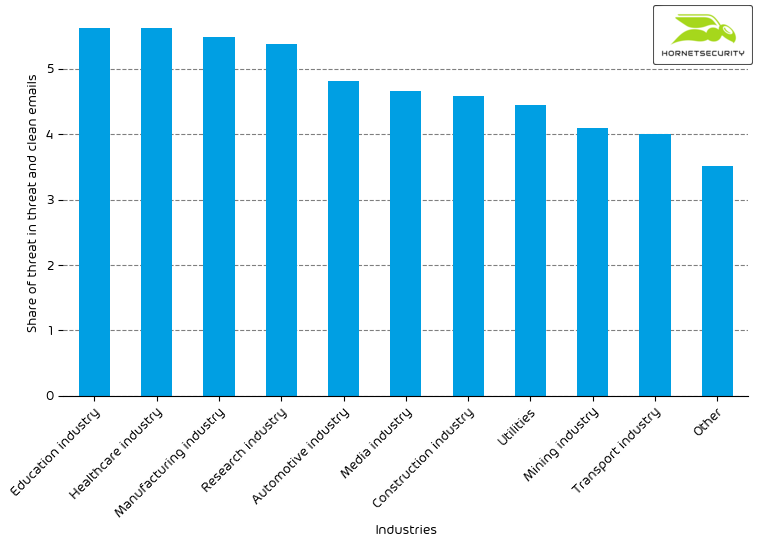

Le graphique à barres suivant visualise la menace basée sur les courriels posée à chaque secteur.

Dans l’ensemble, notre indice de menaces par courriel a augmenté dans tous les secteurs. Les positions des quatre principales industries restent inchangées. Cependant, l’indice de menace de l’industrie de la recherche a augmenté le plus parmi toutes les industries observées. Alors que l’indice de menace de l’industrie de la recherche est passé de 6,8 % à 10,5 %, l’indice de menace de l’industrie du divertissement n’a augmenté que de 6,4 % à 7,3 %. L’indice de menace du secteur de la santé est passé de 5,3 % à 7,3 %.

Méthodologie

Différentes organisations reçoivent un nombre absolu de courriels différent selon leur taille. Ainsi, nous calculons le ratio de courriels de menace par rapport aux courriels propres en pourcentage des courriels reçus pour chaque organisation pour ainsi mieux les comparer. Nous calculons ensuite la médiane de ces valeurs en pourcentage pour toutes les organisations du même secteur pour former le score de menace final du secteur.

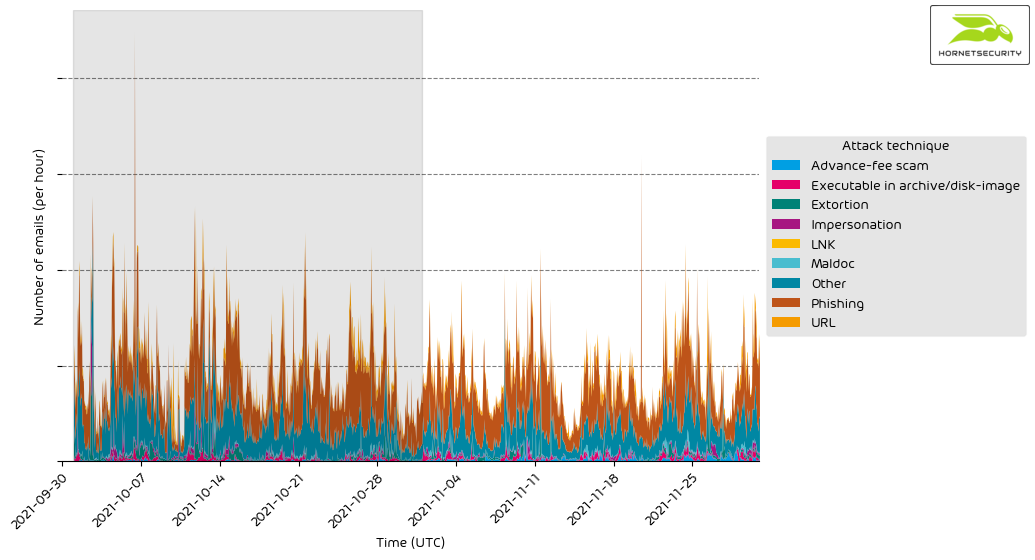

Techniques d’attaque

Le tableau suivant montre les techniques utilisées dans les attaques.

| Technique d’attaque | % |

|---|---|

| Phishing | 48.4 |

| Autre | 32.0 |

| URL | 10.6 |

| Extortion | 2.3 |

| Arnaque des frais à l‘avance | 2.2 |

| Executable in archive/disk-image | 1.9 |

| Impersonation | 1.8 |

| Documents malveillants (Maldoc) | 0.8 |

| LNK | 0.0 |

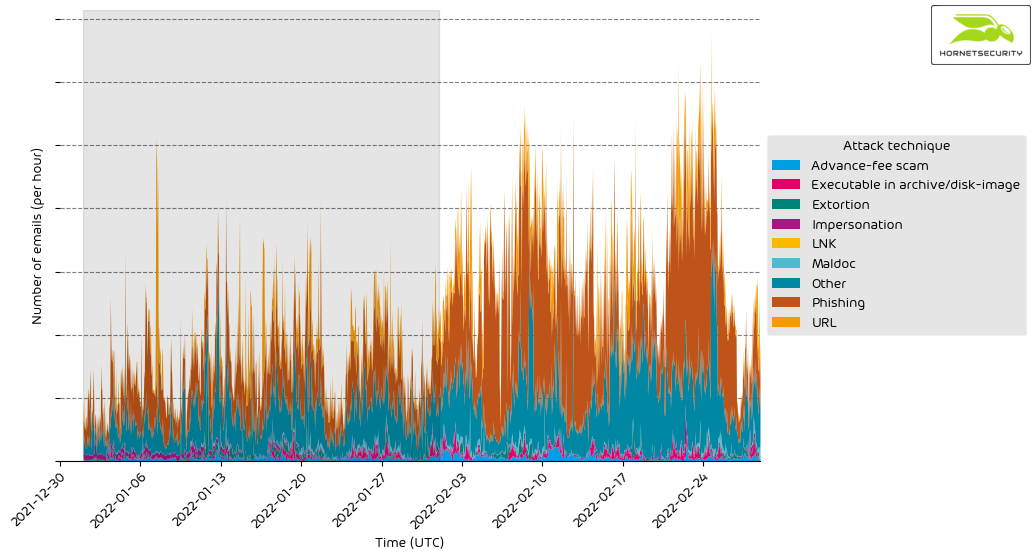

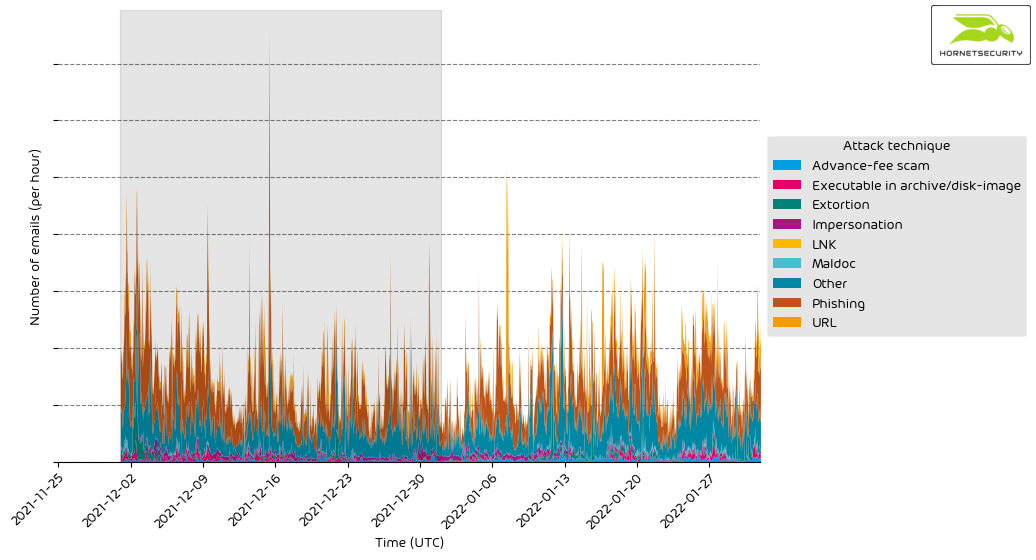

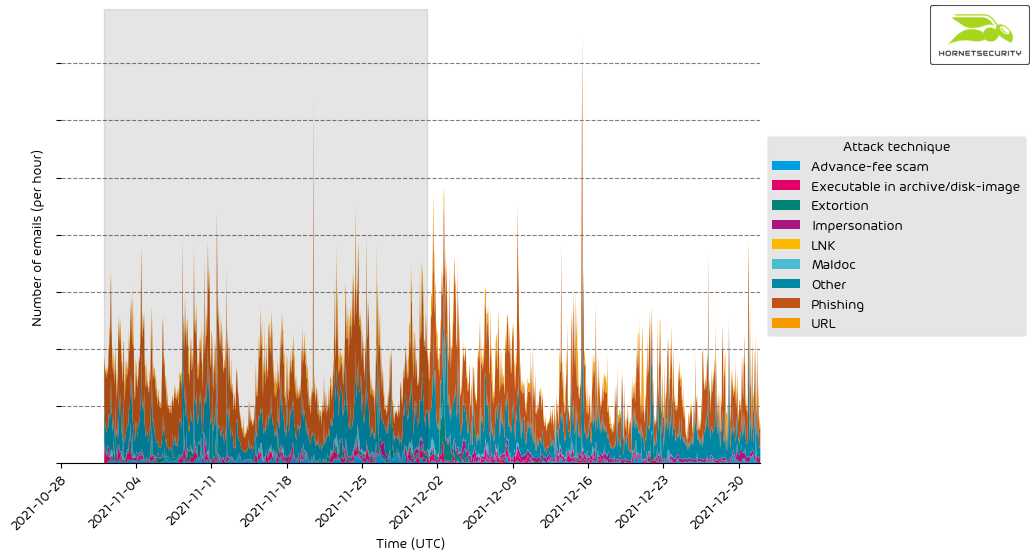

L’histogramme suivant montre le volume de courriels par technique d’attaque utilisée par heure.

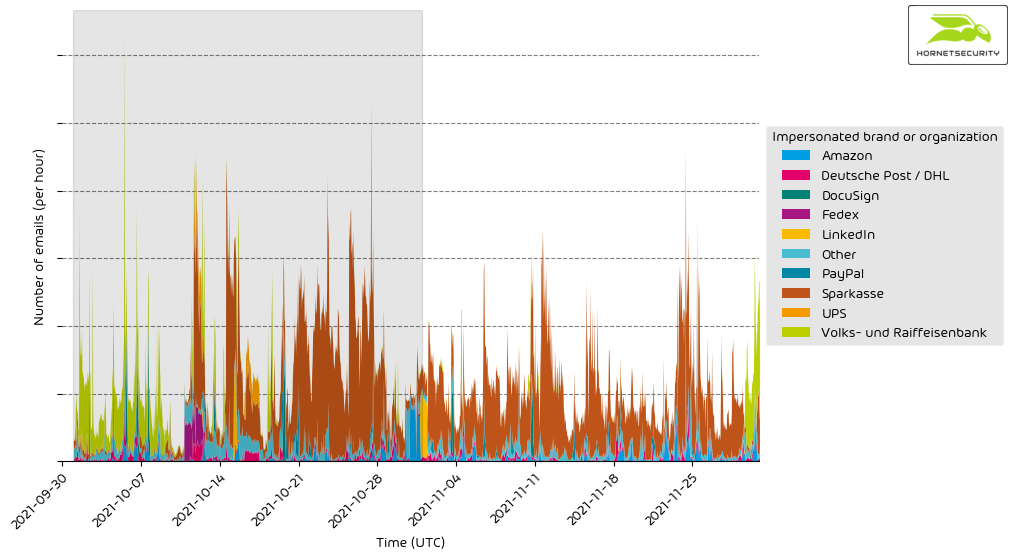

Marques et organisations usurpées

Le tableau suivant indique les marques d’entreprise et les organisations pour lesquelles nos systèmes ont le plus détectées dans les attaques d’usurpation d’identité.

| Marque ou organisation usurpée | % |

|---|---|

| 47.1 | |

| Volks- und Raiffeisenbank | 24.4 |

| Sparkasse | 9.2 |

| Amazon | 5.2 |

| Fedex | 4.1 |

| Deutsche Post / DHL | 2.2 |

| Postbank | 0.6 |

| UPS | 0.4 |

| Microsoft | 0.4 |

| Autre | 6.4 |

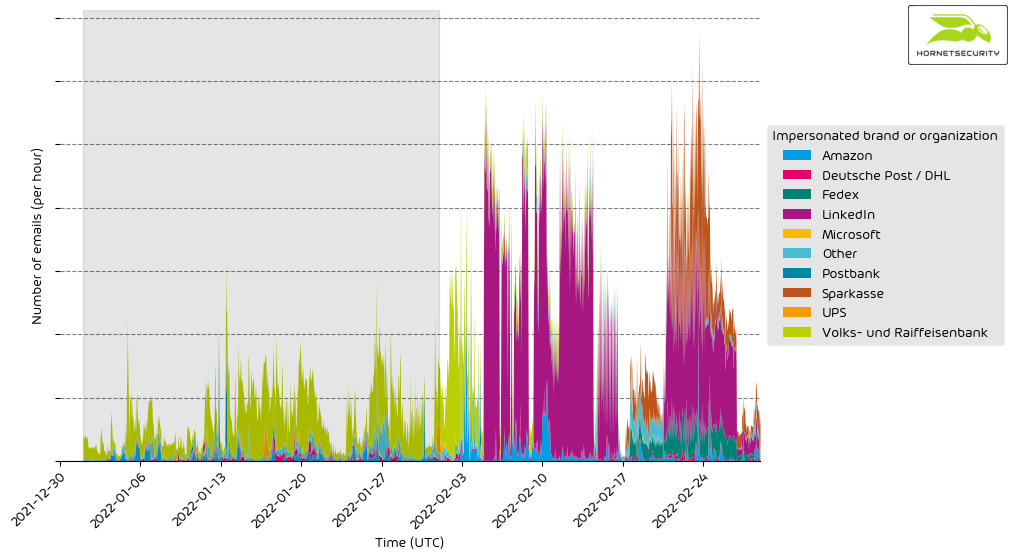

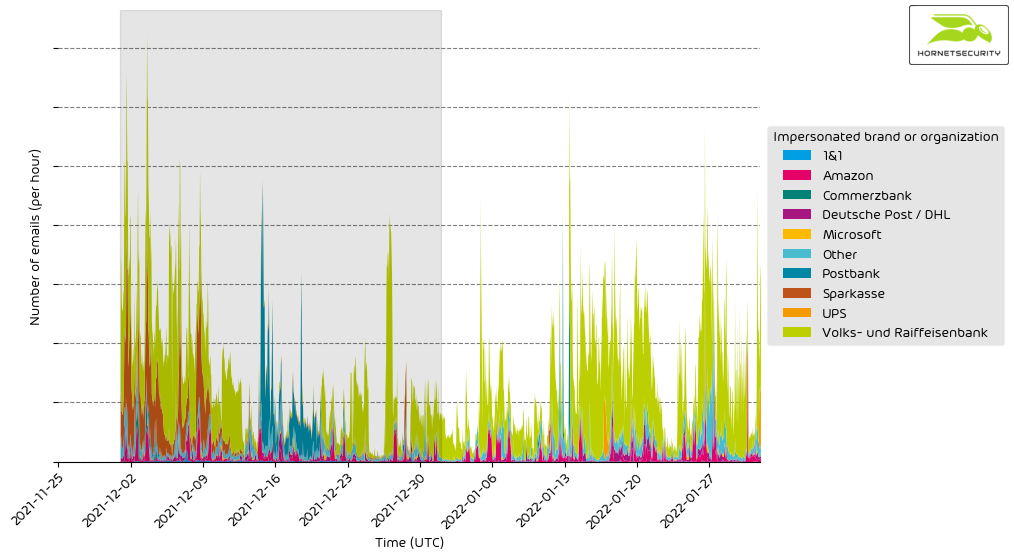

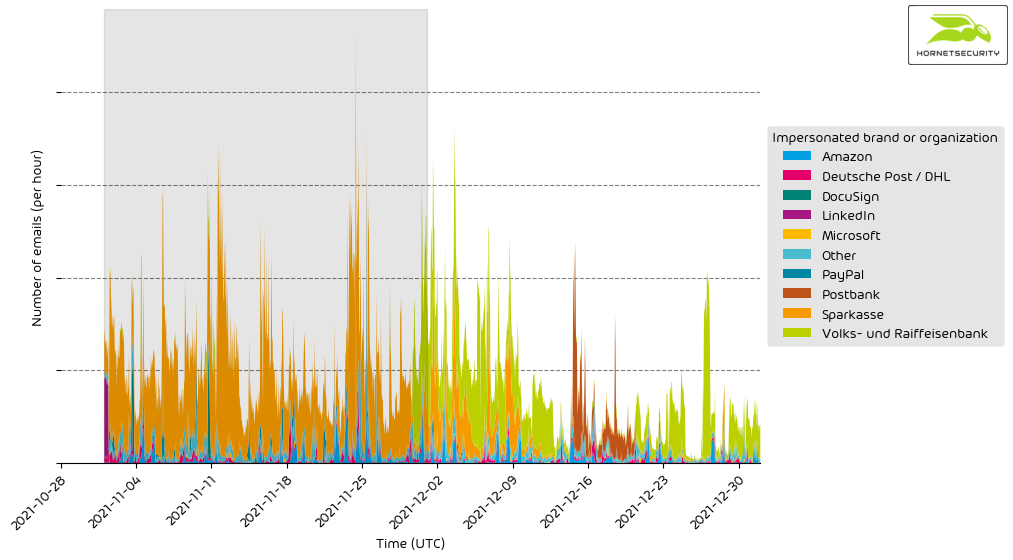

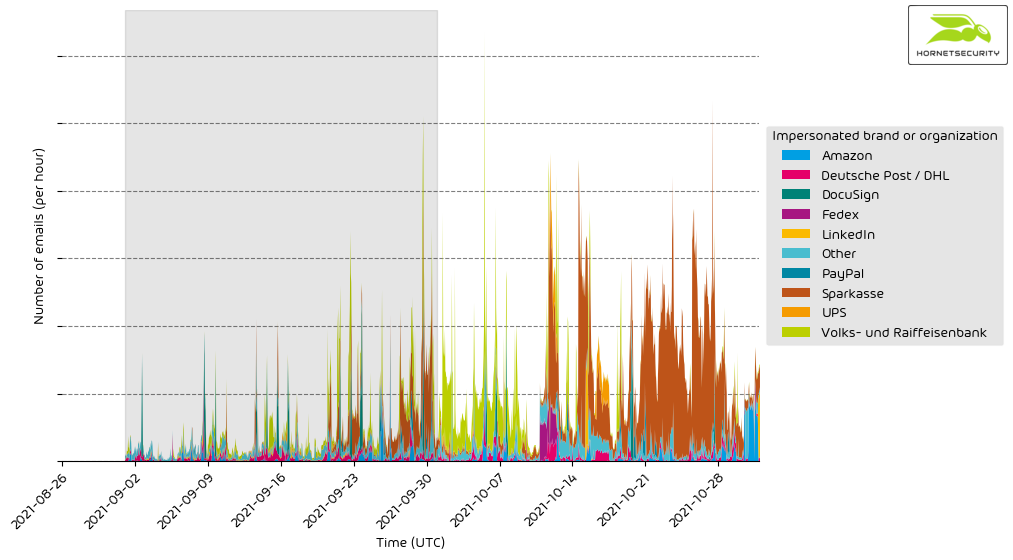

L’histogramme suivant montre le volume de courrielsmails pour les marques d’entreprise et les organisations détectées dans les attaques d’usurpation d’identité par heure.

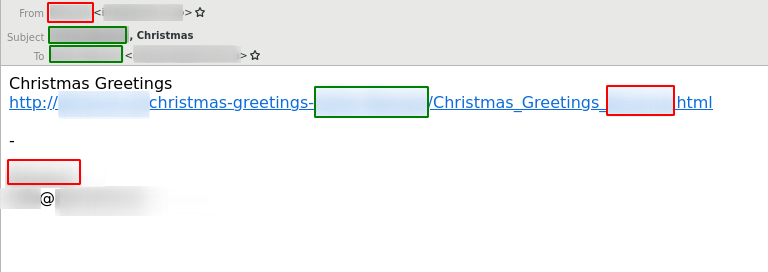

LinkedIn a été usurpé dans plusieurs campagnes de phishing ce mois-ci.

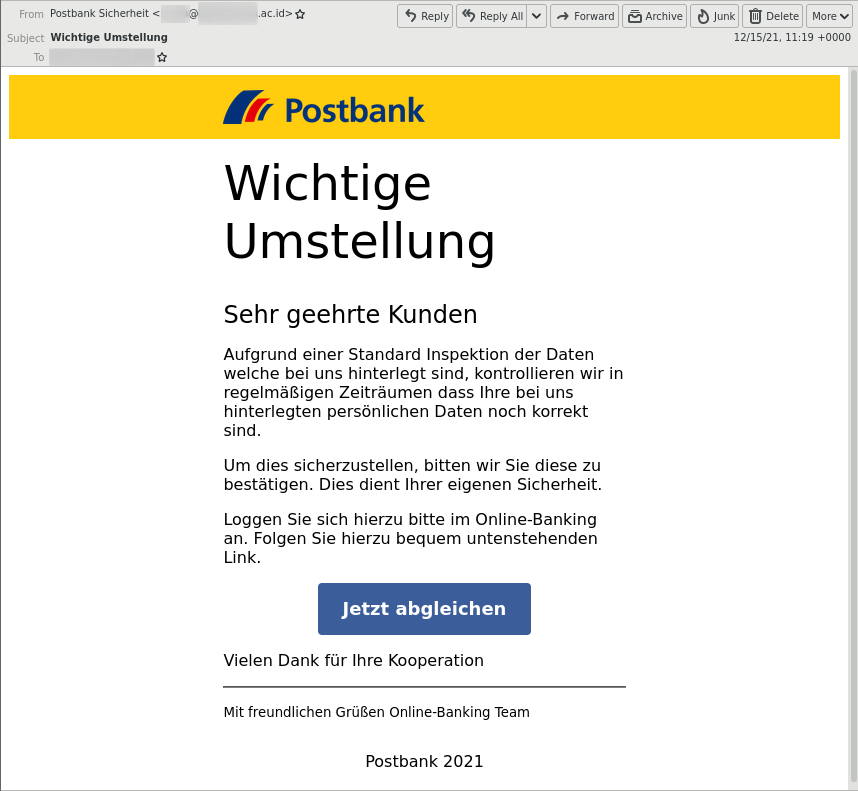

De plus, nous avons détecté la poursuite des campagnes de phishing contre les banques allemandes, à savoir la Volks- und Raiffeisenbank, la Sparkasse et la Postbank.