Executive Summary

Hervorzuhebende Beobachtungen in diesem Monat:

- Zunahme bösartiger Excel-Anhänge bei Angriffen aufgrund von Emotet.

- Rückgang des Bedrohungsindexes für die Branche im Vergleich zum Vormonat, aber der Gesamtbedrohungsindex liegt immer noch über dem Durchschnittswert des letzten Jahres.

- Phisher versuchen Betrug im großen Stil, indem sie sich als NGOs und ukrainische Flüchtlinge ausgeben und um Spenden für ukrainische Flüchtlinge und Kriegsopfer bitten – meist in Bitcoin. Ähnliche und gezieltere Betrugsversuche wurden ebenfalls beobachtet.

Summary

In dieser Ausgabe unseres monatlichen Überblicks über E-Mail-Bedrohungen geben wir einen Überblick über die im März 2022 beobachteten E-Mail-Bedrohungen und vergleichen sie mit dem vorherigen Monat.

Der Bericht bietet Einblicke in:

- Unerwünschte E-Mails nach Kategorie

- Bei Angriffen verwendete Dateitypen

- Branchen Email Threat Index

- Angriffstechniken

- Imitierte Firmenmarken oder Organisationen

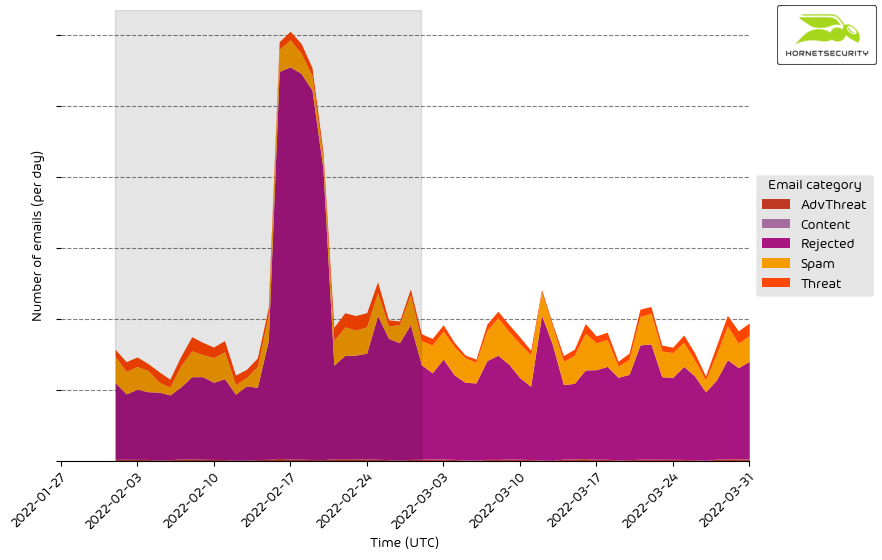

Unerwünschte E-Mails nach Kategorie

Die folgende Tabelle zeigt die Verteilung der unerwünschten E-Mails nach Kategorien.

| E-Mail-Kategorie | % |

|---|---|

| Rejected | 72.98 |

| Spam | 20.55 |

| Threat | 5.27 |

| AdvThreat | 1.16 |

| Content | 0.04 |

Das folgende Zeithistogramm zeigt das E-Mail-Volumen pro Kategorie und Stunde.

Methodik

Die aufgelisteten E-Mail-Kategorien entsprechen den E-Mail-Kategorien, die im Email Live Tracking des Hornetsecurity Control Panels aufgelistet sind. Unsere Benutzer sind also bereits mit ihnen vertraut. Für andere sind die Kategorien:

| Kategorie | Beschreibung |

|---|---|

| Spam | Diese E-Mails sind unerwünscht und haben häufig einen werblichen oder betrügerischen Charakter. Die E-Mails werden gleichzeitig an eine große Anzahl von Empfängern verschickt. |

| Content | Diese E-Mails haben einen ungültigen Anhang. Welche Anhänge ungültig sind, legen die Administratoren im Modul Content Control fest. |

| Threat | Diese E-Mails enthalten gefährliche Inhalte wie bösartige Anhänge oder Links oder werden zur Begehung von Straftaten wie Phishing verschickt. |

| AdvThreat | Bei diesen E-Mails hat Advanced Threat Protection eine Bedrohung erkannt. Die E-Mails werden für illegale Zwecke eingesetzt und nutzen ausgeklügelte technische Mittel, die nur mithilfe von fortgeschrittenen dynamischen Verfahren abgewehrt werden können. |

| Abgelehnt | Diese E-Mails werden aufgrund externer Merkmale, die z. B. die Identität des Absenders betreffen können, im Laufe des SMTP-Dialogs direkt von unserem E-Mail-Server abgelehnt und nicht weiter analysiert. |

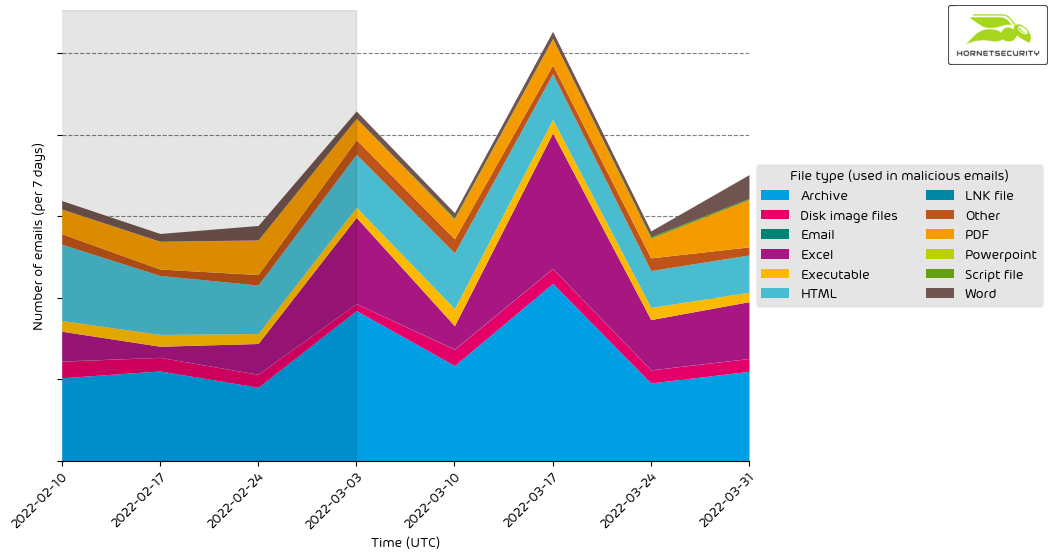

Bei Angriffen verwendete Dateitypen

Die folgende Tabelle zeigt die Verteilung der in Angriffen verwendeten Dateitypen.

| Dateityp (verwendet in bösartigen E-Mails) | % |

|---|---|

| Archive | 36.9 |

| Excel | 22.3 |

| HTML | 14.7 |

| 9.4 | |

| Disk image files | 4.8 |

| Executable | 4.4 |

| Other | 3.7 |

| Word | 3.5 |

| Script file | 0.4 |

| 0.1 | |

| LNK file | 0.0 |

| Powerpoint | 0.0 |

Das folgende Histogramm zeigt das E-Mail-Volumen pro Dateityp, das bei Angriffen innerhalb von sieben Tagen verwendet wird.

Die Angriffe mit HTML-Anhängen gingen weiter zurück, von 33,6 % auf 14,7 %. Der anhaltende Anstieg der bösartigen Excel-Anhänge von 12,4 % auf 22,3 % ist nach wie vor auf die Emotet Malware zurückzuführen, die sich derzeit mit bösartigen Excel-Dokumenten verbreitet.

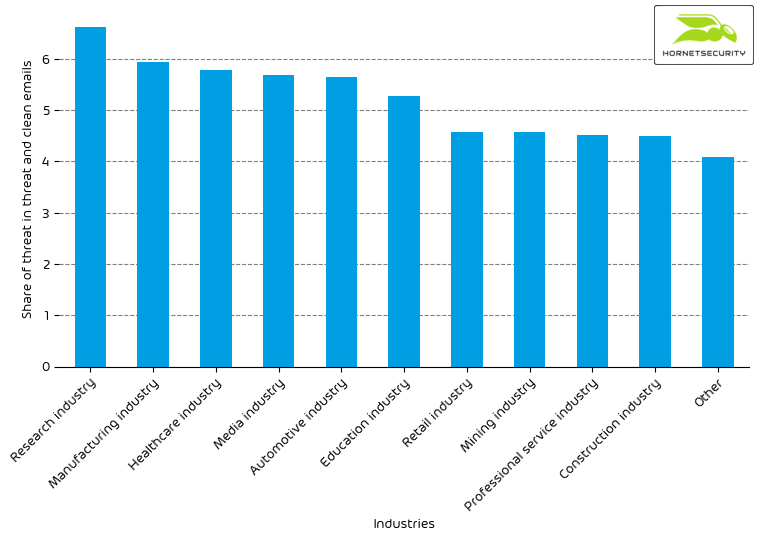

Branchen Email Threat Index

Die folgende Tabelle zeigt unseren Branchen-E-Mail-Bedrohungsindex, der auf der Anzahl der schadhaften E-Mails im Vergleich zu den gültigen E-Mails der einzelnen Branchen (im Median) basiert.

| Branchen | Anteil der Threat Emails an Threat und Gültigen Emails |

|---|---|

| Research industry | 6.6 |

| Manufacturing industry | 5.9 |

| Healthcare industry | 5.8 |

| Media industry | 5.7 |

| Automotive industry | 5.6 |

| Education industry | 5.3 |

| Retail industry | 4.6 |

| Mining industry | 4.6 |

| Professional service industry | 4.5 |

| Construction industry | 4.5 |

Das folgende Balkendiagramm visualisiert die E-Mail-basierte Bedrohung für jede Branche.

Obwohl ihr Bedrohungsindex von 10,5 % auf 6,6 % gesunken ist, bleibt die Forschungsindustrie die am stärksten bedrohte Branche. Der Median des Bedrohungsindex aller Branchen ging leicht von 4,9 % auf 4,2 % zurück. Zum Vergleich: Der Median des Bedrohungsindex aller Branchen für das Jahr 2021 liegt bei 4,0 %. Das bedeutet, dass die Werte zwar gegenüber den hohen Werten des letzten Monats gesunken sind, aber immer noch über dem Durchschnitt des letzten Jahres liegen.

Methodik

Unterschiedlich große Organisationen erhalten eine unterschiedliche absolute Anzahl von E-Mails. Um Organisationen zu vergleichen, haben wir daher den prozentualen Anteil der Threat E-Mails an den Threat und Gültigen E-Mails jeder Organisation berechnet. Anschließend berechnen wir den Median dieser Prozentwerte über alle Organisationen innerhalb derselben Branche, um den endgültigen Threat Index für die Branche zu ermitteln.

Angriffstechniken

Die folgende Tabelle zeigt die bei Angriffen verwendete Angriffstechnik.

| Angriffstechnik | % |

|---|---|

| Phishing | 36.1 |

| Other | 28.5 |

| URL | 12.1 |

| Advance-fee scam (dt. Vorschussbetrug) | 11.8 |

| Executable in archive/disk-image | 3.4 |

| Maldoc | 3.3 |

| Extortion | 2.7 |

| Impersonation | 2.1 |

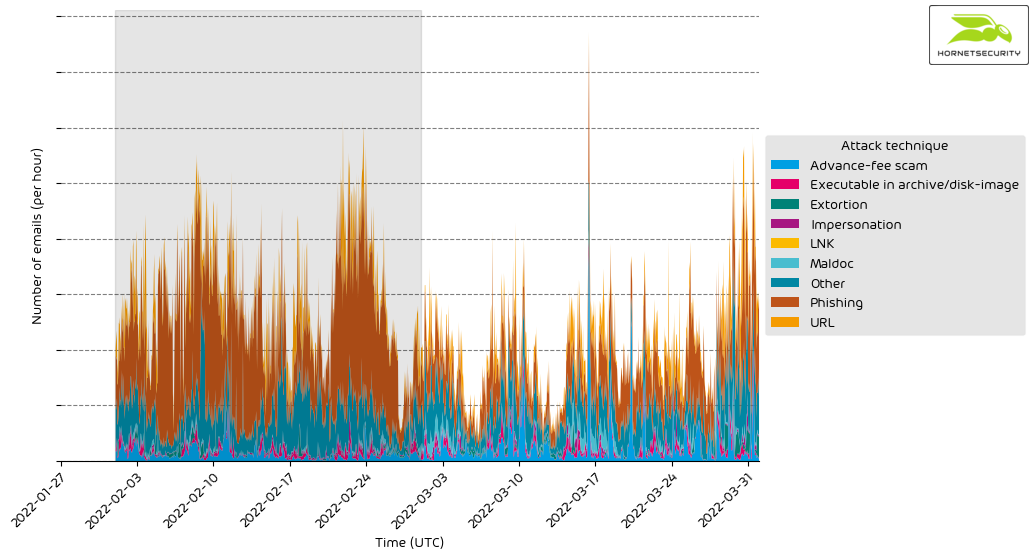

Das folgende Zeithistogramm zeigt das E-Mail-Volumen pro eingesetzter Angriffstechnik pro Stunde.

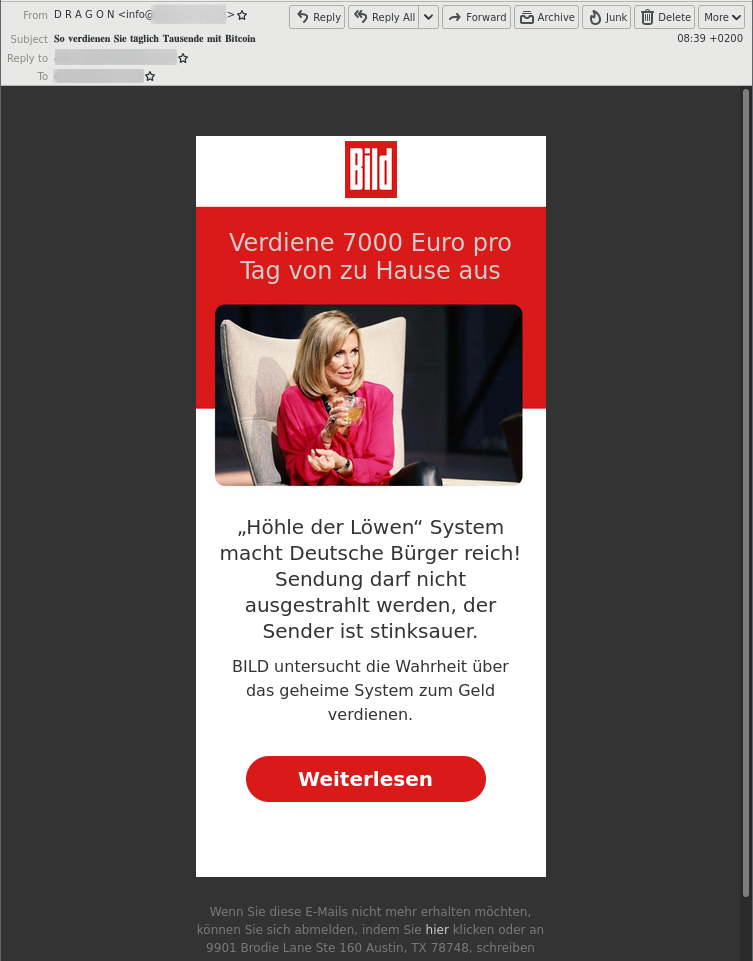

Der Anstieg an Vorschussbetrugsversuchen am 16.03.2022 wird durch E-Mails verursacht, die sich auf die deutsche Fernsehshow „Höhle der Löwen“ (die deutsche Version des britischen Dragon’s Den oder der US-amerikanischen Fernsehshow Shark Tank) beziehen. In den E-Mails wird eine Investitionsmöglichkeit angepriesen, die zu gut sei und deshalb nicht in der TV-Show gezeigt werden dürfe.

Die Angreifer versuchen, die Opfer dazu zu verleiten, in einen Bitcoin-Handelsroboter zu „investieren“ oder auf andere Weise Geld an die Angreifer zu überweisen, um im Gegenzug eine hohe Rendite zu erhalten. Die finanziellen Erträge sind nicht echt, und das Angebot ist ein Betrug.

Die E-Mails wurden in einer kurzen Zeitspanne verschickt, was zu dieser starken Spitze in den Zahlen führte. Die anderen weniger ausgeprägten Aktivitätsspitzen dieser Vorschussbetrugskampagne waren am 2022-03-03, 2022-03-10, 2022-03-20, 2022-03-26 und 2022-03-31. Das E-Mail-Volumen pro Stunde war jedoch geringer als bei der Kampagne am 2022-03-16.

Imitierte Firmenmarken oder Organisationen

Die folgende Tabelle zeigt, welche Firmenmarken unsere Systeme am häufigsten bei Impersonationsangriffen entdeckt haben.

| Imitierte Firmenmarke oder Organisation | % |

|---|---|

| Sparkasse | 66.7 |

| Sonstige | 11.7 |

| Amazon | 7.6 |

| Deutsche Post / DHL | 3.1 |

| Volks- und Raiffeisenbank | 3.1 |

| Postbank | 2.4 |

| Fedex | 1.6 |

| 1.4 | |

| Dropbox | 1.0 |

| Microsoft | 0.9 |

| Strato | 0.5 |

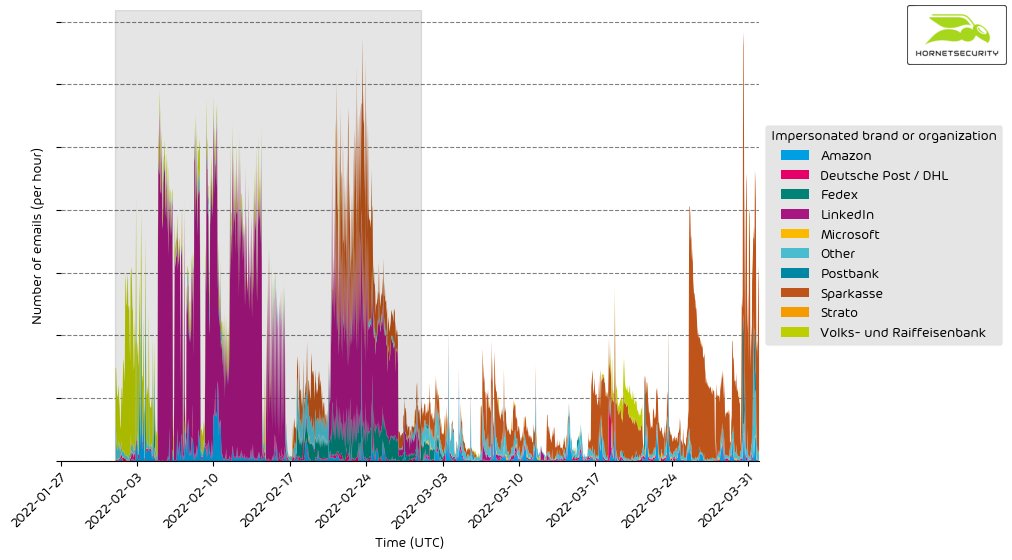

Hornetsecrurity hat in diesem Monat einen neuen Höchststand an NGO-Betrug (z. B. „Sonstige“, wie oben zu sehen) beobachtet. Der Krieg in der Ukraine lockt Betrüger an. Die Betrüger geben sich als NGOs und ukrainische Flüchtlinge aus, um US-Dollar oder Bitcoin-Spenden zu sammeln. In Krisenzeiten ist die Gefahr von Spendenbetrügereien generell groß.

Das folgende Zeithistogramm zeigt das E-Mail-Volumen für Firmenmarken, die bei Impersonationsangriffen entdeckt wurden, pro Stunde.

Nach der groß angelegten LinkedIn-Phishing-Kampagne im letzten Monat belegt die deutsche Sparkasse erneut den ersten Platz bei den Angriffen mit der am häufigsten imitierten Marke.